Foram encontradas 120 questões.

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozTelefonia

Julgue o próximo item, a respeito de redes de comunicação sem fio.

Telefones sem fio e fornos de micro-ondas provocam interferência em redes wi-fi, visto que utilizam a mesma banda de transmissão dessas redes; por essa razão, deve-se evitar a presença de tais equipamentos perto da transmissão e recepção de redes wi-fi.

Telefones sem fio e fornos de micro-ondas provocam interferência em redes wi-fi, visto que utilizam a mesma banda de transmissão dessas redes; por essa razão, deve-se evitar a presença de tais equipamentos perto da transmissão e recepção de redes wi-fi.

Provas

Questão presente nas seguintes provas

Julgue o seguinte item, a respeito de serviços de Internet no ambiente Windows.

Considere que, ao acessar o sítio da intranet de uma empresa por meio do Internet Explorer 9, um usuário tenha percebido que o sítio estava desconfigurado. Nessa situação hipotética, se for constatado que o navegador estava com o motor de renderização das páginas HTML fixo para a versão 7, então o problema será corrigido ao se retornar o navegador para o modo automático.

Considere que, ao acessar o sítio da intranet de uma empresa por meio do Internet Explorer 9, um usuário tenha percebido que o sítio estava desconfigurado. Nessa situação hipotética, se for constatado que o navegador estava com o motor de renderização das páginas HTML fixo para a versão 7, então o problema será corrigido ao se retornar o navegador para o modo automático.

Provas

Questão presente nas seguintes provas

Julgue os itens de 110 a 115, relativos à segurança de sistemas.

O LDAP (lightweight directory access protocol) permite o acesso a todo tipo de informação, seja ela de autorização, de identidade ou outra forma de certificação.

O LDAP (lightweight directory access protocol) permite o acesso a todo tipo de informação, seja ela de autorização, de identidade ou outra forma de certificação.

Provas

Questão presente nas seguintes provas

Julgue os itens de 110 a 115, relativos à segurança de sistemas.

Um usuário, ao se conectar a uma rede VPN, após se autenticar, terá seu perfil montado por sistemas de controle de acesso, de tal forma que ele acessará apenas o que lhe for permitido.

Um usuário, ao se conectar a uma rede VPN, após se autenticar, terá seu perfil montado por sistemas de controle de acesso, de tal forma que ele acessará apenas o que lhe for permitido.

Provas

Questão presente nas seguintes provas

Acerca da segurança das comunicações e dos dados, julgue o item subsequente.

Para aumentar a segurança em uma rede sem fio, deve-se utilizar o modo partilhado, no qual o tráfego circula apenas entre a origem e o destino.

Para aumentar a segurança em uma rede sem fio, deve-se utilizar o modo partilhado, no qual o tráfego circula apenas entre a origem e o destino.

Provas

Questão presente nas seguintes provas

Acerca da segurança das comunicações e dos dados, julgue o item subsequente.

O protocolo SSL (secure socket layer) é utilizado em diversas aplicações TCP/IP para que se aumente a segurança na transmissão de dados. Ele é composto por protocolos base e auxiliares, tais como o SSL Record Protocol, responsável pelo transporte de informações autenticada e encriptada.

O protocolo SSL (secure socket layer) é utilizado em diversas aplicações TCP/IP para que se aumente a segurança na transmissão de dados. Ele é composto por protocolos base e auxiliares, tais como o SSL Record Protocol, responsável pelo transporte de informações autenticada e encriptada.

Provas

Questão presente nas seguintes provas

Acerca da segurança das comunicações e dos dados, julgue o item subsequente.

O uso da fibra óptica garante uma grande segurança na transmissão de dados, embora, nesse tipo de transmissão, seja possível monitorar o campo eletromagnético.

O uso da fibra óptica garante uma grande segurança na transmissão de dados, embora, nesse tipo de transmissão, seja possível monitorar o campo eletromagnético.

Provas

Questão presente nas seguintes provas

Acerca da segurança das comunicações e dos dados, julgue o item subsequente.

O firewall pode ser utilizado como uma barreira para filtrar o tráfego entre a rede interna de uma empresa e a Internet. O proxy é um modelo de firewall que tem a finalidade de filtrar os pacotes que se baseiam nos routers disponíveis na rede.

O firewall pode ser utilizado como uma barreira para filtrar o tráfego entre a rede interna de uma empresa e a Internet. O proxy é um modelo de firewall que tem a finalidade de filtrar os pacotes que se baseiam nos routers disponíveis na rede.

Provas

Questão presente nas seguintes provas

558443

Ano: 2015

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

• Equipe de infraestrutura, que atua no levantamento de necessidades de computação e de comunicação de clientes e usuários, visando o desenvolvimento e manutenção de componentes de hardware, redes de computadores, gerenciadores de bancos de dados, interfaces com usuário, arquiteturas e códigos.

• Equipe de aplicações, que atua no levantamento de necessidades de informação de clientes e usuários, visando o desenvolvimento e manutenção de aplicações, software aplicativo, bancos de dados, interfaces com usuário, arquiteturas e códigos.

• Equipe de operações, que gerencia rotineiramente todos os recursos desenvolvidos pelas equipes de infraestrutura e aplicações, monitorando o contínuo funcionamento desses sistemas e aplicações, recebendo demandas dos usuários, detectando desvios, realizando pequenos ajustes e solicitando alterações de maior complexidade.

Tendo como referência as informações apresentadas, julgue o item subsequentes, a respeito dos conceitos de desenvolvimento e manutenção de sistemas e aplicações.

A manipulação de componentes de firmware em sistemas e aplicações computacionais deve ser mais adequadamente tratada pela equipe de infraestrutura que pela equipe de aplicações.

Provas

Questão presente nas seguintes provas

558442

Ano: 2015

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: FUB

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: FUB

Provas:

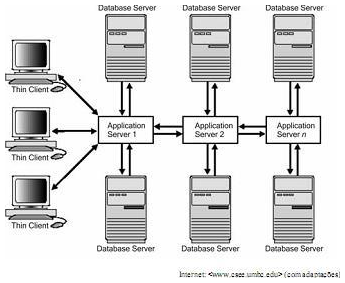

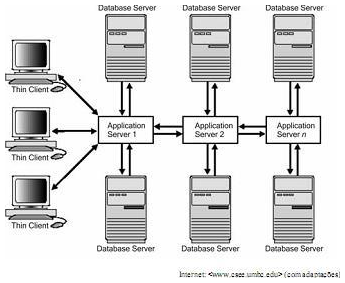

A partir das informações apresentadas e dos conceitos de arquitetura cliente-servidor multicamadas, julgue os item a seguir.

Considerando as necessidades de implementar uma arquitetura de redes de computadores com três sub-redes, para apoiar o funcionamento de aplicações na arquitetura cliente-servidor indicada na figura, o mais correto, do ponto de vista de economicidade, de backup de dados e de segurança da informação, é separar os clientes magros dos servidores de aplicação e dos servidores de bancos de dados, mantendo-os nas três distintas sub-redes, conforme o tipo.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container