Foram encontradas 70 questões.

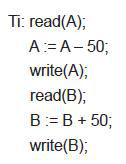

O objetivo da transação era transferir 50 reais da conta A para a conta B.

Após receber a confirmação do sistema de banco de dados de que a transação foi efetuada com sucesso, significando que não houve nenhuma falha de sistema que tenha resultado em perda de dados relativa a essa transferência, o analista simulou uma falta de energia, e o servidor no qual estava o sistema de banco de dados foi desligado. A seguir, o servidor foi reiniciado e o sistema de banco de dados, também. Após realizar todos os processos referentes à recuperação de falhas do sistema de banco de dados, o analista verificou que as mudanças feitas no banco de dados não persistiram. Pelo que foi descrito, qual das seguintes propriedades das transações o sistema de banco de dados avaliado pelo analista NÃO apresenta?

Provas

Provas

- Sistemas DistribuídosAlta Disponibilidade

- Sistemas DistribuídosComputação em Cluster

- Sistemas DistribuídosTolerância à Falhas

Provas

- Fundamentos de Sistemas OperacionaisGerenciamento de Recursos de Hardware

- VirtualizaçãoBenefícios e Desvantagens da Virtualização

I - a virtualização não pode ser utilizada quando as aplicações que rodarão em um ambiente virtualizado precisarem acessar dispositivos conectados à porta paralela ou à USB, pois os softwares de virtualização ignoram a existência desses dispositivos;

II - existe um grande consumo de memória RAM dos servidores, dado que cada máquina virtual vai ocupar uma área separada da mesma;

III - o gerenciamento fica descentralizado, e o suporte e a manutenção ficam mais complexos, em comparação a um ambiente que não utiliza virtualização, mas sim, máquinas físicas para suprir as necessidades.

Qual(is) dos inconveniente(s) apontado(s) pelo analista está(ão) correto(s)?

Provas

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaGerenciamento de Chaves Criptográficas

1 - Bob criou um sistema criptográfico de chave pública e enviou sua chave pública para Alice através do canal;

2 - Alice, então, gerou uma chave de 64 bits para um esquema de chaves simétricas;

3 - Alice criptografou a chave simétrica, utilizando a chave pública de Bob, e enviou, através do canal, o resultado para Bob;

4 - Bob decriptou a informação recebida utilizando a sua chave privada, recuperando a chave simétrica gerada por Alice;

5 - Alice e Bob passam a se comunicar através de um sistema criptográfico simétrico.

Com base nessas afirmações, conclui-se que

Provas

Provas

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaGerenciamento de Chaves Criptográficas

Ana e Marcelo são duas entidades que se comunicam utilizando um canal inseguro. Para dar segurança à comunicação, eles resolveram realizar os seguintes passos:

1 – Marcelo criou um sistema criptográfico de chave pública e enviou sua chave pública para Ana através do canal.

2 – Ana gerou uma chave de 64 bits para um esquema de chaves simétricas.

3 – Ana criptografou a chave simétrica, utilizando a chave pública de Marcelo , e enviou, através do canal, o resultado para Marcelo .

4 – Marcelo decriptou a informação recebida utilizando a sua chave privada, recuperando a chave simétrica gerada por Ana .

5 – Ana e Marcelo passaram a se comunicar através de um sistema criptográfico simétrico.

Em relação ao texto, são feitas as afirmativas a seguir.

I – Se a chave gerada por Ana for de 256 bits, o desempenho da comunicação será mais afetado do que o processamento do algoritmo simétrico escolhido.

II – Se após o passo 5 a chave simétrica for descoberta por um hacker, o canal estará inseguro, e os passos de 1 a 5 deverão ser refeitos para que o canal volte a ser seguro.

III – A chave pública criada por Marcelo geralmente é chamada de chave de sessão.

Está correto o que se afirma em

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

Ana e Marcelo são duas entidades que se comunicam utilizando um canal inseguro. Para dar segurança à comunicação, eles resolveram realizar os seguintes passos:

1 – Marcelo criou um sistema criptográfico de chave pública e enviou sua chave pública para Ana através do canal.

2 – Ana gerou uma chave de 64 bits para um esquema de chaves simétricas.

3 – Ana criptografou a chave simétrica, utilizando a chave pública de Marcelo , e enviou, através do canal, o resultado para Marcelo .

4 – Marcelo decriptou a informação recebida utilizando a sua chave privada, recuperando a chave simétrica gerada por Ana .

5 – Ana e Marcelo passaram a se comunicar através de um sistema criptográfico simétrico.

São exemplos válidos de algoritmos criptográficos utilizados por Ana para gerar a chave simétrica e por Marcelo para criar o sistema de chave pública, respectivamente,

Provas

Provas

Caderno Container