Foram encontradas 50 questões.

- CMMI: Capability Maturity Model IntegrationCMMI v1.3

- CMMI: Capability Maturity Model IntegrationCMMI v2.0

O CMMI (Modelo Integrado de Maturidade em Capacitação) é um modelo de referência para avaliação da maturidade dos processos de software de uma organização.

Sobre o CMMI, analise as afirmativas a seguir:

I. Gerência de Configuração e Gerência de Requisitos são áreas de processo que aparecem a partir do nível 3.

II. O nível 1 corresponde ao nível em que a maturidade do processo é imprevisível.

III. O nível “Quantitativamente gerenciado” inclui a área de processo “Desempenho de processo organizacional”. Nesse nível são incluídas análises estatísticas do processo.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

- Gestão de ServiçosITILITIL v3Gestão de Incidentes (ITILv3)

- Gestão de ServiçosITILITIL v3Gestão de Problemas (ITILv3)

Com base nos conceitos do ITIL v3 sobre incidentes e problemas, analise as afirmativas a seguir:

I. Um incidente que impacta negativamente muitos usuários/serviços deve ser tratado como um problema.

II. Incidentes e problemas devem ser tratados por setores e analistas diferentes, para evitar conflitos entre os respectivos processos de gerenciamento.

III. Pode ocorrer a abertura de um registro de problema, mesmo não havendo nenhum incidente registrado previamente.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

O mecanismo de autenticação abaixo que é baseado no uso de chaves públicas/privadas é:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Conceitos BásicosTerminologiaAtivo

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

O crescente avanço das tecnologias de informação e comunicação tem sido acompanhado de importantes preocupações sobre potenciais riscos de segurança e vulnerabilidades em aplicações web e móveis na Internet.

O tipo de ataque de cibercriminosos que exploram, especificamente, falhas em sistemas que interagem com bases de dados é denominado:

Provas

Questão presente nas seguintes provas

Uma maneira de transferir arquivos de forma segura através da rede é utilizar o protocolo SFTP.

Trata-se de uma característica desse protocolo:

Provas

Questão presente nas seguintes provas

Atomicidade de transações é uma propriedade muito importante em sistemas distribuídos. Uma maneira de implementar essa propriedade é por meio do protocolo two-phase commit (2PC). Em relação a esse protocolo, analise as afirmativas a seguir:

I. Durante a primeira fase do protocolo, o nó coordenador da transação consulta um nó participante para saber se ele está apto para concluir a transação e, após conhecer a resposta dele, consulta o próximo nó participante.

II. Se o nó coordenador da transação falhar, os participantes podem não receber a decisão final para executar commit ou rollback e, portanto, ficarem bloqueados.

III. Se o nó participante falhar após receber a decisão final para executar um commit, a transação será abortada pelo nó coordenador da transação.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

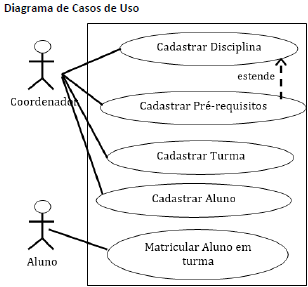

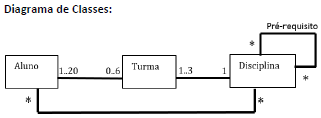

Observe a Modelagem UML de um Sistema da Universidade UNIFERA:

Descrição do Caso de uso Matricular aluno em turma

Ator: Aluno

| Passo | Ator | Sistema |

| 1 | Aluno solicita matricula em turma | |

| 2 | Sistema solicita identificação do aluno | |

| 3 | Aluno informa identificação | |

| 4 | Sistema verifica dados do aluno | |

| 5 | Sistema lista turmas disponíveis para o aluno por disciplina | |

| 6 | Aluno seleciona turma | |

| 7 | Sistema verifica se há vagas na turma | |

| 8 | Sistema informa “Matricula realizada com sucesso | |

| 9 | Encerra Caso de Uso |

A partir da modelagem UML acima analise as seguintes afirmativas:

I. Não existe limite para a quantidade de disciplinas cursadas por um aluno.

II. O Caso de Uso descrito acima “Matricular aluno em turma” deveria ter ao menos os seguintes fluxos alternativos: “Não existem vagas na turma selecionada” e “Aluno não cadastrado”.

III. Não é possível cadastrar turma sem cadastrar seus pré-requisitos.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

O algoritmo de ordenação baseado em vários percursos sobre o array, realizando, quando necessárias, trocas entre pares de elementos consecutivos denomina-se método:

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Busca

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Array

Para poder ser aplicado, o algoritmo de pesquisa binária exige que os elementos do array:

Provas

Questão presente nas seguintes provas

Uma classe em Java declarada com o modificador final, não pode:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container