Foram encontradas 548 questões.

No Microsoft Office Word, qual opção de Cor da Fonte deve ser marcada para aplicar, no texto selecionado, a cor definida no Painel de controle doWindows?

Provas

Questão presente nas seguintes provas

Ao navegar na internet, qual a opção recomendada para que, ao clicar num link, a página original permaneça aberta quando a nova página for exibida?

Provas

Questão presente nas seguintes provas

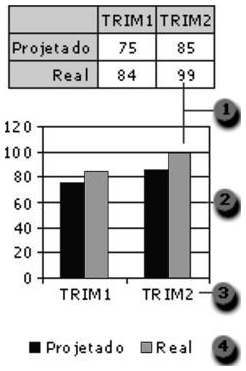

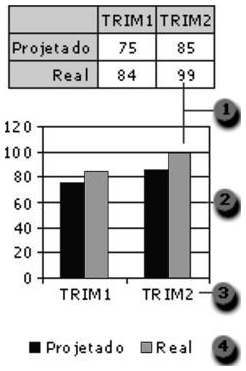

Gráficos têm apelo visual e facilitam, para os usuários, a visualização de comparações, padrões e tendências nos dados. Um gráfico é vinculado aos dados da planilha em que foi criado e é atualizado, automaticamente, quando você altera os dados da planilha. Sobre o gráfico exibido abaixo, qual opção representa os nomes de séries de dados do gráfico?

Provas

Questão presente nas seguintes provas

Algumas URLs, como por exemplo, a URL do Ministério da Defesa, utilizam o protocolo HTTPS ao invés de HTTP, conforme ilustrado abaixo. O que representa o “S” deHTTPS?

https://www.defesa.gov.br/

https://www.defesa.gov.br/

Provas

Questão presente nas seguintes provas

É um algoritmo de chave pública:

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

- GestãoGestão de Continuidade de NegóciosPRD: Plano de Recuperação de Desastres

Em relação à política de segurança, o planejamento que foca como a empresa pode restaurar as operações após a ocorrência de um desastre, e não apenas uma interrupção temporária dos serviços, é conhecido como:

Provas

Questão presente nas seguintes provas

Segundo a norma ABNT NBR ISO/ IEC 17.799:2005, mídias removíveis são classificadas como um tipo de ativo conhecido como:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaVulnerabilidade

- GestãoGestão de Ativos de Informação

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

Antes que uma empresa comprometa recursos com segurança, é necessário saber quais ativos exigem proteção e o quanto estes estão vulneráveis.Nesse contexto, é necessário:

Provas

Questão presente nas seguintes provas

Segundo Tanenbaum, existem dois princípios fundamentais da criptografia. São eles:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques Ativos

- Ataques e Golpes e AmeaçasSpoofingIP Spoofing

A técnica sofisticada de autenticar uma máquina com se fosse outra forjando pacotes de um endereço de origem confiável, é conhecida como:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container