Foram encontradas 1.553 questões.

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

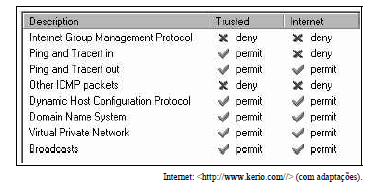

A figura acima apresenta uma tabela de configuração de um firewall instalado em um único computador. A tabela descreve o estado atual de permissões e bloqueios do fluxo de rede. A partir da análise dessa tabela e considerando as características de firewalls, julgue os itens seguintes.

O computador só poderá usar servidores de resolução de nomes TCP que estão localizados na sub-rede.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

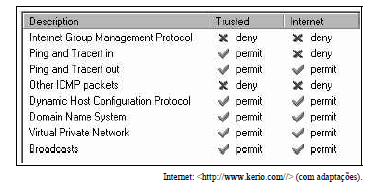

A figura acima apresenta uma tabela de configuração de um firewall instalado em um único computador. A tabela descreve o estado atual de permissões e bloqueios do fluxo de rede. A partir da análise dessa tabela e considerando as características de firewalls, julgue os itens seguintes.

O computador considerado usa o protocolo DHCP para obter seu IP de forma dinâmica.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

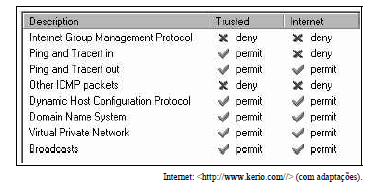

A figura acima apresenta uma tabela de configuração de um firewall instalado em um único computador. A tabela descreve o estado atual de permissões e bloqueios do fluxo de rede. A partir da análise dessa tabela e considerando as características de firewalls, julgue os itens seguintes.

A ação do firewall, como configurado acima, tornará o computador menos visível para outros computadores localizados na Internet.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

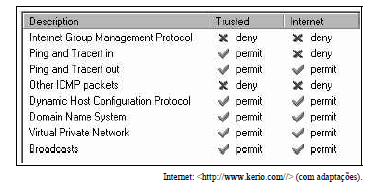

A figura acima apresenta uma tabela de configuração de um firewall instalado em um único computador. A tabela descreve o estado atual de permissões e bloqueios do fluxo de rede. A partir da análise dessa tabela e considerando as características de firewalls, julgue os itens seguintes.

Sabendo que o protocolo IGMP é usado para inserção e remoção de inscrições em grupos de usuários, a configuração acima dificultará o uso do computador para transmissão e(ou) recepção de dados de vídeo e áudio transmitidos usando protocolos multicast, seja este tráfego da sub-rede ou da Internet.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

sccs e rcs são utilitários UNIX associados ao gerenciamento de versões de arquivos em formato textual.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

O uso dos utilitários tail e diff está diretamente associado à manipulação de arquivos em formato binário.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

- LinuxManipulação de Arquivos e Pastas (Shell)

- Sistemas de ArquivosFundamentos sobre Sistema de Arquivos

O uso dos utilitários cp, cd, rm, rmdir e mv está diretamente relacionado ao tratamento do sistema de arquivos.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

A função do utilitário ps é apresentar o status dos processos que estão ativos no sistema operacional.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

Vários utilitários padronizados fazem parte do UNIX, entre os quais encontram-se: copy, du, find, grep, head, kill, man, sort, time e touch.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: IEMA-ES

- Fundamentos de Sistemas OperacionaisArquitetura de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisChamadas de Sistema (System Calls)

O UNIX é um sistema operacional que tem como característica a descrição de uma API padronizada de acesso aos seus serviços, que é definida por uma série de funções na linguagem C padrão, que são agrupadas por meio de headers ou tabelas de interfaces.

Provas

Caderno Container