Foram encontradas 450 questões.

Assinale a alternativa que contém somente extensões digitais de arquivos relacionados à

distribuição e armazenamento de áudio, sons e música:

Provas

Questão presente nas seguintes provas

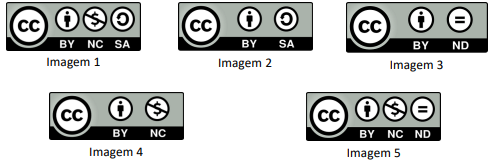

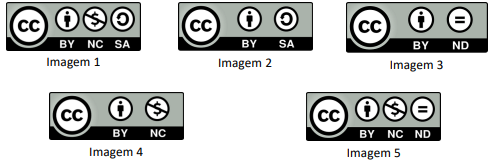

Um professor do Ifes, do curso técnico em Geoprocessamento, realizou uma oficina sobre

a utilização de drones na agricultura. Como resultado da oficina, o professor deseja criar um

ebook para publicar e disseminar os conhecimentos gerados pela experiência. Você, como

Técnico em Multimídia, foi convidado a auxiliar na produção gráfica do conteúdo. Durante essa

produção, o professor demonstrou interesse em publicar o material sob a licença Creative

Commons. Essa licença é uma das grandes ideias do século XXI, pois permite que as pessoas

acessem e adaptem material com direitos autorais, sem custo ou permissão especial. Considere

que o professor deseja que o conteúdo produzido possa ser utilizado por outros para

remixagem, adaptação e criação de outras obras, desde que seja dado crédito aos autores, e

que as obras derivadas sejam licenciadas sob condições idênticas, incluindo um uso não-comercial.

Indique, nas imagens a seguir, sob qual licença o material produzido deverá ser disponibilizado:

Fonte: Wikimedia Commons

Indique, nas imagens a seguir, sob qual licença o material produzido deverá ser disponibilizado:

Fonte: Wikimedia Commons

Provas

Questão presente nas seguintes provas

- AAA: Autenticação, Autorização e Auditoria

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

A criptografia é uma área da Segurança da Informação que contempla um conjunto de

técnicas para ocultar determinado dado ou informação. Em relação aos algoritmos e protocolos

de criptografia, avalie as sentenças a seguir:

I. Encriptação assimétrica é utilizada para ocultar o conteúdo dos blocos ou fluxos contínuos de dados de qualquer tamanho, incluindo mensagens, arquivos, chaves de encriptação e senhas.

II. Encriptação simétrica é usada para ocultar pequenos blocos de dados, como valores de função de hash e chaves de encriptação, que são usados em assinaturas digitais.

III. Protocolos de autenticação são esquemas baseados no uso de algoritmos criptográficos projetados para autenticar a identidade de entidades.

IV. Algoritmos de integridade de dados são usados para proteger blocos de dados, como mensagens, de possíveis alterações.

É CORRETO afirmar:

I. Encriptação assimétrica é utilizada para ocultar o conteúdo dos blocos ou fluxos contínuos de dados de qualquer tamanho, incluindo mensagens, arquivos, chaves de encriptação e senhas.

II. Encriptação simétrica é usada para ocultar pequenos blocos de dados, como valores de função de hash e chaves de encriptação, que são usados em assinaturas digitais.

III. Protocolos de autenticação são esquemas baseados no uso de algoritmos criptográficos projetados para autenticar a identidade de entidades.

IV. Algoritmos de integridade de dados são usados para proteger blocos de dados, como mensagens, de possíveis alterações.

É CORRETO afirmar:

Provas

Questão presente nas seguintes provas

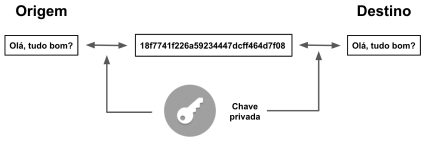

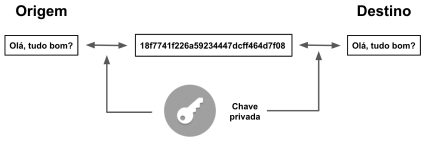

A criptografia de chave simétrica também é conhecida como secreta ou única, uma vez

que utiliza a mesma chave tanto para codificar como para decodificar informações, garantindo

a confidencialidade dos dados. Considere que um Técnico de Laboratório do Ifes deseja enviar

uma mensagem cifrada usando o algoritmo de cifra de chave simétrica. A figura a seguir ilustra

a encriptação simétrica.

É CORRETO afirmar que o Técnico de Laboratório do Ifes deve usar o algoritmo:

É CORRETO afirmar que o Técnico de Laboratório do Ifes deve usar o algoritmo:

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRansomware

Cavalo de troia, trojan ou trojan-horse, é um programa que, além de executar as funções

para as quais foi aparentemente projetado, também executa outras funções, normalmente

maliciosas, e sem o conhecimento do usuário. São tipos de trojan, EXCETO:

Provas

Questão presente nas seguintes provas

O TLS é um protocolo desenvolvido para proteger comunicações. Considere que o processo que dá início a uma sessão, conhecido como Handshake TLS, utiliza chave pública e chave privada para compartilhar, entre o cliente e o servidor, uma chave que será utilizada na sessão. Baseado nisso, identifique a opção que contém o tipo de criptografia usada na sessão estabelecida, após o Handshake:

Provas

Questão presente nas seguintes provas

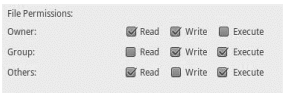

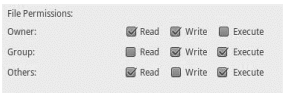

O comando chmod, derivado da expressão inglesa CHange MODe , é usado para lidar com

permissões de arquivos e diretórios do sistema Linux. Em sistemas como o Linux, cada arquivo

está associado a permissões de acesso que variam de acordo com a classe do usuário. As

classes de usuários podem ser: proprietário (Owner), membros do grupo (Group) e outros

(Others). As permissões de arquivo (File Permissions) no Linux podem ser de três tipos: leitura

(read), escrita (write) e de execução (execute). Considere um arquivo denominado TESTE. A

tabela a seguir mostra as permissões de acesso habilitadas para esse arquivo.

É CORRETO afirmar que o comando que atribui as permissões listadas na tabela acima para o arquivo TESTE é:

É CORRETO afirmar que o comando que atribui as permissões listadas na tabela acima para o arquivo TESTE é:

Provas

Questão presente nas seguintes provas

No Active Directory, qual é a função do esquema?

Provas

Questão presente nas seguintes provas

Ao configurar um servidor Apache, em um ambiente profissional, podemos definir virtual hosts para configurar mais de um site em um mesmo servidor.

Considere a configuração a seguir relativa a um virtual host:

<VirtualHost *:80> DocumentRoot /www/ifes.edu.br ServerName www.ifes.edu.br ServerAlias ifes.edu.br <Directory "/www/ifes.edu.br"> Require all granted </Directory> </VirtualHost>

É INCORRETO afirmar que

Considere a configuração a seguir relativa a um virtual host:

<VirtualHost *:80> DocumentRoot /www/ifes.edu.br ServerName www.ifes.edu.br ServerAlias ifes.edu.br <Directory "/www/ifes.edu.br"> Require all granted </Directory> </VirtualHost>

É INCORRETO afirmar que

Provas

Questão presente nas seguintes provas

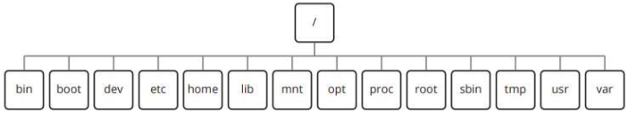

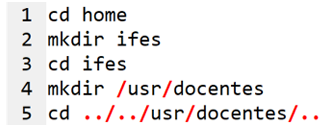

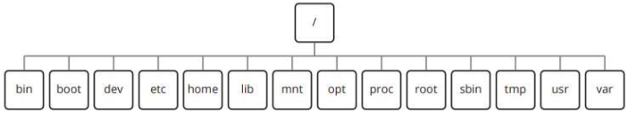

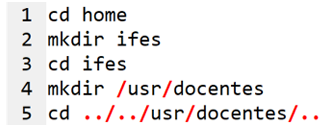

Considerando a seguinte estrutura de diretórios de um Sistema Operacional Linux:

Suponha que o usuário tenha privilégios de root e esteja posicionado na raiz da estrutura de diretórios da figura. Após a execução da sequência de comandos a seguir, em qual diretório o usuário estará posicionado?

Suponha que o usuário tenha privilégios de root e esteja posicionado na raiz da estrutura de diretórios da figura. Após a execução da sequência de comandos a seguir, em qual diretório o usuário estará posicionado?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container