Foram encontradas 50 questões.

Os programas executados no formato de bytecode do Java possuem acesso à memória em tempo de execução organizada em três partes: a área estática, a pilha de tempo de execução e a heap.

Fonte: TUCKER, A.B., NOONAM, R. E. Linguagens de Programação: Princípios e Paradigmas. Tradução por Mario Moro Fecchio e Acauan Fernandes. Porto Alegre: McGrawHill, 2010. E-book Kindle.

De acordo com Tucker e Noonam (2010, posição 264), indique a sentença INCORRETA:

Provas

- Compilação e Interpretação de CódigoCompilação

- Fundamentos de ProgramaçãoFunções, Métodos e Procedimentos

- Fundamentos de ProgramaçãoLógica de Programação

- LinguagensC++

Avalie o código escrito em linguagem C apresentado a seguir e indique a alternativa CORRETA.

#include <stdio.h>

main() {

int vetor[5], i, xpto = 0;

for (i=0; i<5; i++)

scanf ("%d", &vetor[i]);

for (i=0; i<5; i++)

if (vetor[i] > xpto)

xpto = vetor[i];

printf ("%d\n", xpto);

}

Provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Ordenação

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Array

- Fundamentos de ProgramaçãoPseudocódigo

Considere o algoritmo de ordenação por inserção baseado em Cormen, Leiserson, Rivest e Stein (2012, posição 11) apresentado a seguir:

Fonte: CORMEN, T. H, LEISERSON, C. E., REVEST, R. L., STEIN, C. Algoritmos Teoria e Prática. Tradução por Arlete Simille Marques. 3a Edição. Rio de Janeiro: Gen LTC, 2012. E-book VitalSource.

Insertion-Sort (A)

for j = 2 to

chave = A[j]

i = j -1

while i > 0 e A[i] > chave

A[i + 1] = A[i]

i = i -1

A[i + 1] = chave

Qual é a alternativa CORRETA para preencher o espaço sublinhado?

Provas

Sobre TCP/IP assinale a afirmativa CORRETA:

Fonte: KUROSE; ROSS. Redes de Computadores e a Internet: uma abordagem top-down. Pearson, 6 ed., 2013.

Provas

Em uma aplicação de rede, sistemas finais trocam mensagens entre si. Mensagens podem conter qualquer coisa que o projetista do protocolo queira. Podem desempenhar uma função de controle ou conter dados, tal como um e-mail, uma imagem JPEG ou um arquivo de áudio MP3. Para enviar uma mensagem de um sistema final de origem para um destino, o originador fragmenta mensagens longas em porções de dados menores, denominadas .

Fonte: KUROSE; ROSS. Redes de Computadores e a Internet: uma abordagem top-down. Pearson, 6 ed., 2013.

Assinale a alternativa que completa CORRETAMENTE o final do texto:

Provas

- UniãoExecutivoDecreto 1.171/1994: Código de Ética do Servidor Público Civil do Poder Executivo Federal

Leia atentamente a situação hipotética abaixo e responda a questão.

Sicrano, servidor efetivo do IFMT, após um dia exaustivo de trabalho, resolve, ao sair da repartição pública, passar em um bar próximo ao seu local de trabalho. Como lhe era habitual, Sicrano resolve tomar algumas bebidas com teor alcoólico, vindo a ficar embriagado. Sicrano passa a noite no bar e, no dia seguinte, dirige-se diretamente para a sua repartição pública e apresenta-se no seu local de trabalho completamente embriagado. Visto que essa atitude por parte do servidor Sicrano havia se tornado corriqueira, a Comissão de Ética do IFMT, ao tomar conhecimento da situação, resolve instaurar procedimento administrativo para apuração de eventual comprometimento ético por parte do referido servidor. Ao final do procedimento, a Comissão de Ética emite parecer fundamentado aplicando a pena de demissão, a bem do serviço público, ao servidor Sicrano.

Considerando a situação hipotética exposta, nos termos do Decreto nº 1.171, de 22 de junho de 1994, identifique a alternativa CORRETA:

Provas

Todo projeto de software necessita de gerenciamento de projeto. Uma etapa necessária é a priorização dos requisitos que auxilia no planejamento das etapas e das ações de trabalho. Uma técnica que permite a priorização dos requisitos é a técnica MoSCoW. Sobre essa técnica, assinale a alternativa INCORRETA:

Fonte: PRINCE2 Agile O, 2018. ISBN 9780113314676.

Provas

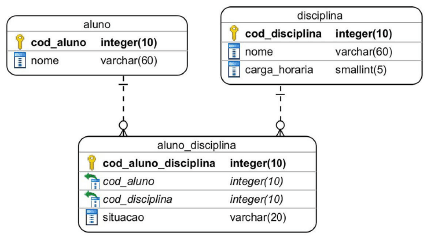

Analise o Diagrama Entidade Relacionamento:

Assinale a alternativa que apresenta o código SQL CORRETO para exibir o nome das disciplinas e a situação do aluno em cada disciplina, para o aluno de código igual a 1:

Provas

- Banco de Dados RelacionalDependência Funcional

- Banco de Dados RelacionalNormalização3FN: Terceira Forma Normal

- Banco de Dados RelacionalTipos de ChavesChave Primária

Sobre banco de dados, considere a tabela:

transacao_financeira (cod_transacao, cod_pix, nome_pix, banco_pix, agencia_pix, conta_pix, valor)

Após a normalização, temos duas tabelas cujo resultado obtido foi:

transacao_financeira (cod_transacao, cod_pix, valor)

pix (cod_pix, nome_pix, banco_pix, agencia_pix, conta_pix)

Os campos em negrito representam a chave primária. Assinale a alternativa que indica CORRETAMENTE a forma normal aplicada: Fonte:

HEUSER, Carlos Alberto. Projeto de Banco de Dados: 6. ed. Porto Alegre: Bookman, 2009.

Provas

Sobre Sistema Gerenciador de Banco de Dados (SGBD) relacional, assinale a alternativa que NÃO apresenta um componente típico da arquitetura do SGBD:

Fonte: RAMAKRISHNAN, Raghu. Database Management Systems, 3ed., 2018.

Provas

Caderno Container