Foram encontradas 260 questões.

Em 13 de maio de 2021, o Ministério da Economia publicou a Instrução Normativa SEGES/ME n. 51, instituindo o Almoxarifado Virtual Nacional (AVN) para toda a Administração Pública Federal Direta.

O AVN possibilita que os órgãos sejam supridos sob demanda e os pedidos executados de forma eletrônica. A licitação será realizada de forma centralizada pelo Ministério da Economia e a mercadoria será entregue pela empresa contratada.

(Fonte: Brasil, Ministério da Economia. Almoxarifado virtual nacional. Disponível em: https://ww.gov.br/economia/pt-br/assuntos/gestao/central- de-compras/almoxarifado-virtual-nacional)

Analise as assertivas abaixo e marque a alternativa CORRETA:

Provas

Em relação aos conceitos da Política para Atenção Integral a Usuários de Álcool e Outras Drogas, do Ministério da Saúde, Secretaria Executiva, Coordenação Nacional de DST e Aids - Brasília: Ministério da Saúde, 2003, assinale a alternativa INCORRETA:

Provas

Considere o assunto relacionado ao gerenciamento eletrônico de documentos e enumere a segunda coluna de acordo com a primeira.

|

1. Desvantagem do GED 2. Aplicação do GED 3. Vantagem do GED 4. Gerenciamento eletrônico de documentos 5. Usabilidade de sistemas |

( )“A entidade só tem a ganhar, pois este lhe possibilita melhorias e amplitude de alcance informacional, como também de controle, acesso e recuperação da informação” (BAHIA; FACHIN, 2010, p. 16). ( ) “Com a tecnologia que muda constantemente, as mídias vão ficando cada vez mais obsoletas, assim o sistema tem que ser adequado às mudanças e aberto a adaptações” (BAHIA; FACHIN, 2010, p. 16). ( ) “Se baseia praticamente no passo a passo que o documento passa para chegar à visualização ou utilização final”. (BAHIA; FACHIN, 2010, p. 17). ( ) Faz uso de métodos para a coleta de dados ou informações que possam servir de parâmetro de medida, com o objetivo de avaliar se o elemento é eficaz, e se seus usuários estão satisfeitos com o desempenho (BAHIA; FACHIN, 2010, p. 19). ( ) Nasceu da necessidade da administração pública e funciona como um instrumento para gerir documentos, informação, dentre outros, com vistas ao armazenamento e disponibilidade de toda a massa documental em qualquer suporte. (BAHIA; FACHIN, 2010, p. 18). |

Marque a sequência numérica CORRETA para a segunda coluna.

Provas

Avalie as seguintes sentenças sobre o framework Django:

I. O termo “project" descreve uma aplicação web Django. O pacote de projeto Python é definido primariamente por um modelo de usuário, com declarações específicas utilizadas para a criação e manutenção do banco de dados.

II. A camada de modelos é utilizada para descrever as funcionalidades do modelo de negócio do usuário com o objetivo de otimizar o desempenho da aplicação gerada e a integridade referencial do banco de dados utilizado.

III. O comando makemigrations é utilizado para realizar a migração do software desenvolvido para a versão mais recente, de acordo com o suporte do sistema operacional utilizado no desenvolvimento.

De acordo com documentação oficial do Django, é CORRETO afirmar que:

Provas

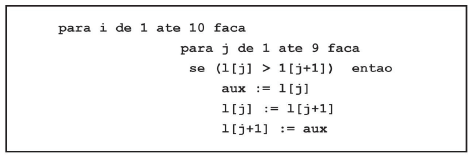

Analise o seguinte trecho de algoritmo:

Trata-se de uma solução:

Provas

Sobre o Configuration Manager disponível na Microsoft Endpoint Manager, afirma-se que:

I. Suas sequências de tarefas são utilizadas para instalar automaticamente uma imagem do sistema operacional em um computador de destino.

II. É possível criar uma sequência de tarefas que utilizará uma imagem de inicialização para iniciar o computador destino, uma imagem do sistema operacional que será instalado no computador de destino e qualquer outro conteúdo adicional (como outras aplicações e atualizações de software) desejado.

III. Podemos utilizar o Configuration Manager para gerenciar clientes pela Internet através de dois métodos: por um Gateway de Gerenciamento em Nuvem ou pelo Gerenciamento de Cliente através da Internet.

Estão CORRETAS a(s) afirmação(ões):

Provas

Segundo Sêmola, o teste de Invasão avalia o grau de segurança oferecido pelos controles de segurança de determinado perímetro, simulando tentativas de acesso indevido e invasão a partir de pontos distintos.

Fonte: (SÊMOLA, Marcos. Gestão da Segurança da Informação - Uma visão executiva. 17 ed. São Paulo: Elsevier, 2003).

As sentenças abaixo descrevem formatos de testes de invasão, com EXCEÇÃO de:

Provas

- Engenharia de SoftwareAnálise e Projeto de Software

- Engenharia de SoftwarePrincípios de Engenharia de Software

- Fundamentos de ProgramaçãoAlgoritmosConstrução de Algoritmos

Analise as afirmativas abaixo a respeito de Modularização de Algoritmos:

I. Refinamento Sucessivo denomina a busca por melhoria do algoritmo otimizando etapas e reduzindo o uso de variáveis dentro da solução dada ao problema.

II. Outro nome para a técnica de Refinamento Sucessivo é Top-Down.

III. O processo seguinte à decomposição do algoritmo em subproblemas (Top-Down) é sua recomposição agrupando os conceitos mais detalhados em níveis mais abrangentes, até o nível de abstração desejado.

Estão CORRETAS a(s) afirmação(ões):

Provas

- Fundamentos de ProgramaçãoEstruturas de RepetiçãoEstrutura do-while

- Fundamentos de ProgramaçãoEstruturas de RepetiçãoEstrutura for

- Fundamentos de ProgramaçãoEstruturas de RepetiçãoEstrutura while

Segundo Manzano & Oliveira (2016), um laço incondicional, entre outras coisas, é um tipo de laço que é iterativo, porém não é interativo e tem seu funcionamento controlado por uma variável denominada contador. Com essa descrição, o autor se refere ao laço do tipo:

Fonte: (MANZANO, José Augusto & OLIVEIRA, Jayr Figueiredo de. Algoritmos: Lógica para desenvolvimento de programação de computadores.

18 ed. São Paulo: Erica, 2016).

Provas

Analise as afirmativas abaixo sobre o Git.

Fonte: CHACON, Scott; STRAUB, Ben. Pro Git. Nova York: Apress, 2014.

I. O"branch" no git refere-se ao ponteiro móvel que indica o “commit" executado.

II. A mudança para um “branch" existente é realizada com o uso do comento “git checkout”.

III. A mesclagem de “branchs" é realizada com o comando “git emerge”.

De acordo com Chacon e Straub (2014):

Provas

Caderno Container