Foram encontradas 50 questões.

As estruturas de dados são fundamentais na programação, e as listas em Python oferecem flexibilidade e

métodos poderosos para manipulação de dados. Compreender como otimizar operações com listas é essenciall

para desenvolver algoritmos eficientes.

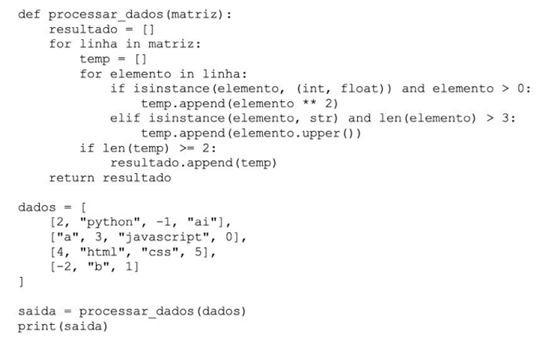

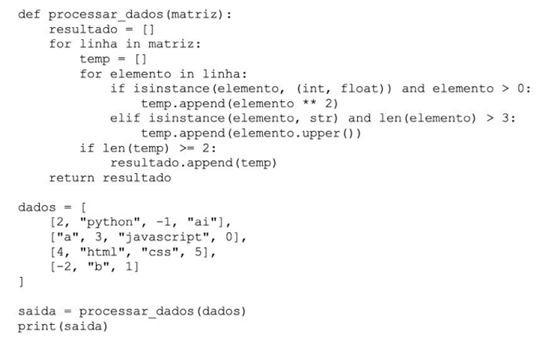

Analise o seguinte código Python que manipula uma estrutura de dados complexa:

Com base na análise realizada, é correto afirmar que a saída do código é

Analise o seguinte código Python que manipula uma estrutura de dados complexa:

Com base na análise realizada, é correto afirmar que a saída do código é

Provas

Questão presente nas seguintes provas

O servidor web NGINX é amplamente utilizado para configuração de proxy reverso, balanceamento de carga,

terminação SSL e redirecionamento de tráfego. Sua flexibilidade permite configurar múltiplas aplicações e

portas de forma eficiente.

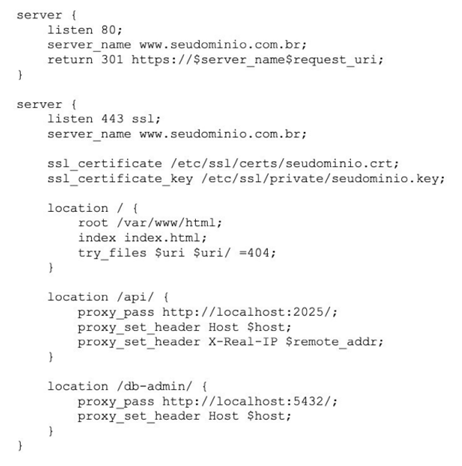

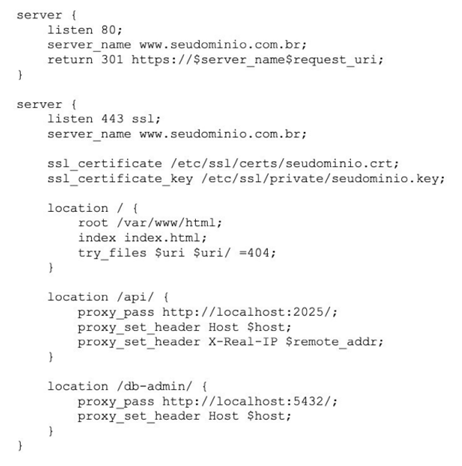

Observe o seguinte arquivo de configuração do NGINX:

Considerando a análise da configuração apresentada anteriormente, é possível afirmar que

Observe o seguinte arquivo de configuração do NGINX:

Considerando a análise da configuração apresentada anteriormente, é possível afirmar que

Provas

Questão presente nas seguintes provas

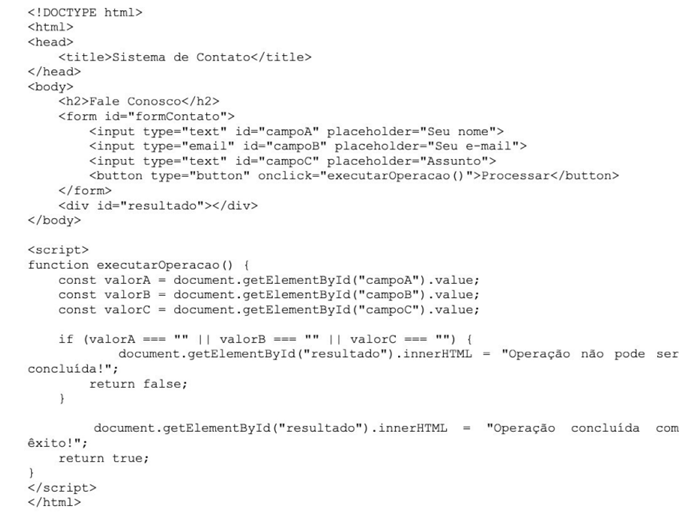

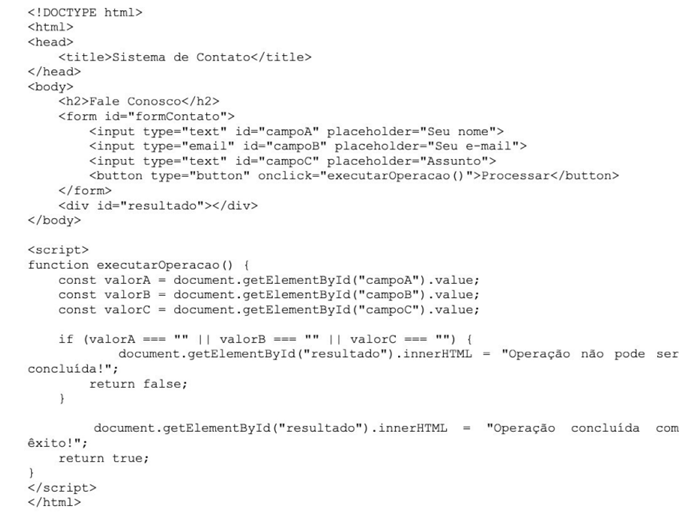

O JavaScript, em páginas HTML, oferece diversas funcionalidades para interação dinâmica com elementos de

formulários web. A manipulação de valores de campos e a exibição de feedback ao usuário são recursos

fundamentais no desenvolvimento front-end.

Considere o código seguinte:

Com base no exposto, o comportamento principal do código anterior é

Considere o código seguinte:

Com base no exposto, o comportamento principal do código anterior é

Provas

Questão presente nas seguintes provas

Em um sistema acadêmico, é fundamental manter informações organizadas sobre estudantes, suas

respectivas matrículas e disciplinas. A estrutura relacional permite consultas para extrair informações

necessárias para relatórios e acompanhamento acadêmico.

Considere o seguinte modelo de banco de dados:

estudante (id_estudante, nome, email, semestre_ingresso)

disciplina (id_disciplina, nome_disciplina, creditos, departamento)

matricula (id_matricula, id_estudante, id_disciplina, semestre_cursado, nota_final)

Um coordenador acadêmico precisa gerar um relatório com os nomes dos estudantes que cursaram disciplinas do departamento de "Ciência da Computação" durante o semestre "2024. 1".

Neste contexto, a consulta SQL que retorna corretamente o relatório desejado pelo coordenador é

Considere o seguinte modelo de banco de dados:

estudante (id_estudante, nome, email, semestre_ingresso)

disciplina (id_disciplina, nome_disciplina, creditos, departamento)

matricula (id_matricula, id_estudante, id_disciplina, semestre_cursado, nota_final)

Um coordenador acadêmico precisa gerar um relatório com os nomes dos estudantes que cursaram disciplinas do departamento de "Ciência da Computação" durante o semestre "2024. 1".

Neste contexto, a consulta SQL que retorna corretamente o relatório desejado pelo coordenador é

Provas

Questão presente nas seguintes provas

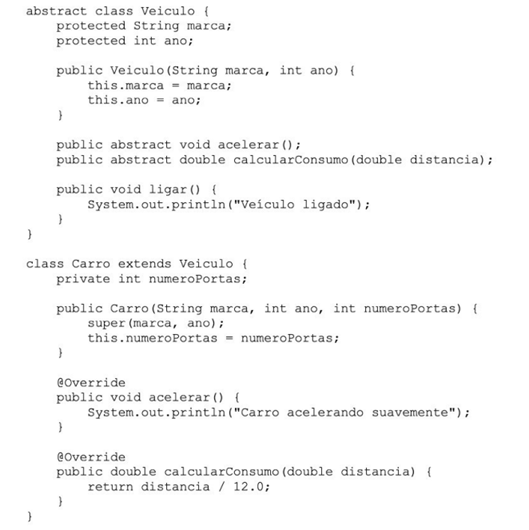

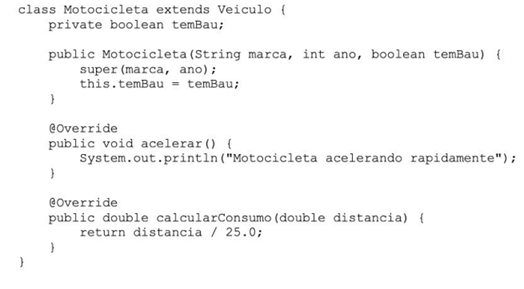

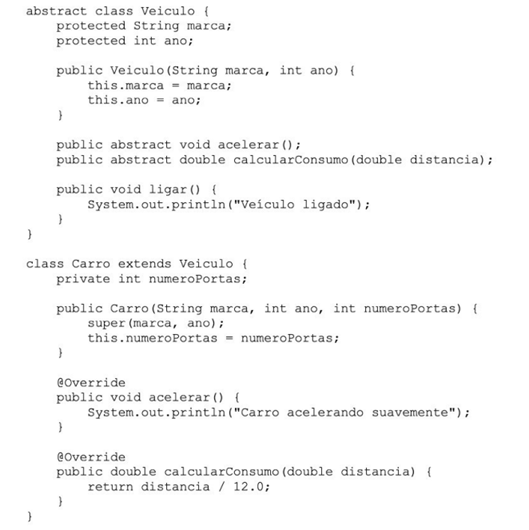

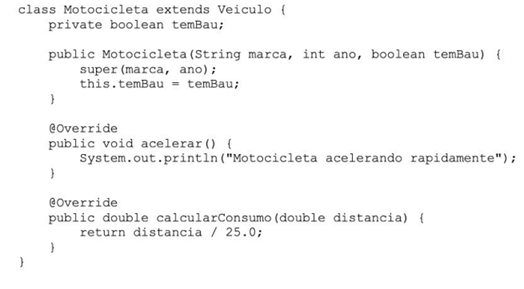

a programação orientada a objetos, os conceitos de herança, polimorfismo e abstração são fundamentais

para o desenvolvimento de sistemas bem estruturados. Compreender como esses pilares funcionam ajuda a

evitar erros conceituais durante o desenvolvimento e testes.

Considere o seguinte código em Java:

Analisando o código apresentado anteriormente, a correta identificação dos conceitos de orientação a objetos aplicados corresponde a

Considere o seguinte código em Java:

Analisando o código apresentado anteriormente, a correta identificação dos conceitos de orientação a objetos aplicados corresponde a

Provas

Questão presente nas seguintes provas

Os navegadores web utilizam estruturas de dados tipo pilha (stack) para gerenciar o histórico de navegação e

implementar as funcionalidades dos botões "Voltar" e "Avançar". Quando um usuário visita uma nova página, a

atual é empilhada no histórico. O botão "Voltar" remove páginas da pilha atual, enquanto o botão "Avançar"

utiliza uma pilha auxiliar de páginas acessadas antes de pressionar o botão "Voltar".

Cenário de navegação:

Um usuário realizou a seguinte sequência complexa de ações:

visitou: home.com;

navegou para: noticias.com;

navegou para: esportes.com;

navegou para: tecnologia.com;

clicou "Voltar" (retornou para esportes.com);

clicou "Voltar" (retornou para noticias.com); e

navegou para uma nova página: educacao.com.

Considerando o comportamento das pilhas de histórico, a situação atual do navegador é

Cenário de navegação:

Um usuário realizou a seguinte sequência complexa de ações:

visitou: home.com;

navegou para: noticias.com;

navegou para: esportes.com;

navegou para: tecnologia.com;

clicou "Voltar" (retornou para esportes.com);

clicou "Voltar" (retornou para noticias.com); e

navegou para uma nova página: educacao.com.

Considerando o comportamento das pilhas de histórico, a situação atual do navegador é

Provas

Questão presente nas seguintes provas

Como responsável pelos laboratórios de informática da sua instituição, você precisa implementar uma estrutura

de controle de acesso baseado em grupos de usuários para organizar adequadamente a estrutura de diretórios

e permissões. A política de segurança estabelece três categorias distintas de usuários: (i) servidores docentes,

(ii) servidores administrativos e (iii) alunos, cada um com níveis específicos de acesso aos recursos do sistema.

observe o seguinte cenário:

- criar o grupo docentes;

- criar o grupo administrativos;

- criar o grupo alunos;

- definir o grupo proprietário da pasta /home/docentes como docentes; e

- configurar permissões 750 (rwxr-x---) para a pasta /home/docentes.

Considerando o cenário anterior, entende-se que, para a execução correta dessa tarefa, faz-se necessária a sequência de cinco comandos Linux, assim distribuídos:

observe o seguinte cenário:

- criar o grupo docentes;

- criar o grupo administrativos;

- criar o grupo alunos;

- definir o grupo proprietário da pasta /home/docentes como docentes; e

- configurar permissões 750 (rwxr-x---) para a pasta /home/docentes.

Considerando o cenário anterior, entende-se que, para a execução correta dessa tarefa, faz-se necessária a sequência de cinco comandos Linux, assim distribuídos:

Provas

Questão presente nas seguintes provas

As redes sociais modernas utilizam estruturas de dados baseadas em grafos para modelar as conexões entre

usuários. Em um grafo de rede social, cada pessoa é representada por um vértice e cada amizade por uma

aresta. Para identificar usuários influentes, os algoritmos frequentemente analisam métricas de centralidade.

Imagine que você deseja identificar qual dos seus amigos, em uma plataforma de rede social, é o mais

influente, considerando que a influência é medida pelo número direto de conexões (amigos) que cada pessoa

possui. Nesse sentido, a métrica mais adequada para obter essa informação consiste em

Provas

Questão presente nas seguintes provas

Suponha que você é técnico de laboratório de informática e é responsável pela administração de múltiplos

ambientes computacionais. Durante sua rotina de manutenção semanal, em um dos laboratórios da instituição

que utiliza a distribuição Ubuntu do Linux, você precisa executar uma sequência específica de comandos para

monitoramento e backup do sistema.

Tarefas a serem executadas:

- listar todos os arquivos, incluindo ocultos, de um diretório com detalhes completos de permissões e propriedades;

- localizar todos os arquivos de log (.log) que foram modificados nos últimos 7 dias em todo o sistema;

- criar um backup compactado de um diretório específico para arquivamento; e

- verificar o uso atual de espaço em disco de todas as partições montadas no sistema.

A sequência de comandos Linux que permite realizar essas tarefas de forma precisa é

Tarefas a serem executadas:

- listar todos os arquivos, incluindo ocultos, de um diretório com detalhes completos de permissões e propriedades;

- localizar todos os arquivos de log (.log) que foram modificados nos últimos 7 dias em todo o sistema;

- criar um backup compactado de um diretório específico para arquivamento; e

- verificar o uso atual de espaço em disco de todas as partições montadas no sistema.

A sequência de comandos Linux que permite realizar essas tarefas de forma precisa é

Provas

Questão presente nas seguintes provas

Em um sistema de vendas de ingressos online, é necessário assegurar que a integridade das informações do

comprador, evento e ingresso seja preservada para evitar situações como emissão de ingresso para usuário

que não efetuou a compra ou processamento de cancelamento para ingresso de outro usuário. Dessa forma,

para manter a integridade dos dados na relação entre usuário, ingresso e evento é necessário

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container