Foram encontradas 50 questões.

A figura abaixo mostra uma janela de um dos gerenciadores de pastas e arquivos utilizados no sistema operacional Ubuntu Server 14.04 LTS.

Sendo o gerenciador padrão para desktop Gnome, ele é conhecido por:

Provas

No que diz respeito aos requisitos para instalação do sistema operacional Ubuntu Server 14.04 LTS, do tipo “Standard” em uma CPU de 1 GHz, analise as afirmativa abaixo.

(I) Quanto à memória RAM, a capacidade mínima necessária é de ____.

(II) Quanto ao disco rígido, a capacidade mínima necessária é de ___.

As lacunas ficam corretamente preenchidas, respectivamente, por:

Provas

No que diz respeito às ferramentas de segurança no Windows Server 2008, avalie se as afirmativas a seguir são falsas (F) ou verdadeiras (V):

- Network Access Protection: permite a definição dos requisitos da rede e aplica as diretivas pelo administrador. Por exemplo, os requisitos podem ser definidos para incluir todas as atualizações ao sistema operacional instalado ou ter software antivírus ou antispyware instalado e atualizado, o que vai permitir aos administradores de rede definirem o nível de linha de base da proteção para todos os computadores quando estes se conectarem à rede.

- Clustering Failover: constitui uma ferramenta de validação para realizar testes e determinar se as configurações de sistema, de armazenamento e de rede estão adequadas para um cluster. Os administradores podem mais facilmente executar tarefas de configuração e migração, bem como tarefas de gerenciamento e de operações.

- Windows Kernel: novo shell de linha de comando com diversas ferramentas e uma linguagem de script integrada. Ele permite que os administradores controlem mais facilmente e automatizem com mais segurança as tarefas rotineiras de administração de sistema, especialmente entre múltiplos servidores.

As afirmativas são respectivamente:

Provas

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

Na instalação do serviço DHCP, foram utilizado os parâmetros listados a seguir.

• escopo : de 10.10.10.100 a 10.10.10.150

• máscara : 255.255.255.0

• faixa de exclusão de 10.10.10.120 a 10.10.10.130

Nessas condições, o pool de endereços disponíveis engloba as seguintes faixas:

Provas

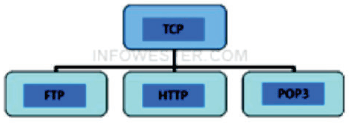

A figura abaixo ilustra o uso de portas reservadas ou conhecidas, padronizadas pelo IANA (Internet Assigned Numbers Authority) na interação do TCP com os programas de aplicação.

A aplicação FTP se comunica com o TCP por meio de duas portas, a primeira para dados, a outra para comandos. Elas são numeradas respectivamente:

Provas

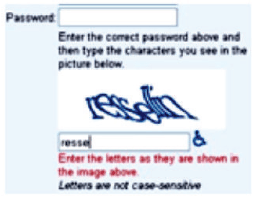

A figura abaixo ilustra um recurso utilizado no acesso às redes, particularmente na internet.

Ela mostra um formulário no qual é solicitado o preenchimento de um código para validar uma solicitação e que constitui um modo de autenticação. Esse recurso é conhecido como:

Provas

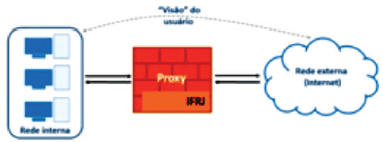

A figura abaixo ilustra um dos tipos de firewall, conhecido como proxy services ou apenas proxy, que representa uma solução de segurança para atuar como intermediário entre um computador ou uma rede interna e a rede externa, a internet.

Adaptado de http://www.infowester.com/firewall.php

Esse tipo de Firewall também é conhecido como Firewall de:

Provas

O Active Directory® é um serviço de diretório que armazena informações sobre objetos em rede e disponibiliza essas informações a usuários e administradores de rede. Várias ferramentas podem ser usadas para configurar, gerenciar e depurar o Active Directory e estão disponíveis como ferramentas de linha de comando. Uma dessas ferramentas define as listas de controle de acesso a objetos que pertenciam a contas que foram movidas, tornaram-se órfãs ou foram excluídas. Essa ferramenta é conhecida como:

Provas

Com relação ao protocolo POP3, avalie se as afirmativas a seguir são falsas (F) ou verdadeiras (V):

- É um protocolo off-line, no qual o software de e-mails conecta-se ao servidor, realiza o download das mensagens e finaliza a conexão.

- É um protocolo que tem acesso a todas as pastas da conta e deixa o status das mensagens igual tanto no servidor como no software.

- O acesso baixa as mensagens do servidor e salva as mesmas localmente no computador, não deixando uma cópia das mensagens no servidor.

As afirmativas são, respectivamente:

Provas

No que diz respeito ao correio eletrônico, existe um sistema online totalmente interativo, que usa um browser por meio do qual um usuário pode acessar sua conta de e-mail em qualquer computador com acesso à Internet e ler as mensagens no servidor, enviar e-mails, organizar as mensagens em pastas e criar cadastros de e-mails. É uma infraestrutura ideal para uso em viagens ou mesmo para aquelas pessoas que acessam seu e-mail de vários locais diferentes e não querem perder tempo com configurações e instalação de programas específicos para correio eletrônico. Exemplos são o DialHost, Gmail e Yahoo. Esse sistema é conhecido como:

Provas

Caderno Container