Foram encontradas 50 questões.

Dos métodos ágeis de engenharia de software, quando falamos em um método em que todos os requisitos são expressos em cenários e implementados diretamente em uma série de tarefas, estamos falando de:

Provas

- Engenharia de SoftwareEngenharia de Requisitos

- Engenharia de SoftwareGerenciamento de Projetos de Software

A fase de um projeto de software que descreve as tarefas técnicas a serem conduzidas, os riscos prováveis, os recursos necessários e um cronograma de trabalho, é a fase de:

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia Simétrica

Sobre criptografia, analise as afirmativas abaixo:

I Na criptografia por chave pública são utilizadas duas chaves, uma pública utilizada para criptografia e outra privada utilizada para decriptação

II Na criptografia por chave secreta o emissor e o receptor devem, ambos, possuir a chave secreta compartilhada

III O sistema RSA explora as diferenças de esforço computacional entre operações matemáticas inversas

IV A criptografia simétrica é milhares de vezes mais lenta que a criptografia por chave pública

Está correto apenas o que se afirma em:

Provas

- LinuxManipulação de Arquivos e Pastas (Shell)

- LinuxShell no LinuxInterface de Linha de Comando (Linux)

Em um sistema operacional Unix, o comando, ls é utilizado para listar arquivos. Para facilitar a especificação de vários nomes de arquivos, o shell aceita “wild cards” que são caracteres genéricos que podem ser associados a qualquer cadeia de caracteres. Supondo um diretório com os seguintes arquivos:

|

janeiro |

fevereiro |

abril |

|

maio |

junho |

julho |

|

outubro |

novembro |

dezembro |

Ao empregar o comando ls [br]* neste diretório, selecione a alternativa que apresente somente os arquivos selecionados pelo comando:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CKM

Orgão: IF-RO

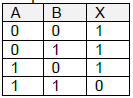

A base do hardware dos computadores é formada por minúsculos dispositivos eletrônicos denominados portas. Assinale a alternativa que apresenta a porta que possui o comportamento funcional descrito na tabela verdade abaixo:

Provas

“Esse protocolo permite que um usuário, utilizando uma máquina A estabeleça uma sessão interativa com uma máquina B na rede. A partir daí, todas as teclas pressionadas na máquina A são repassadas para a máquina B como se o usuário estivesse utilizando um terminal ligado diretamente a ela. Os comandos digitados na máquina A são processados na máquina B, e o resultado de sua execução é enviado de volta para ser exibido no monitor da máquina A.”

(SOARES, Luiz Fernando Gomes; LEMOS, Guido; COLCHER, Sérgio. Redes de computadores: das LANs, MANs e WANs às Redes ATM. Rio de Janeiro: Campus, 1995)

O trecho acima refere-se ao:

Provas

- Equipamentos de RedeGateway

- Gerenciamento de RedesComandos e Ferramentas de Rede

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

Um chamado é aberto ao departamento de TI em que o usuário da rede reclama que não tem acesso à internet. O analista de suporte vai até o host do usuário e executa o comando “ping” no IP do servidor de gateway e obtém resposta do servidor, porém ao executar o comando “ping” em qualquer site da internet, não se obtém resposta. Sabendo que outros usuários que estão conectados a esse gateway estão com acesso à internet, o que mais deve ser verificado no host?

Provas

- Equipamentos de RedeRoteador

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- TCP/IPFundamentos de Roteamento

Um host que utiliza o IP 172.10.1.4 está conectado à rede local e precisa se comunicar com outro host que se encontra em outra rede. É necessário que as mensagens sejam encaminhadas a um equipamento que tenha conhecimento de como se atingir a rede destino. Como se denomina esse equipamento?

Provas

- Modelo OSIIntrodução ao Modelo OSI

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

Uma arquitetura de rede é usualmente organizada em um conjunto de camadas e protocolos com o propósito de estruturar o hardware e o software de comunicação. Como exemplos, têm-se as arquiteturas OSI e TCP/IP. A arquitetura TCP/IP, adotada na Internet, é um exemplo concreto de tecnologia de interconexão de redes e sistemas heterogêneos usada em escala global. Com relação à arquitetura TCP/IP, assinale a opção CORRETA.

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

O FTP é uma aplicação disponível na arquitetura Internet TCP/IP. São características desta aplicação:

I Vários arquivos podem ser transferidos em uma única conexão de transferência;

II Restringe sua operação à transferência de arquivos;

III Não permite a transferência de arquivos incompletos.

Está CORRETO apenas o que se afirma em:

Provas

Caderno Container