Foram encontradas 918 questões.

A extração e a determinação de nitrato vão exigir especificamente a utilização de equipamentos como:

Provas

As amostras de solo enviadas ao laboratório de análises são levadas à sala de recepção e passam, posteriormente, por secagem a 40 ºC para, depois então, serem peneiradas. A fração obtida após a secagem e que apresenta dimensões menores que 2 mm é chamada de:

Provas

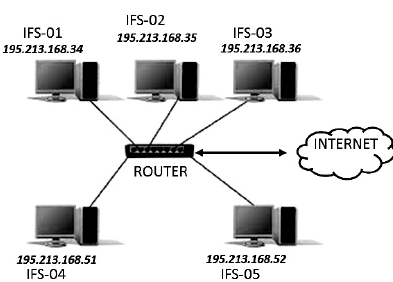

Abaixo é mostrada a configuração da rede do IFS, que utiliza o esquema de máscaras de rede de tamanho fixo.

Dentre essas máscaras, uma máscara que pode ser utilizada pela rede é:

Provas

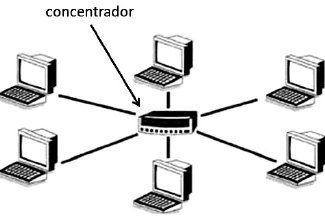

A figura abaixo representa uma topologia muito utilizada na implementação de redes de computadores:

Como concentrador, anteriormente era empregado o hub, atualmente o switch. Essa topologia tem como principal vantagem o fato de a rede continuar ativa e operando, mesmo que um dos micros que integram a rede esteja “down”. Essa topologia é conhecida pela seguinte denominação:

Provas

- Modelo OSIIntrodução ao Modelo OSI

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Apresentação

No Modelo de Referência OSI/ISO, uma camada é responsável por assegurar a integridade dos dados e implementar o recurso denominado “Sliding Windows” no protocolo TCP para controle de fluxo, enquanto outra camada é responsável pela criptografia, conversão entre caracteres ASCII e EBCDIC, compressão e descompressão de dados. Essas camadas são conhecidas, respectivamente, como:

Provas

Entre os dispositivos de proteção empregados na segurança dos microcomputadores, um funciona como um sistema alternativo de energia elétrica, entrando em operação imediatamente no momento da ocorrência de corte do fornecimento de energia elétrica de parte da concessionária. Esse dispositivo é conhecido por:

Provas

No que diz respeito à realização da manutenção de computadores, o ambiente Windows XP disponibiliza duas ferramentas, descritas a seguir.

I - faz a varredura no disco rígido, à procura de erros. Tais erros podem ser de natureza lógica, como, por exemplo, arquivos de sistema, ou podem ser de natureza física, neste caso chamados “clusters” danificados do HD, por sua vez conhecidos por “bad blocks”.

II - organiza/reorganiza os arquivos do computador, colocando- os numa sequência contínua e lógica. Isso proporciona um maior desempenho para o computador, uma vez que o disco rígido irá encontrar os arquivos de forma mais rápida.

Essas ferramentas são conhecidas, respectivamente, por:

Provas

Quando se liga um computador, um software faz a interface dos principais componentes de hardware de seu computador com o sistema operacional, sendo armazenado em um chip de memória flash na placa-mãe, mas algumas vezes o chip é de um outro tipo de ROM. É um firmware que executa diversas tarefas, sendo a sequência normal listada a seguir.

I - verifica a configuração da CMOS para os ajustes personalizados.

II - carrega os drivers dos dispositivos.

III - inicializa registradores e gerenciamento de energia.

IV - efetua o autoteste durante a energização.

V - exibe as configurações do sistema

VI - determina quais dispositivos são inicializáveis

VII - começa a sequência de inicialização.

Esse software é conhecido por:

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTécnicas e Tecnologias de BackupMidias de Backup

Backup é uma atividade que visa a garantir a integridade dos dados e consiste na realização de cópias de segurança. Atualmente, por suas características, dois dos dispositivos bastante utilizados são:

Provas

O software de e-mail Outlook 2010 BR oferece ao usuário a possibilidade de acionar um ícone  na Faixa de Opções, com a finalidade de enviar e receber itens, como mensagens de e-mail, compromissos do calendário e tarefas, em todas as pastas. Esse recurso também pode ser acionado por meio da seguinte tecla de função:

na Faixa de Opções, com a finalidade de enviar e receber itens, como mensagens de e-mail, compromissos do calendário e tarefas, em todas as pastas. Esse recurso também pode ser acionado por meio da seguinte tecla de função:

Provas

Caderno Container