Foram encontradas 40 questões.

Overfitting ocorre quando um modelo de aprendizado de máquina se ajusta tão bem aos dados de treinamento que começa a capturar não apenas os padrões gerais, mas também os ruídos e variações específicas desses dados. Isso resulta em um modelo que tem um desempenho excelente nos dados de treinamento, mas que não consegue realizar generalizações para novos dados. Qual das seguintes abordagens é mais eficaz para mitigar o problema de overfitting em modelos de aprendizado de máquina?

Provas

A respeito das tecnologias de informática envolvidas na construção de páginas WEB, leia as afirmações a seguir assinalando a alternativa FALSA:

Provas

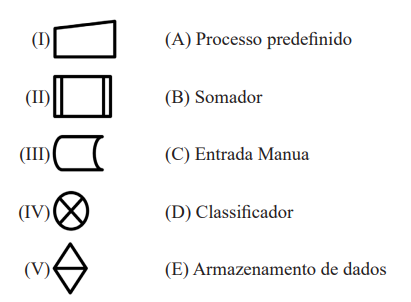

A norma ISO 5807:1985 (E): Information processing - Documentation symbols and conventios for data, program and system flowcharts, program network charts and system resources charts define as representações gráficas utilizadas na programação estruturada.

Dados os símbolos a seguir, relacione-os às suas definições e escolha a alternativa que representa o relacionamento correto:

Provas

- AbrangênciaPAN: Personal Area Network

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

- Transmissão de DadosPadrões IEEE 802IEEE 802.15: Bluetooth

- Transmissão de DadosPadrões IEEE 802IEEE 802.16: WiMAX

As redes wireless, ou sem fio, são sistemas de comunicação de dados flexíveis que utilizam tecnologias específicas para diferentes tipos de redes, como redes pessoais, redes locais ou redes metropolitanas. Considerando essa afirmação, qual das seguintes combinações de tecnologias é comumente usada para definir uma Personal Area Network (PAN)?

Provas

Sistemas de detecção de intrusão (IDS) e sistemas de prevenção de intrusão (IPS) são utilizados para identificar e, se possível, prevenir ataques em redes de computadores. De modo geral, os sistemas IDS podem ser classificados em quais categorias?

Provas

O Amazon Web Service (AWS) é um serviço amplamente utilizado para oferecer recursos computacionais em nuvem. Com o intuito de adaptar-se às necessidades de seus clientes, o AWS oferece diversos serviços. Um deles tem o objetivo de permitir que as configurações de requisitos computacionais sejam feitas instantaneamente, considerando que os ajustes de capacidade são feitos com base na demanda.

Assinale a alternativa correta para o serviço apresentado acima:

Provas

No contexto de segurança da informação, um Firewall é uma ferramenta essencial que atua na proteção de uma máquina contra acessos e tráfego indesejados. Considerando que no Kernel do Linux 2.4 foi introduzido o Firewall iptables e que neste contexto tabelas são os locais usados para armazenar os chains e conjuntos de regras com uma determinada característica em comum, a sintaxe “iptables [-t tabela] -L [chain] [opções]” pode ser utilizada para listar as regras criadas. Com base na sintaxe apresentada, caso o usuário não especifique a tabela a ser considerada no momento da execução do comando, qual tabela será usada por padrão?

Provas

O SSH (Secure Shell) é um protocolo de rede que permite acesso seguro e remoto a servidores Linux. Ele utiliza criptografia para proteger as credenciais e dados, garantindo conexões seguras para gerenciamento e manutenção do servidor. O SSH é essencial para administrar servidores Linux remotamente, permitindo executar comandos, transferir arquivos e acessar interfaces gráficas.

Qual é o comando utilizado para gerar um novo par de chaves SSH?

Provas

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Rede

- Segurança de RedesIPSec

- Segurança de RedesVPN: Virtual Private Network

Considerando que o tunelamento é considerado um dos pilares das Redes Privadas Virtuais (VPNs) e sabendo que ele pode ser realizado na camada 2 e 3 do modelo OSI, qual alternativa abaixo descreve corretamente um protocolo aplicado na camada 3 do referido modelo?

Provas

O acesso a informações através da internet tem se tornado não seguro devido a ataques, em que criminosos fazem a interceptação da comunicação entre computadores, buscando roubar informações que trafegam pela rede.

Uma das formas de mitigar, ou de eliminar essa interceptação de dados, é utilizar o protocolo de redes do modelo TCP/IP, chamado HTTPS (Hypertext Transfer Protocol Secure), que assegura que todo o tráfego de informações entre um cliente e um servidor sejam criptografado.

Sobre o protocolo HTTPS, assinale a alternativa correta sobre qual o número da porta padrão deste protocolo no modelo TCP/IP.

Provas

Caderno Container