Foram encontradas 275 questões.

- Paradigmas de ProgramaçãoOrientação a ObjetosAnálise e Projeto Orientado a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Métodos

No desenvolvimento de software orientado a objetos, a técnica responsável por definir

comportamentos para uma classe, identificando serviços e ações que ela oferece, é chamada de:

Provas

Questão presente nas seguintes provas

O método de ordenação faz a comparação de itens adjacentes e efetua

a troca entre eles caso estejam fora de ordem.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Provas

Questão presente nas seguintes provas

Assinale a alternativa que apresenta uma estrutura de dados caracterizada por

possibilitar o crescimento ou a redução da estrutura de forma dinâmica.

Provas

Questão presente nas seguintes provas

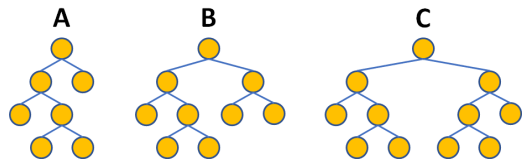

Analise, abaixo, as estruturas de dados do tipo árvore, identificadas por A, B e C.

Quais podem ser consideradas árvores balanceadas?

Provas

Questão presente nas seguintes provas

Na instalação de um servidor de aplicação NGINX, qual porta vem configurada, por

padrão, como HTTP listen?

Provas

Questão presente nas seguintes provas

Analise as assertivas abaixo sobre os servidores de aplicação:

I. Apache Tomcat. II. Jboss. III. Microsoft IIS. IV. NGINX.

Quantos podem ser utilizados em plataforma Windows Server?

I. Apache Tomcat. II. Jboss. III. Microsoft IIS. IV. NGINX.

Quantos podem ser utilizados em plataforma Windows Server?

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Segundo a norma ISO 27001:2005, os três pilares da segurança da informação são:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresRansomware

Em relação a códigos maliciosos (malware), qual o objetivo de um ransomware?

Provas

Questão presente nas seguintes provas

Em relação ao uso de firewall, analise as assertivas abaixo, assinalando V, se

verdadeiras, ou F, se falsas.

( ) Alocar um firewall em um único ponto de acesso à rede dificulta o gerenciamento e a execução de uma política de acesso seguro.

( ) Um firewall permite isolar a rede interna de uma organização da Internet em geral, permitindo que alguns pacotes passem e bloqueando outros.

( ) Uma forma de implementação de firewall a partir de um sistema Linux é utilizar o aplicativo iptables.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

( ) Alocar um firewall em um único ponto de acesso à rede dificulta o gerenciamento e a execução de uma política de acesso seguro.

( ) Um firewall permite isolar a rede interna de uma organização da Internet em geral, permitindo que alguns pacotes passem e bloqueando outros.

( ) Uma forma de implementação de firewall a partir de um sistema Linux é utilizar o aplicativo iptables.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Questão presente nas seguintes provas

Qual o dispositivo de rede utilizado para juntar várias LANs físicas em uma única LAN

lógica?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container