Foram encontradas 900 questões.

Escolha a sentença correta:

Provas

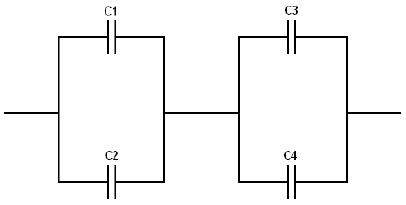

Uma tensão de 100,0 V é aplicada à combinação de quatro capacitores ilustrada abaixo. Sendo: C1 = 0,8 µF, C2 = 0,2 µF, C3 = 0,3 µF e C4 = 0,7 µF. Qual é a carga no capacitor C4?

Provas

Pode-se dizer que a principal fonte de energia química renovável, utilizada pelos brasileiros desde 1980, cuja modelagem climática pode ajudar na previsão da produção é:

Provas

O programa em FORTRAN abaixo faz a leitura de um número digitado pelo usuário e verifica se esse número é primo. Os números à frente das diretivas são apenas para referência como identificador da linha de programa.

1 - program numeroprimo

2 - integer::i,x,cont

3 - write(*,*) “Entre o numero para testar se e primo ou nao”

4 - read(*,*)x

5 - cont=0

6 - do i=1,x

7 - if(mod(x,i)/=0) then

8 - cont=cont+1

9 - end if

10 - end do

11 - if (cont<=2) then write(*,*)”O numero e primo” else write(*,*) “O numero nao e primo "

12 - end if

13 - end program

Identifique a resposta correta:

Provas

Assumindo que a eficiência do trabalho em curso se mantenha e que os contratos dos Pacotes de Trabalho são da modalidade preço fixo, use os dados da tabela abaixo para determinar qual será a estimativa no término (ENT):

| ONT | COTA | CRTR | COTR | |

| PT1 | 5 | 5 | 6 | 5 |

| PT2 | 6 | 6 | 8 | 4 |

| PT3 | 4 | 2 | 1 | 1 |

| PT4 | 4 | 0 | 0 | 0 |

Onde:

ONT – Orçamento no Término

COTA – Custo Orçado do Trabalho Agendado

CRTR – Custo Real do Trabalho Realizado

COTR – Custo Orçado do Trabalho Realizado

Provas

Dos sensores listados abaixo assinale qual o único que não necessita de excitação.

Provas

- Engenharia de SoftwareTestes

- Fundamentos de ProgramaçãoLógica de Programação

- Fundamentos de ProgramaçãoVariáveis

Dada a instrução abaixo, selecione a alternativa incorreta:

Y = 1

X = 10

Y = Y + X + 20

Provas

A linha de comando HTML que coloca a imagem “bola.gif” como ligação ou hiperlink para o site “www.siteone.com” é:

Provas

A construção de sistemas operacionais (SO) requer considerar aspectos de segurança. Por exemplo, no projeto de um SO deve ser contemplada a definição do controle de acesso aos arquivos do sistema. Os arquivos em UNIX são protegidos por meio de um código de proteção de 9 bits que lhes é atribuído. Seja o código de proteção extraído de um arquivo do sistema UNIX: rw-rx-r--. Com base neste dado, analise as assertivas a seguir.

I - A presença do traço indica ausência de determinada permissão de acesso ao arquivo.

II - Pelo código atribuído, qualquer usuário do sistema pode realizar a leitura do arquivo.

III - Para um diretório, a presença do x no código de proteção indica permissão de busca.

Indique a única opção verdadeira:

Provas

No que tange a geração de energia, pode-se dizer que a modelagem atmosférica permite estimar o potencial de geração de:

Provas

Caderno Container