Foram encontradas 30 questões.

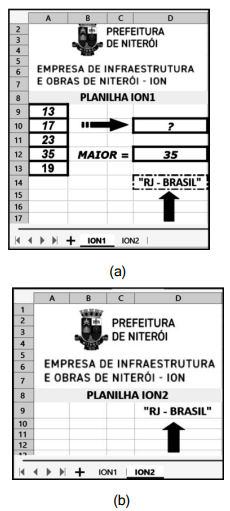

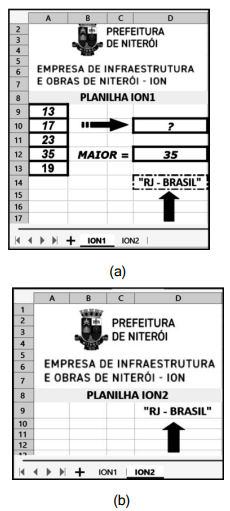

As figuras (a) e (b) mostram duas planilhas de um arquivo

criado no software Calc da suíte LibreOffice 25.2.2.2 em

português, instalado em um microcomputador Intel com Windows

11 BR (x64).

• Em D10 da planilha ION1, foi inserida a fórmula =SE(MOD(A11;2)=0;"ITACOATIARA";"CAMBOINHAS").

• Em D12 de ION1, foi inserida uma fórmula usando a função MAIOR que determina o maior número dentre todos nas células A9, A10, A11, A12 e A13.

• Em D14 de ION1, foi digitado “RJ – BRASIL”.

• Finalmente, em D9 da planilha ION2, é mostrado o mesmo conteúdo “RJ – BRASIL”, resultado da inserção de uma fórmula que transporta o conteúdo da célula D14 da planilha ION1.

Nesse contexto, o conteúdo mostrado em D10 de ION1 e as fórmulas inseridas em D12 de ION1 e D9 de ION2 são, respectivamente:

• Em D10 da planilha ION1, foi inserida a fórmula =SE(MOD(A11;2)=0;"ITACOATIARA";"CAMBOINHAS").

• Em D12 de ION1, foi inserida uma fórmula usando a função MAIOR que determina o maior número dentre todos nas células A9, A10, A11, A12 e A13.

• Em D14 de ION1, foi digitado “RJ – BRASIL”.

• Finalmente, em D9 da planilha ION2, é mostrado o mesmo conteúdo “RJ – BRASIL”, resultado da inserção de uma fórmula que transporta o conteúdo da célula D14 da planilha ION1.

Nesse contexto, o conteúdo mostrado em D10 de ION1 e as fórmulas inseridas em D12 de ION1 e D9 de ION2 são, respectivamente:

Provas

Questão presente nas seguintes provas

3726215

Ano: 2025

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: ION

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: ION

Provas:

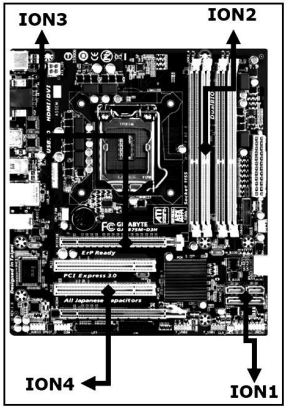

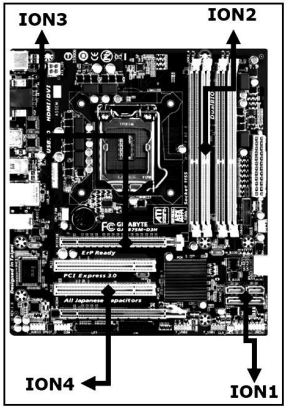

No que se relaciona à instalação de periféricos, um técnico

em informática está montando um microcomputador Intel versão

desktop. Nesse contexto, observe a figura abaixo que ilustra uma

placa mãe Gigabyte de um microcomputador.

Os componentes de hardware identificados conhecidos por SOCKET PARA MEMÓRIAS DDR e SLOTS SATA estão identificados, respectivamente, como:

Os componentes de hardware identificados conhecidos por SOCKET PARA MEMÓRIAS DDR e SLOTS SATA estão identificados, respectivamente, como:

Provas

Questão presente nas seguintes provas

Uma sub-rede de computadores com acesso à internet

está configurada por meio do IPv4 187.203.168.64/26, em

conformidade com a notação CIDR. A máscara e o endereço de

broadcasting para essa sub-rede são, respectivamente:

Provas

Questão presente nas seguintes provas

No que diz respeito às ferramentas de colaboração do Google

Workspace, uma se destina à realização de videoconferências,

permitindo executar chamadas de vídeo e de voz para reuniões

profissionais, encontros virtuais, webinars, apresentações

e gravações de aulas. Em outra, conhecida como Slides, o

objetivo é possibilitar a criação de apresentações semelhantes

ao Powerpoint do pacote MS Office. Na Slides, a visualização

das apresentações é realizada a partir do primeiro slide, como

resultado da execução de um atalho de teclado específico.

Nesse contexto, o termo pelo qual é conhecido o aplicativo para

videoconferências e o atalho de teclado no ambiente da Slides

são, respectivamente:

Provas

Questão presente nas seguintes provas

Analise o algoritmo da figura abaixo.

algoritmo "ION_TEC_INF"

var

XY, RJ, SP : inteiro

inicio

RJ <- -2

SP <- 2

para XY de -1 ate 1 faca

RJ <- RJ + 1

SP <- SP - 1

escreva(RJ:3,SP:3)

fimpara

finalgoritmo

Após a execução, será gerada, como resultado, a seguinte sequência de números:

Provas

Questão presente nas seguintes provas

Durante a digitação de um texto no editor de textos Word

do pacote MS Office 2021 BR, em um notebook Intel com

Windows 11 BR, a execução do atalho de teclado Ctrl + Return e

o acionamento da tecla de função F7 têm, respectivamente, como

objetivos:

Provas

Questão presente nas seguintes provas

Um técnico de informática da EMPRESA DE

INFRAESTRUTURA E OBRAS DE NITERÓI (ION) está

trabalhando em um notebook Intel, gerenciado pelo Windows

11 BR. Nessa atividade, ele está navegando em sites da

internet, utilizando o browser Firefox Mozilla. Nesse contexto,

primeiramente executou um atalho de teclado para acessar/ocultar

a área de trabalho e minimizar/restaurar todas as janelas abertas.

Em seguida, executou outro atalho de teclado que abriu a janela

de Configurações. Os atalhos de teclado são, respectivamente:

Provas

Questão presente nas seguintes provas

No contexto da segurança da informação, um termo está

diretamente relacionado a uma rede de máquinas infectadas que

podem ser controladas remotamente, caso que pode englobar

milhões de equipamentos espalhados por diversas localidades.

Computadores, celulares e outros equipamentos conectados à

internet podem estar infectados sem que o usuário saiba. Isso

ocorre porque esse tipo de malware é desenvolvido para ser difícil

de detectar, ficando ativo em segundo plano, agindo somente

quando recebe ordens do hacker. Assim que as máquinas

recebem as ordens, elas podem ser utilizadas para diversos fins.

Por exemplo: enviar spams, obter dados pessoais do usuário e

realizar ataques, como os de negação de serviço (DDoS) em que

várias máquinas atacam um equipamento para que ele não seja

capaz de funcionar. Elas podem ser utilizadas até mesmo para

minerar criptomoedas na máquina hospedeira. Esse malware é

conhecido pelo termo:

Provas

Questão presente nas seguintes provas

RAID é a sigla para uma tecnologia que agrupa dois ou mais

discos rígidos em arranjos para trabalho conjunto, em sistemas de

armazenamento de dados, formando uma única unidade lógica.

No caso de falhas em um disco, os demais irão continuar em

pleno funcionamento, evitando interrupção no acesso aos dados,

proporcionando segurança e melhor desempenho do sistema,

funcionando como um mecanismo de redundância. Entre os

tipos implementados, um é conhecido como “Mirroring”. Nessa

configuração, é feito o espelhamento de um HD em outro, copiando

do disco 1 para o disco 2, proporcionando maior segurança,

porém exigindo metade do espaço para backup, sendo mais

lento que outros formatos de arranjo. Gravando as informações

de forma simultânea nos discos, esse sistema faz uma cópia dos

aplicativos e dados em tempo real, sem a intervenção do usuário.

Nessa configuração, as informações estarão seguras e online

no outro disco, em caso de falha de um disco. O tipo descrito é

conhecido como:

Provas

Questão presente nas seguintes provas

3726207

Ano: 2025

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: ION

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: ION

Provas:

No que diz respeito ao hardware dos computadores atuais,

um firmware é fundamental no processo de inicialização de

qualquer máquina, permitindo a realização com sucesso da carga

do sistema operacional. Ele representa um programa que realiza

uma série de testes para verificar e identificar os componentes do

hardware, como o processador, a memória e os discos rígidos. Em

seguida, ele localiza o sistema operacional e entrega o controle

para ele, dando início à partida de sua operacionalização. Esse

firmware é conhecido pela sigla:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container