Foram encontradas 40 questões.

A Normalização é um conjunto de regras que visa minimizar as anomalias de modificação dos dados e dar maior flexibilidade em sua utilização, minimizando as redundâncias e inconsistências, facilitando a manipulação do banco de dados e a manutenção do sistema de informação. Embora existam 6 formas normais (1a, 2a, 3a, BCNF, 4a e 5a) normalmente se usa até a 3a forma normal.

Analise as afirmativas a seguir:

I. Os três tipos de anomalias tratadas pela normalização, são: de Inserção, de Eliminação e de Atualização;

II. A segunda formal normal se aplica apenas para à tabelas que possuem chaves primárias compostas;

III. A terceira forma normal afirma que não deverá existir atributos que não seja chave, e dependa transitivamente da chave primária, isto é, não pode haver dependências funcionais entre atributos que não são chave primária.

Marque a alternativa que apresenta as sentenças corretas:

Analise as afirmativas a seguir:

I. Os três tipos de anomalias tratadas pela normalização, são: de Inserção, de Eliminação e de Atualização;

II. A segunda formal normal se aplica apenas para à tabelas que possuem chaves primárias compostas;

III. A terceira forma normal afirma que não deverá existir atributos que não seja chave, e dependa transitivamente da chave primária, isto é, não pode haver dependências funcionais entre atributos que não são chave primária.

Marque a alternativa que apresenta as sentenças corretas:

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

A arquitetura de um sistema de banco de dados é fortemente influenciada pelo sistema básico computacional sobre o qual ele é executado. Aspectos da arquitetura de computadores - como rede, paralelismo e distribuição - têm influencia na arquitetura do banco de dados. Podemos classificar os Sistemas de Gerenciadores de banco de dados em quatro categorias, Centralizados, Cliente-Servidor, Paralelos e Distribuídos.

Analise as alternativas relacionadas a seguir:

I. Sistemas Centralizados;

II. Sistemas Paralelos;

III. Sistemas Distribuídos;

1) rodam por inteiro em um único computador;

2) consistem em diversos processadores e diversos discos conectado por rede de alta velocidade;

3) Banco de dados parciais independentes que compartilham um esquema comum e que coordenam o processamento de transações com acesso de dados não local;

Marque a alternativa que apresenta a correspondência correta entre os conceitos e a descrição das diversas arquiteturas:

Analise as alternativas relacionadas a seguir:

I. Sistemas Centralizados;

II. Sistemas Paralelos;

III. Sistemas Distribuídos;

1) rodam por inteiro em um único computador;

2) consistem em diversos processadores e diversos discos conectado por rede de alta velocidade;

3) Banco de dados parciais independentes que compartilham um esquema comum e que coordenam o processamento de transações com acesso de dados não local;

Marque a alternativa que apresenta a correspondência correta entre os conceitos e a descrição das diversas arquiteturas:

Provas

Questão presente nas seguintes provas

- AdministraçãoBackup e RecuperaçãoCheckpoints

- AdministraçãoBackup e RecuperaçãoLogs de Transação

- AdministraçãoBackup e RecuperaçãoTipos de Falhas em Sistemas

"Um sistema de computador, como qualquer outro equipamento mecânico ou elétrico, esta sujeito a falhas. Há grande variedade de falhas, incluindo quebra de disco, falha de energia, erro de software, figo na sala de equipamentos ou mesmo sabotagem. Em cada um desses casos, informações podem ser perdidas. Portanto, o sistema de banco de dados deve precaver-se para garantir que as propriedades de atomicidade e durabilidade das transações sejam preservadas, a despeitos de falhas. Uma parte integrante de um sistema de banco de dados é o esquema de recuperação que é responsável pela restauração do banco de dados para um estado consistente que havia antes da ocorrência da falha."

Os sistemas de recuperação apresentam vários conceitos, analise as afirmações a seguir e marque a sentença que apresenta as corretas:

I. A respeito da classificação de Falha, podemos dividir em três: Falha de transação, Queda do sistema e Falha em disco;

II. Sobre os tipos de armazenamentos, podemos citar três: Armazenamento volátil, armazenamento não volátil e armazenamento estável;

III. A estrutura mas usada para gravar modificações no banco de dados é o log. O log é uma sequencia de registros de log que mantém um arquivo atualizado das atividades no banco de dados.

IV. Checkpoints são criados periodicamente e exigem que o sistema realize a seguinte sequencia de ações : Saída para armazenamento estável de todos os registros residentes na memória principal; Saída para disco, de todo os blocos de buffer modificados; e Saída, para armazenamento estável, de um registro de log ;

Estão corretas?

Os sistemas de recuperação apresentam vários conceitos, analise as afirmações a seguir e marque a sentença que apresenta as corretas:

I. A respeito da classificação de Falha, podemos dividir em três: Falha de transação, Queda do sistema e Falha em disco;

II. Sobre os tipos de armazenamentos, podemos citar três: Armazenamento volátil, armazenamento não volátil e armazenamento estável;

III. A estrutura mas usada para gravar modificações no banco de dados é o log. O log é uma sequencia de registros de log que mantém um arquivo atualizado das atividades no banco de dados.

IV. Checkpoints são criados periodicamente e exigem que o sistema realize a seguinte sequencia de ações : Saída para armazenamento estável de todos os registros residentes na memória principal; Saída para disco, de todo os blocos de buffer modificados; e Saída, para armazenamento estável, de um registro de log ;

Estão corretas?

Provas

Questão presente nas seguintes provas

- LinuxPrivilégios de root no Linuxsu/sudo

- LinuxProcessos no Linuxps

- LinuxProcessos no Linuxtop

- LinuxRedes no LinuxFerramentas de Rede (Linux)ifconfig

- LinuxRedes no LinuxFerramentas de Rede (Linux)netstat (Linux)

Linux é um termo utilizado para se referir a sistemas operacionais que utilizem o núcleo Linux. O núcleo Linux foi desenvolvido pelo programador finlandês Linus Torvalds, inspirado no sistema Minix. O seu código fonte está disponível sob a licença GPL (versão 2) para que qualquer pessoa o possa utilizar, estudar, modificar e distribuir livremente de acordo com os termos da licença.

Inicialmente desenvolvido e utilizado por grupos de entusiastas em computadores pessoais, os sistemas operacionais com núcleo Linux passaram a ter a colaboração de grandes empresas como IBM, Sun Microsystems, Hewlett-Packard (HP), Red Hat, Novell, Oracle, Google, Mandriva e Canonical. O Linux apresenta uma série de comandos divididos em algumas categorias.

Analise as opções a seguir:

I. Gerencia de Arquivos

II. Gerencia de processos

III. Gerencia de usuários e ambientes

IV. Redes e comunicação

1) inets, netstat e ifconfig;

2) pwd, df e cp;

3) su, sudo e uptime

4) nice, ps e top;

Assinale a alternativa que mostra a correspondência correta entre os tipos de comandos e os comandos apresentados:

Inicialmente desenvolvido e utilizado por grupos de entusiastas em computadores pessoais, os sistemas operacionais com núcleo Linux passaram a ter a colaboração de grandes empresas como IBM, Sun Microsystems, Hewlett-Packard (HP), Red Hat, Novell, Oracle, Google, Mandriva e Canonical. O Linux apresenta uma série de comandos divididos em algumas categorias.

Analise as opções a seguir:

I. Gerencia de Arquivos

II. Gerencia de processos

III. Gerencia de usuários e ambientes

IV. Redes e comunicação

1) inets, netstat e ifconfig;

2) pwd, df e cp;

3) su, sudo e uptime

4) nice, ps e top;

Assinale a alternativa que mostra a correspondência correta entre os tipos de comandos e os comandos apresentados:

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoXSS: Cross-Site-Scripting

- Ataques e Golpes e AmeaçasDirectory Traversal

- AAA: Autenticação, Autorização e AuditoriaFalhas de Autenticação e Gerenciamento de Sessão

Aplicações web são o principal alvo de ataques de Agentes Maliciosos (hackers ilegais e crackers), devido à possibilidade de alcance rápido de altos ganhos e ao baixo risco de exposição do criminoso.

Dados de cartões de crédito; informações de clientes e de operações da empresa; roubos de identidades e outros dados sigilosos; informações sobre a infraestrutura de dados e vários outros podem ser usados para compor cenários de ataques com alto impacto. Segundo o Instituto Gartner (2009), mais de 75% dos problemas com segurança na internet são devidos a falhas exploráveis a partir das aplicações web. A maior parte das páginas web são naturalmente vulneráveis devido às tecnologias adotadas em sua concepção, à forma como são desenhadas e desenvolvidas, e ao uso de vários objetos e recursos, além da integração de outros sistemas, na medida em que são priorizados os aspectos funcionais que atendem a área de negócios, enquanto os requisitos de segurança ficam em segundo plano.

Analise as afirmativas a seguir:

I. SQL Injection - As falhas de Injeção, tais como injeção de SQL, de SO (Sistema Operacional) e de LDAP, ocorrem quando dados não confiáveis são enviados para um interpretador como parte de um comando ou consulta.;

II. Cross Site scripit - Através de um XSS, o Cracker injeta códigos JavaScriot em um campo texto de uma página já existente e este JavaSript é apresentado para outors usuários;;

III. Broken Authentication and Session Management - Responsável por 5% das ocorrências, as aplicações vulneráveis permitem burlar o processo de autenticação através de gestão fraca de sessão ou procedimentos inseguros ;

IV. Directory traversal - Tipo de ataque que faz com que uma aplicação web acesse uma arquivo não-desejado;

Assinale a alternativa correta:

Dados de cartões de crédito; informações de clientes e de operações da empresa; roubos de identidades e outros dados sigilosos; informações sobre a infraestrutura de dados e vários outros podem ser usados para compor cenários de ataques com alto impacto. Segundo o Instituto Gartner (2009), mais de 75% dos problemas com segurança na internet são devidos a falhas exploráveis a partir das aplicações web. A maior parte das páginas web são naturalmente vulneráveis devido às tecnologias adotadas em sua concepção, à forma como são desenhadas e desenvolvidas, e ao uso de vários objetos e recursos, além da integração de outros sistemas, na medida em que são priorizados os aspectos funcionais que atendem a área de negócios, enquanto os requisitos de segurança ficam em segundo plano.

Analise as afirmativas a seguir:

I. SQL Injection - As falhas de Injeção, tais como injeção de SQL, de SO (Sistema Operacional) e de LDAP, ocorrem quando dados não confiáveis são enviados para um interpretador como parte de um comando ou consulta.;

II. Cross Site scripit - Através de um XSS, o Cracker injeta códigos JavaScriot em um campo texto de uma página já existente e este JavaSript é apresentado para outors usuários;;

III. Broken Authentication and Session Management - Responsável por 5% das ocorrências, as aplicações vulneráveis permitem burlar o processo de autenticação através de gestão fraca de sessão ou procedimentos inseguros ;

IV. Directory traversal - Tipo de ataque que faz com que uma aplicação web acesse uma arquivo não-desejado;

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

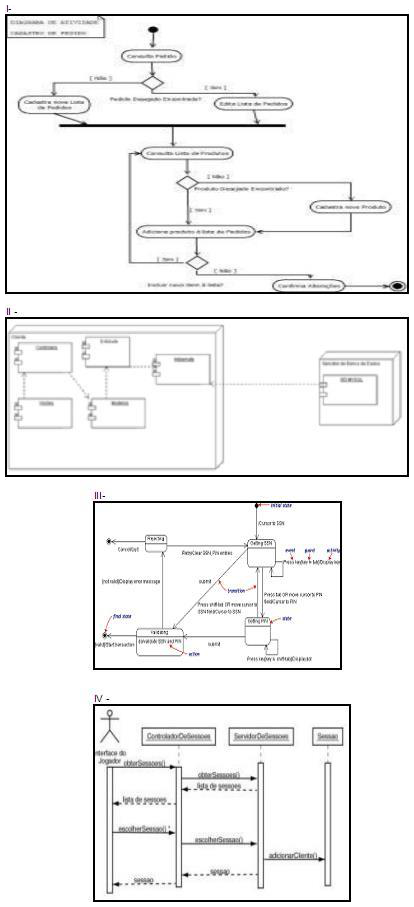

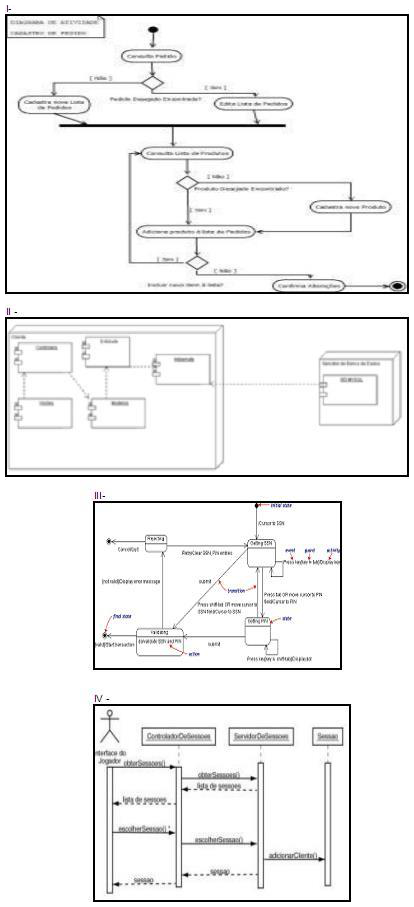

- Engenharia de SoftwareUML: Unified Modeling LanguageDiagrama de Estados

- Engenharia de SoftwareUML: Unified Modeling LanguageDiagrama de Sequência

A Unified Modeling Language (UML) é uma linguagem de modelagem não proprietária de terceira geração. A UML não é uma metodologia de desenvolvimento, o que significa que ela não diz para você o que fazer primeiro e em seguida ou como projetar seu sistema, mas ela lhe auxilia a visualizar seu desenho e a comunicação entre objetos. Basicamente, a UML permite que desenvolvedores visualizem os produtos de seus trabalhos em diagramas padronizados. Junto com uma notação gráfica, a UML também especifica significados, isto é, semântica. É uma notação independente de processos, embora o RUP (Rational Unified Process) tenha sido especificamente desenvolvido utilizando a UML. É importante distinguir entre um modelo UML e um diagrama (ou conjunto de diagramas) de UML. O último é uma representação gráfica da informação do primeiro, mas o primeiro pode existir independentemente .

Observe as figuras apresentadas e assinale a alternativa que mostra o nome dos diagramas.

Provas

Questão presente nas seguintes provas

Assim como os valores, existe na XP um conjunto de boas práticas a serem seguidas com o objetivo de garantir um ciclo de desenvolvimento fortemente dependente. Essas práticas são expressas por atitudes que devem ser seguidas pela equipe de desenvolvimento, e somadas aos valores. Assinale a alternativa que não representa uma dessas práticas:

Provas

Questão presente nas seguintes provas

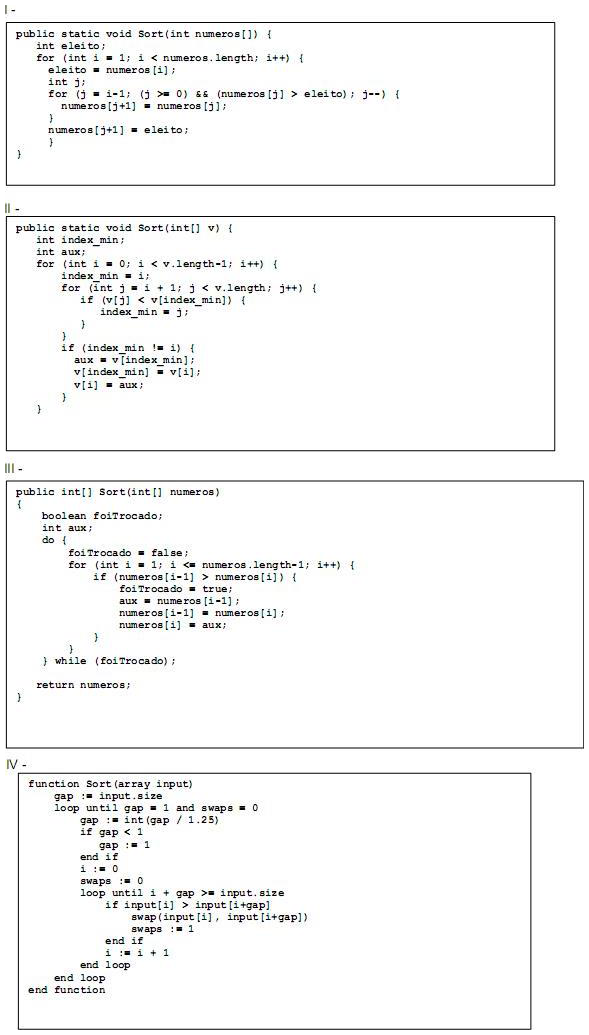

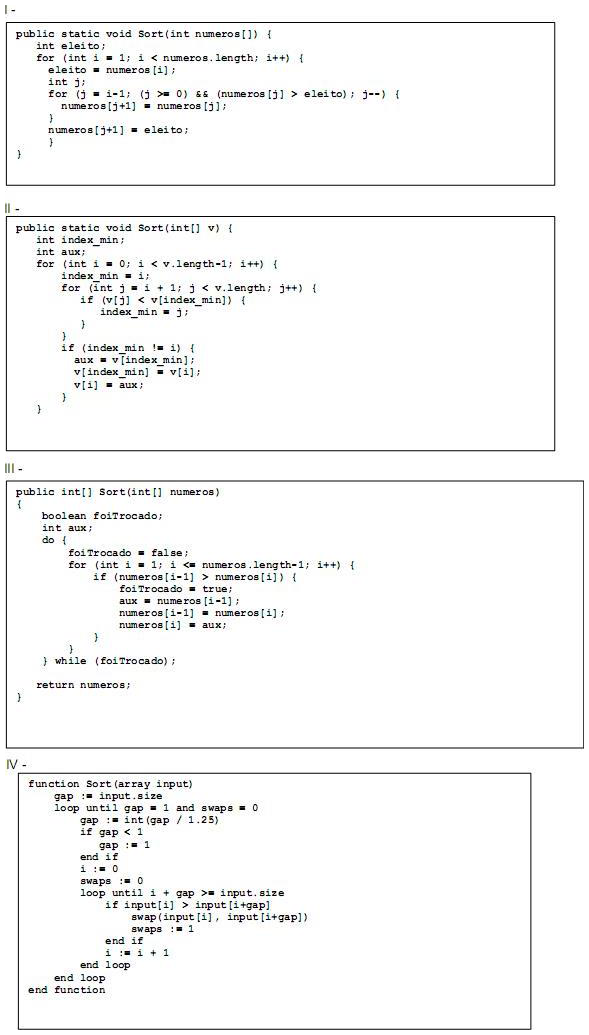

Algoritmo de ordenação em ciência da computação é um algoritmo que coloca os elementos de uma dada sequência, em uma certa ordem; em outras palavras, efetua sua ordenação completa ou parcial. As ordens mais usadas são a numérica e a lexicográfica.

A seguir são apresentados códigos na linguagem JAVA representando os métodos mais simples de ordenação e os nomes:

1) Comb

2) Bubble

3) Insertion

4) Selection

Assinale a alternativa que apresenta as combinações corretas entre código e nome:

Provas

Questão presente nas seguintes provas

Analise as afirmativas:

I. XML -É um dos subtipos da SGML (acrônimo de Standard Generalized Markup Language ou Linguagem Padronizada de Marcação Genérica) capaz de descrever diversos tipos de dados. Seu propósito principal é a facilidade de compartilhamento de informações através da internet.

II. HTML (abreviação para a expressão inglesa HyperText Markup Language, que significa Linguagem de Marcação de Hipertexto) é uma linguagem de marcação utilizada para produzir páginas na Web. Documentos HTML podem ser interpretados por navegadores. A tecnologia é fruto do "casamento" dos padrões HyTime e SGML.

III. AJAX (acrônimo em língua inglesa de Asynchronous Javascript and XML1 , em português "Javascript Assíncrono e XML") é o uso metodológico de tecnologias como Javascript e XML, providas por navegadores, para tornar páginas Web mais interativas com o usuário, utilizando-se de solicitações assíncronas de informações.

Assinale a alternativa correta:

I. XML -É um dos subtipos da SGML (acrônimo de Standard Generalized Markup Language ou Linguagem Padronizada de Marcação Genérica) capaz de descrever diversos tipos de dados. Seu propósito principal é a facilidade de compartilhamento de informações através da internet.

II. HTML (abreviação para a expressão inglesa HyperText Markup Language, que significa Linguagem de Marcação de Hipertexto) é uma linguagem de marcação utilizada para produzir páginas na Web. Documentos HTML podem ser interpretados por navegadores. A tecnologia é fruto do "casamento" dos padrões HyTime e SGML.

III. AJAX (acrônimo em língua inglesa de Asynchronous Javascript and XML1 , em português "Javascript Assíncrono e XML") é o uso metodológico de tecnologias como Javascript e XML, providas por navegadores, para tornar páginas Web mais interativas com o usuário, utilizando-se de solicitações assíncronas de informações.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container