Foram encontradas 455 questões.

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalAssinatura Digital

A criptografia é um dos principais mecanismos de segurança que podem ser usados para se proteger dos riscos associados ao uso da Internet. Em relação a este tema, é correto afirmar que

Provas

Questão presente nas seguintes provas

E-mail spoofing é uma técnica que consiste em alterar campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de uma determinada origem quando, na verdade, foi enviado de outra. Esta técnica é possível devido à características do protocolo que permitem que campos do cabeçalho, como "From:" (endereço de quem enviou a mensagem), "Reply-To" (endereço de resposta da mensagem) e "Return-Path" (endereço para onde possíveis erros no envio da mensagem são reportados), sejam falsificados. Ataques deste tipo são muito usados para propagação de códigos maliciosos, envio de spam e em golpes de phishing.

O protocolo em destaque no texto é

O protocolo em destaque no texto é

Provas

Questão presente nas seguintes provas

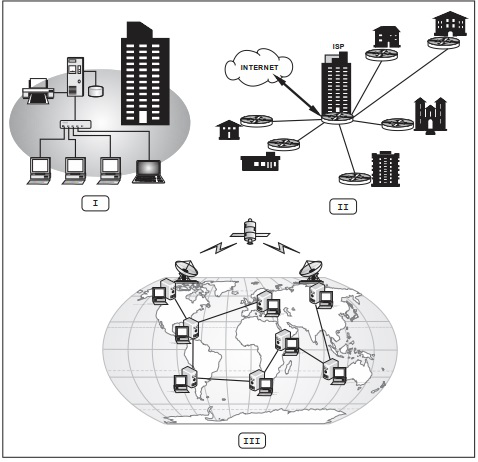

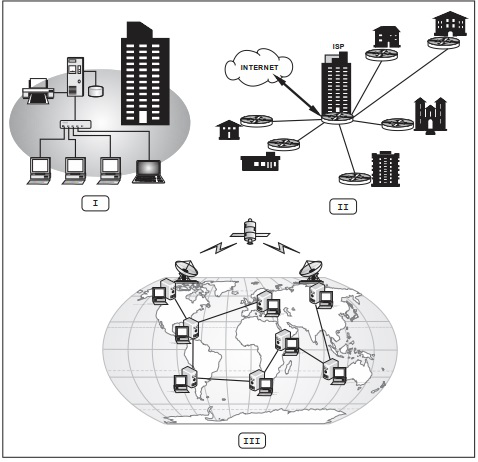

Considere a figura abaixo:

Quanto à distância ou distribuição geográfica, as redes I, II e III da figura são classificadas, correta e respectivamente, como:

Quanto à distância ou distribuição geográfica, as redes I, II e III da figura são classificadas, correta e respectivamente, como:

Provas

Questão presente nas seguintes provas

Wi-Fi é um conjunto de especificações para redes locais sem fio (Wireless Local Area Network - WLAN) que são conhecidas como redes no padrão IEEE

Provas

Questão presente nas seguintes provas

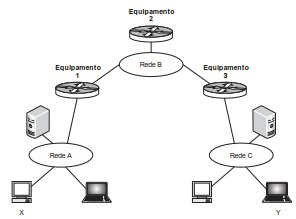

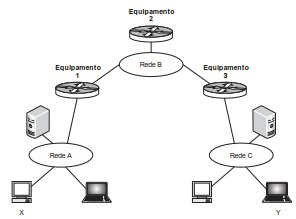

Considere a rede abaixo.

De acordo com a simbologia e a função nesta rede, os equipamentos 1, 2 e 3 são, todos,

De acordo com a simbologia e a função nesta rede, os equipamentos 1, 2 e 3 são, todos,

Provas

Questão presente nas seguintes provas

Cada endereço IPv4 que identifica computadores em uma rede é composto por 32 bits separados em 4 octetos. Para permitir que o destinatário de pacotes IP diferencie a parte que identifica a rede da parte que identifica o host são utilizadas máscaras geralmente no formato ..I.... , em que x é igual a ..II.... para a porção do endereço correspondente à rede.

As lacunas I e II são preenchidas correta e, respectivamente, com

As lacunas I e II são preenchidas correta e, respectivamente, com

Provas

Questão presente nas seguintes provas

O Serviço Social tem ampliado seu escopo na pesquisa e

isso impacta no aprimoramento do trabalho profissional,

na medida em que amplia as respostas aceitas pela

objetividade social. Nesta linha, espaço de pesquisa para

o assistente social recai, principalmente, sobre

Provas

Questão presente nas seguintes provas

Em uma instituição previdenciária, foi solicitado ao Assistente

Social preparar um programa de pré-aposentadoria.

Para tanto, foi necessário elaborar um planejamento estratégico

que, segundo Carlos Matus (1996), pode ser definido

como

Provas

Questão presente nas seguintes provas

- Aspectos HistóricosSurgimento e Institucionalização do Serviço Social

- Aspectos Teórico-Metodológicos

- Políticas SociaisPromoção SocialTrabalho

- Políticas SociaisQuestão Social

A questão social, tema fundamental para o serviço social

enquanto profissão, pode ser entendida como

Provas

Questão presente nas seguintes provas

- Aspectos HistóricosSurgimento e Institucionalização do Serviço Social

- Aspectos Teórico-Metodológicos

- Políticas SociaisPromoção SocialTrabalhoPerfil e Competência Profissional

O Serviço Social enquanto profissão tem seus fundamentos

marcados

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container