Foram encontradas 50 questões.

Com relação à segurança de redes sem fio e redes móveis, é INCORRETO afirmar que

Provas

Quais algoritmos de criptografia representam um algoritmo simétrico, um algoritmo assimétrico, um de HASH e um clássico, respectivamente?

Provas

Segundo Stallings (2008), assinale a opção correta com relação ao uso de FIREWALLS em uma rede de computadores.

Provas

Com relação ao IPSec, é correto afirmar que

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaDSA: Digital Signature Algorithm

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Com relação às assinaturas digitais, pode-se afirmar que

Provas

Segundo Stallings (2008), quais são os modos de operação de cifra de bloco?

Provas

Observe a tabela abaixo.

| Protocolo de estabelecimento de sessão SSL | Protocolo de mudança de especificação de cifra SSL | Protocolo de alerta SSL | HTTP |

| Protocolo de registro SSL | |||

| TCP | |||

| IP | |||

Assinale a opção correta.

Provas

Correlacione os tipos de ataque cibernético a suas definições, e assinale a opção correta.

TIPOS DE ATAQUE CIBERNÉTICO

I - EMAIL SPOOFING

II - DEFACEMENT

III- VULNERABILITY EXPLOTAITION

IV - SCAN V - SNIFFING DEFINIÇÕES

( ) Consiste em adivinhar, por tentativa e erro, um nome de usuário e senha para poder executar processos, acessar sítios, computadores e serviços em nome e com os mesmos privilégios desse usuário.

( ) Ocorre quando um atacante tenta executar ações maliciosas, como invadir sistemas, acessar informações sigilosas, atacar outros computadores ou tornar um serviço inacessível.

( ) Tem o objetivo de identificar computadores ativos e coletar informações sobre eles, como serviços disponíveis e programas instalados. Com base nas informações coletadas, é possível associar possíveis vulnerabilidades aos serviços disponibilizados e aos programas instalados nos computadores ativos detectados.

( ) É a alteração de campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de uma determinada origem quando, na verdade, foi enviado de outra.

( ) Técnica em que um atacante utiliza um computador para tirar de operação um serviço, um computador ou uma rede conectada à Internet.

( ) Inspeção dos dados trafegados em redes de computadores, por meio do uso de programas específicos. Usada de forma maliciosa, busca capturar senhas, números de cartão de crédito ou o conteúdo de arquivos sigilosos trafegando por conexões sem criptografia.

Provas

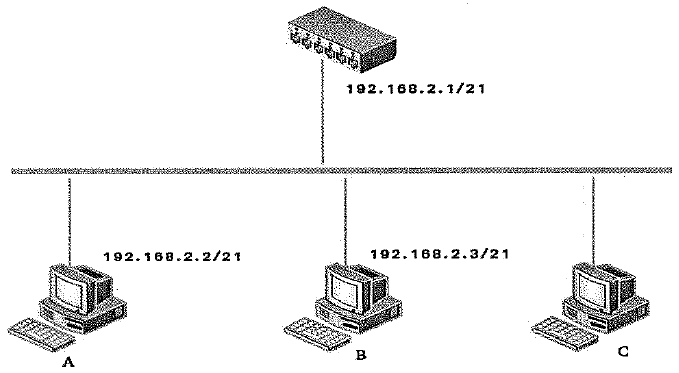

Observe a Figura abaixo.

Com relação à rede de computadores representada na figura acima, assinale a opção que apresenta o comando correto para configurar manualmente o computador C, que roda o sistema Linux, com o endereço de rede 192.168.2.3, para que ele se comunique pela rede com os computadores A e B.

Provas

Observe as tabelas abaixo.

CLIENTE (cod_cliente, nome_cliente, enderece, cidade, uf)

VENDEDOR (cod_vendedor, nome_vendedor)

PEDIDO ( num_pedido, prazo_entr, cd_cliente, cd_vendedor)

ITEM_PEDIDO (no_pedido, cd_produto, qtd_pedido)

PRODUTO (cod_produto, unid, desc, val_unit)

Assinale a opção que indica o comando SQL que lista os nomes, endereços e cidades dos clientes.

Provas

Caderno Container