Foram encontradas 50 questões.

- Banco de Dados RelacionalRestrições de IntegridadeIntegridade Referencial

- Banco de Dados RelacionalTipos de ChavesChave Estrangeira

No contexto de um banco de dados relacional, as chaves e restrições de integridade são utilizadas para implementar as regras de negócio. Na linguagem SQL, existem cláusulas especiais dentro da instrução CREATE TABLE para especificá-las. Sendo assim, assinale a opção que apresenta a cláusula que especifica a integridade referencial.

Provas

No sistema operacional Linux, é posslvel definir individualmente as permissões para: o dono de um arquivo; para usuários que façam parte do mesmo grupo; e para os outros, o que inclui todos os demais usuários com acesso ao sistema. A Marinha do Brasil possui um servidor usado por diversos usuários que armazena um arquivo chamado prova. O usuário banca precisa conceder permissões ao arquivo prova conforme ilustrado a seguir:

-rwxrw-r-- 1 banca user 8192 jul 17 11 :15 prova*

Para que as permissões do arquivo prova sejam alteradas para -rwxrw-r--, o usuário banca deve executar o comando

Provas

Segundo Heldman (2009), em gerência de projetos, os processos de gerenciamento de projetos organizam e descrevem a realização do projeto. Sendo assim, assinale a opção que apresenta o grupo de processo que abrange todas as áreas do gerenciamento de projetos e leva em consideração o orçamento, a definição das atividades, o planejamento do escopo, o desenvolvimento do cronograma, a identificação dos riscos, o recrutamento da equipe, as aquisições, entre outros.

Provas

Conforme descrito por Rêgo (2013), o Data Management Body Of Knowledge da Data Management Association (DAMA-DMBOK) estabelece que o critério de qualidade, no qual a verificação é feita por meio do cruzamento entre duas ou mais fontes de dados, que determina se os dados estão íntegros e coerentes é denominado:

Provas

No sistema operacional Linux, qual é o comando que permite ao usuário mudar sua identidade para outro usuário sem fazer o logout?

Provas

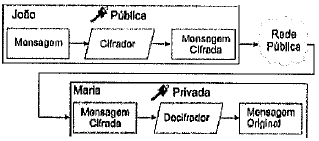

A criptografia, segundo a Cartilha de Segurança para a Internet (2012) publicada no site Cert.br é um dos principais mecanismos de segurança que pode ser usado para a proteção contra riscos associados ao uso da Internet. Diante desse contexto, observe a figura abaixo

O sistema criptográfico que utiliza duas chaves distintas: uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono. Esse sistema criptográfico é denominado chave

Provas

Um thread é um fluxo de controle dentro de um processo. Um processo multithreaded contém vários fluxos de controle diferentes dentro do mesmo espaço de endereçamento. Assinale a opção correta em relação a thread.

Provas

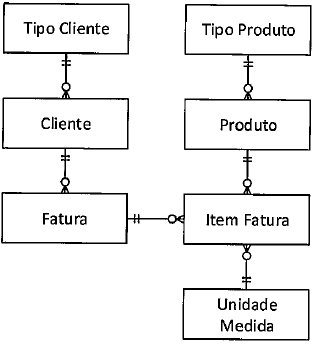

Observe o Modelo Conceituai apresentado a seguir.

Segundo Rêgo (2013), com base no modelo conceitual acima.Tipo Cliente, Tipo Produto e Unidade de Medida são dados:

Provas

Segundo Elmasri e Navalhe (2011), o modelo relacional representa um banco de dados como uma coleção de relações. Na terminologia formal do modelo relacional, uma tupla é

Provas

Segundo Sommerville (2011), em Engenharia de Software, o processo de testar os componentes de um programa, como métodos ou classes de objeto, é chamado de teste:

Provas

Caderno Container