Foram encontradas 70 questões.

O compartilhamento de recursos constitui uma das utilidades mais importantes de uma rede, permitindo a redução de custos e a obtenção de ganhos de produtividade às organizações. Quanto às possíveis configurações do compartilhamento de recursos de rede, às suas propriedades e à segurança, julgue os itens a seguir.

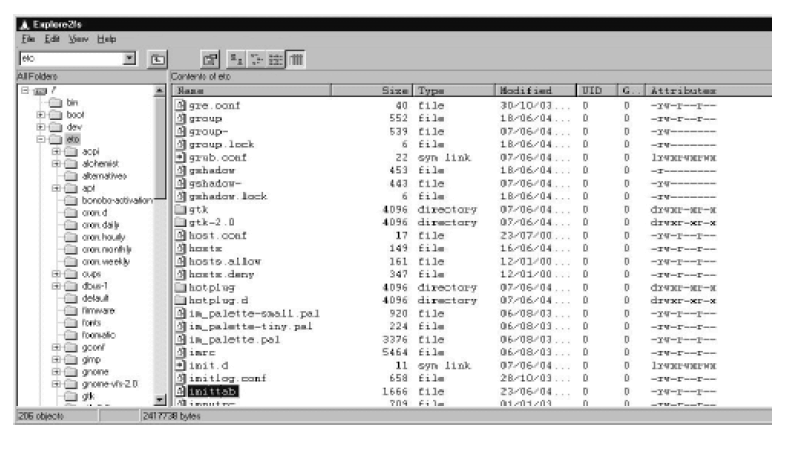

Considere as informações contidas na janela ilustrada abaixo, que pertence a um programa que permite ler a partição Linux a partir de uma máquina que tem instalados o Linux e o Windows. Para alterar as permissões do arquivo “inittab” para que sua leitura seja possível apenas para o proprietário do arquivo e para os usuários restantes, excluindo-se os usuários membros do grupo, é suficiente a execução da instrução chmod inittab 754.

Provas

O compartilhamento de recursos constitui uma das utilidades mais importantes de uma rede, permitindo a redução de custos e a obtenção de ganhos de produtividade às organizações. Quanto às possíveis configurações do compartilhamento de recursos de rede, às suas propriedades e à segurança, julgue os itens a seguir.

O DFS (distributed file system) organiza as pastas compartilhadas por computadores diferentes em uma única estrutura lógica de diretório. A raiz dessa hierarquia é denominada compartilhamento DFS e pode ser de dois tipos: autônoma, que exibe o sistema de arquivos de apenas um computador com recurso de tolerância a falha, ou com base em domínio, em que não há tolerância a falha nem replicação em outros controladores de domínio.

Provas

- Sistemas de ArquivosTipos de Sistemas de ArquivosNTFS

- WindowsArmazenamento no WindowsPermissões de Arquivos e Pastas no Windows

- WindowsUsuários e Grupos no Windows

O compartilhamento de recursos constitui uma das utilidades mais importantes de uma rede, permitindo a redução de custos e a obtenção de ganhos de produtividade às organizações. Quanto às possíveis configurações do compartilhamento de recursos de rede, às suas propriedades e à segurança, julgue os itens a seguir.

Em partições NTFS, as permissões de compartilhamento de arquivos individuais interagem com permissões NTFS para formar contextos de segurança mais sofisticados. Em relação aos usuários, é possível que um único usuário tenha diferentes conjuntos de permissões na mesma pasta compartilhada quando, por exemplo, ele é membro de dois grupos diferentes.

Provas

- WindowsArmazenamento no WindowsPermissões de Arquivos e Pastas no Windows

- WindowsDesktopSegurança no Windows Desktop

O compartilhamento de recursos constitui uma das utilidades mais importantes de uma rede, permitindo a redução de custos e a obtenção de ganhos de produtividade às organizações. Quanto às possíveis configurações do compartilhamento de recursos de rede, às suas propriedades e à segurança, julgue os itens a seguir.

Alguns compartilhamentos ocultos são criados por default e usados para fornecer acesso administrativo remoto a unidades de disco rígido e a pastas do sistema. O uso de sufixo com o símbolo $ permite tornar um compartilhamento oculto aos usuários, mas, por outro lado, permite dar acesso ao sistema ao administrador. A instrução \nome_do_servidor\pasta_compartilhada$ poderia constituir um exemplo correto de mapeamento para compartilhamento oculto.

Provas

- WindowsArmazenamento no WindowsPermissões de Arquivos e Pastas no Windows

- WindowsUsuários e Grupos no Windows

- WindowsWindows ServerActive Directory

O compartilhamento de recursos constitui uma das utilidades mais importantes de uma rede, permitindo a redução de custos e a obtenção de ganhos de produtividade às organizações. Quanto às possíveis configurações do compartilhamento de recursos de rede, às suas propriedades e à segurança, julgue os itens a seguir.

Comumente, só membros dos grupos administradores, operadores de servidores e usuários avançados podem compartilhar pastas. Os administradores podem compartilhá-las no sistema que quiserem. Os operadores de servidores podem compartilhar pastas em controladores de domínio, enquanto os usuários avançados podem fazê-lo em servidores membros e computadores, desde que neles tenham contas atribuídas.

Provas

- AdministraçãoManutenção de Banco de Dados

- AdministraçãoOtimização e Performance de Banco de DadosMonitoramento de Banco de Dados

- Banco de Dados DistribuídoReplicação de Dados

Acerca de gerência, administração e configuração dos servidores, julgue os itens de 60 a 64.

Os arquivos de log de bancos de dados constituem fonte de informação para a depuração de problemas. Entre esses arquivos, incluem-se os de log binário (referentes às atualizações ou alterações nos dados, utilizadas na replicação), de erros (referentes aos erros encontrados pelo servidor), de consultas (referentes às conexões e consultas) e de consultas demoradas (referentes às consultas que levam muito tempo ou que não utilizam índices).

Provas

Acerca de gerência, administração e configuração dos servidores, julgue os itens de 60 a 64.

O Monitor do Sistema — acessível por meio de Iniciar | Programas | Ferramentas administrativas | Desempenho — é usado para avaliar dados estatísticos gerados pelos componentes do computador. Entretanto, esse monitor não é capaz de gerenciar objetos de cache, arquivos de paginação e memória.

Provas

Acerca de gerência, administração e configuração dos servidores, julgue os itens de 60 a 64.

Várias configurações podem ser feitas no tocante à administração de impressoras, entre elas a configuração de pool de impressoras e a configuração de prioridades. Em relação às prioridades, é possível selecionar um dispositivo de impressão e estabelecer duas ou mais impressoras lógicas diferentes para o mesmo, às quais serão designados diferentes números de prioridade, sendo que um maior número corresponde a uma maior prioridade.

Provas

Acerca de gerência, administração e configuração dos servidores, julgue os itens de 60 a 64.

Há diferenças entre os conceitos de impressora e de dispositivo de impressão, sendo possível vincular várias impressoras a um dispositivo de impressão ou estabelecer uma impressora para vários dispositivos de impressão.

Provas

Acerca de gerência, administração e configuração dos servidores, julgue os itens de 60 a 64.

Provas

Caderno Container