Foram encontradas 1.376 questões.

Considere que uma tabela denominada PESSOA contenha informações do cpf, do nome e do sexo de uma pessoa. Considere, ainda, que essa tabela tenha sido criada e alimentada em um SGBD relacional e que os valores do campo sexo de todos os registros da tabela são 'M' ou 'F'. Nessa situação, quando são executados os comandos SQL formados fidedignamente a partir da interpretação das representações no formato de álgebra relacional presentes nos itens (i), (ii) e (iii) listados a seguir, esses comandos serão executados corretamente em SGBDs relacionais e seus resultados serão conjuntos de tuplas idênticas no número de linhas, de colunas, e de todos os valores nas linhas de resultado.

(i) R1 ← π cpf,nome,sexo (PESSOA)

(ii) R1 ← π cpf,nome,sexo (σ sexo='M' OR sexo='F' (PESSOA))

(iii) R1 ← (π cpf,nome,sexo (σ sexo='M' (PESSOA)) ∪ (π cpf,nome (σ sexo='F' (PESSOA))

Provas

A operação roll-up aumenta o nível de agregação dos dados, agrupando-os em unidades maiores ao longo da dimensão, ao passo que a operação drill-down fornece uma visão mais detalhada dos dados.

Provas

Fonte: Ralph Kimball (com adaptações).

Considerando o modelo apresentado nessa figura, julgue o item subsecutivo, acerca de modelagem de dados.

Mesmo que ao modelo apresentado seja incluída uma tabela de categorias de produtos, relacionada diretamente à tabela de produtos, ele não poderá ser considerado um modelo snow flake.

Provas

A instrução, em SQL, grant update (nota) on aluno_disciplina to pedro, miguel; apresenta erro de sintaxe

Provas

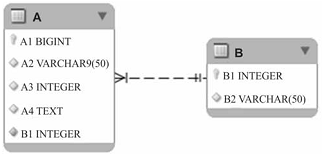

A figura apresentada ilustra um modelo de dados implementado em MySQL 5.7, com a utilização de tabelas do tipo InnoDB. Considere que, trinta dias após a implementação dessas tabelas, os seguintes comportamentos foram observados:

![]() a tabela A apresentou 1 milhão de registros por dia;

a tabela A apresentou 1 milhão de registros por dia;

![]() como critério de busca, em 20% das consultas realizadas na

tabela A, foram utilizados cinco caracteres ao final do campo

A2 e, no restante das consultas realizadas, utilizou-se um

número específico no campo B1 da tabela A;

como critério de busca, em 20% das consultas realizadas na

tabela A, foram utilizados cinco caracteres ao final do campo

A2 e, no restante das consultas realizadas, utilizou-se um

número específico no campo B1 da tabela A;

![]() o campo B1 da tabela A continha uma chave estrangeira,

referenciada para o campo B1 da tabela B;

o campo B1 da tabela A continha uma chave estrangeira,

referenciada para o campo B1 da tabela B;

![]() a tabela B apresentava duzentos mil registros, a mesma

quantidade desde a data de sua implantação;

a tabela B apresentava duzentos mil registros, a mesma

quantidade desde a data de sua implantação;

![]() todas as consultas realizadas na tabela B utilizaram, como

critério de busca, os cinco primeiros caracteres do campo B2;

todas as consultas realizadas na tabela B utilizaram, como

critério de busca, os cinco primeiros caracteres do campo B2;

![]() as tabelas A e B apresentaram quantidade fixa de consultas

diárias, igual a dez acessos e um milhão de acessos,

respectivamente.

as tabelas A e B apresentaram quantidade fixa de consultas

diárias, igual a dez acessos e um milhão de acessos,

respectivamente.

Em caso de crash, a recuperação de A e B necessitará de intervenção manual para realizar rollback dos registros não confirmados, devido à engine utilizada.

Provas

Para melhor manter o controle sobre identificadores de registro de ambientes de data warehouse (armazém de dados), em geral recomenda-se a geração de chaves substitutas (surrogate keys).

Assim, cada junção entre as tabelas de dimensão e tabelas fato em um ambiente de data warehouse deve se basear nessas chaves substitutas, e não nas chaves naturais existentes.

Provas

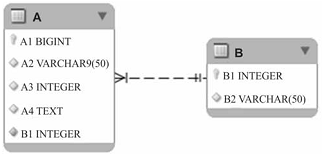

A figura apresentada ilustra um modelo de dados implementado em MySQL 5.7, com a utilização de tabelas do tipo InnoDB. Considere que, trinta dias após a implementação dessas tabelas, os seguintes comportamentos foram observados:

![]() a tabela A apresentou 1 milhão de registros por dia;

a tabela A apresentou 1 milhão de registros por dia;

![]() como critério de busca, em 20% das consultas realizadas na

tabela A, foram utilizados cinco caracteres ao final do campo

A2 e, no restante das consultas realizadas, utilizou-se um

número específico no campo B1 da tabela A;

como critério de busca, em 20% das consultas realizadas na

tabela A, foram utilizados cinco caracteres ao final do campo

A2 e, no restante das consultas realizadas, utilizou-se um

número específico no campo B1 da tabela A;

![]() o campo B1 da tabela A continha uma chave estrangeira,

referenciada para o campo B1 da tabela B;

o campo B1 da tabela A continha uma chave estrangeira,

referenciada para o campo B1 da tabela B;

![]() a tabela B apresentava duzentos mil registros, a mesma

quantidade desde a data de sua implantação;

a tabela B apresentava duzentos mil registros, a mesma

quantidade desde a data de sua implantação;

![]() todas as consultas realizadas na tabela B utilizaram, como

critério de busca, os cinco primeiros caracteres do campo B2;

todas as consultas realizadas na tabela B utilizaram, como

critério de busca, os cinco primeiros caracteres do campo B2;

![]() as tabelas A e B apresentaram quantidade fixa de consultas

diárias, igual a dez acessos e um milhão de acessos,

respectivamente.

as tabelas A e B apresentaram quantidade fixa de consultas

diárias, igual a dez acessos e um milhão de acessos,

respectivamente.

Para criar um índice no campo A4, é obrigatória a determinação de um prefixo de caracteres.

Provas

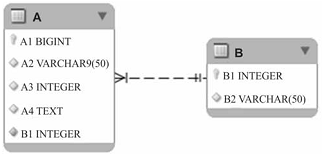

A figura apresentada ilustra um modelo de dados implementado em MySQL 5.7, com a utilização de tabelas do tipo InnoDB. Considere que, trinta dias após a implementação dessas tabelas, os seguintes comportamentos foram observados:

![]() a tabela A apresentou 1 milhão de registros por dia;

a tabela A apresentou 1 milhão de registros por dia;

![]() como critério de busca, em 20% das consultas realizadas na

tabela A, foram utilizados cinco caracteres ao final do campo

A2 e, no restante das consultas realizadas, utilizou-se um

número específico no campo B1 da tabela A;

como critério de busca, em 20% das consultas realizadas na

tabela A, foram utilizados cinco caracteres ao final do campo

A2 e, no restante das consultas realizadas, utilizou-se um

número específico no campo B1 da tabela A;

![]() o campo B1 da tabela A continha uma chave estrangeira,

referenciada para o campo B1 da tabela B;

o campo B1 da tabela A continha uma chave estrangeira,

referenciada para o campo B1 da tabela B;

![]() a tabela B apresentava duzentos mil registros, a mesma

quantidade desde a data de sua implantação;

a tabela B apresentava duzentos mil registros, a mesma

quantidade desde a data de sua implantação;

![]() todas as consultas realizadas na tabela B utilizaram, como

critério de busca, os cinco primeiros caracteres do campo B2;

todas as consultas realizadas na tabela B utilizaram, como

critério de busca, os cinco primeiros caracteres do campo B2;

![]() as tabelas A e B apresentaram quantidade fixa de consultas

diárias, igual a dez acessos e um milhão de acessos,

respectivamente.

as tabelas A e B apresentaram quantidade fixa de consultas

diárias, igual a dez acessos e um milhão de acessos,

respectivamente.

Na execução de um hot backup nas tabelas A e B, as operações de leitura e escrita estão disponíveis nas respectivas tabelas.

Provas

Os sistemas operacionais de rede da Microsoft, Windows Server 2000 e 2003, possuem funcionalidades específicas, como o Active Directory, o Internet Information Services e o Terminal Services. Acerca dessas funcionalidades, julgue o item subsequente.

No IIS 5.0, os serviços de Internet padrão, como servidores web e FTP, residem no processo chamado Inetinfo, que não inclui o pool compartilhado de discussão, o cache e os serviços de registro.

Provas

- WindowsWindows ServerActive DirectoryAD DS: Active Directory Domain Services

- WindowsWindows ServerActive DirectoryPolíticas de Grupo (AD)

- WindowsWindows ServerTerminal Services

Os sistemas operacionais de rede da Microsoft, Windows Server 2000 e 2003, possuem funcionalidades específicas, como o Active Directory, o Internet Information Services e o Terminal Services. Acerca dessas funcionalidades, julgue o item subsequente.

A fim de definir diretivas dos serviços de terminal para um domínio, o usuário deve utilizar um computador que possua permissão para acesso ao controlador de domínio, porém, ele não precisa ser administrador desse domínio.

Provas

Caderno Container