Foram encontradas 1.376 questões.

501712

Ano: 2015

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

Julgue o seguinte item, referentes a storages e suas tecnologias.

O foco da configuração RAID 0 é o desempenho, uma vez que ele não tem tolerância a falhas.

O foco da configuração RAID 0 é o desempenho, uma vez que ele não tem tolerância a falhas.

Provas

Questão presente nas seguintes provas

Com relação ao cabeamento estruturado, julgue o item que se segue.

A dificuldade em se detectar o split-pair, ou pares divididos, no cabeamento deve-se ao fato de, nessa estrutura, a continuidade não ser mantida e, consequentemente, os pinos em ambas as extremidades do segmento de cabo sob teste não coincidirem.

Provas

Questão presente nas seguintes provas

No que concerne à configuração do Squid e do Apache, julgue o item subsequente.

O serviço de proxy HTTP Squid tem a capacidade de armazenar em cache páginas web acessadas pelos usuários desse serviço, para agilizar o acesso a essas páginas em solicitações posteriores.

O serviço de proxy HTTP Squid tem a capacidade de armazenar em cache páginas web acessadas pelos usuários desse serviço, para agilizar o acesso a essas páginas em solicitações posteriores.

Provas

Questão presente nas seguintes provas

Julgue o item subsecutivo, relativos a switche e equipamento de conexão e transmissão.

O switch determina para qual porta se deve enviar um quadro,com base nos registros existentes em sua tabela de comutação. Quando algum nó que não esteja na tabela de comutação envia um quadro para outro nó, o switch armazena o endereço MAC do nó e a interface à qual aquele nó está conectado. Assim,caso todos os nós enviem um quadro para o switch, todos os nós estarão na tabela de comutação daquele switch.

O switch determina para qual porta se deve enviar um quadro,com base nos registros existentes em sua tabela de comutação. Quando algum nó que não esteja na tabela de comutação envia um quadro para outro nó, o switch armazena o endereço MAC do nó e a interface à qual aquele nó está conectado. Assim,caso todos os nós enviem um quadro para o switch, todos os nós estarão na tabela de comutação daquele switch.

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- TCP/IPTCP: Transmission Control Protocol

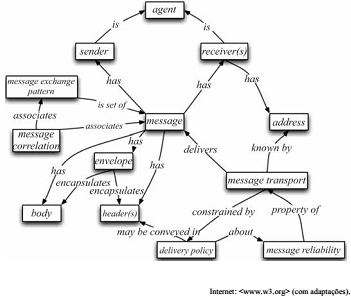

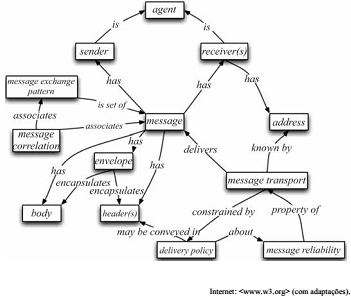

O emprego de HTTP sobre o TCP é um exemplo de message transport no contexto de uma aplicação web.

Provas

Questão presente nas seguintes provas

O corpo (body) de um pedido HTTP enviado de um sender para um receiver contém, entre outros campos, os campos padronizados Accept, Accept-Charset, Accept-Encoding, Accept-Language no contexto de uma aplicação web. A primeira linha do cabeçalho de um pedido HTTP contém uma string no formato < Merhod > SP < Resquest-URI > SP < HTTP-Version > CRLF, em que SP representa espaço em branco e CRLF representa final de uma linha de texto.

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAcesso Remoto e TerminalSSH: Secure Shell

- TCP/IPTCP: Transmission Control Protocol

- TCP/IPUDP: User Datagram Protocol

A respeito de serviços de rede, julgue o próximo item.

Um dos serviços prestados pelo SSH é o encaminhamento de porta que viabiliza a utilização de aplicativos como o HTTP e o FTP, que não fornecem segurança nativamente, em um canal seguro. Um padding de um a oito byte é incluído aos pacotes no SSH para dificultar ataques contra segurança.

Um dos serviços prestados pelo SSH é o encaminhamento de porta que viabiliza a utilização de aplicativos como o HTTP e o FTP, que não fornecem segurança nativamente, em um canal seguro. Um padding de um a oito byte é incluído aos pacotes no SSH para dificultar ataques contra segurança.

Provas

Questão presente nas seguintes provas

501704

Ano: 2015

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

WebSocket é uma tecnologia que permite a comunicação bidirecional por canais full-duplex sobre um único soquete TCP. É projetado para ser executado em browsers e servidores web que suportem o HTML5, mas pode ser usado por qualquer cliente ou servidor de aplicativos.

Provas

Questão presente nas seguintes provas

Julgue o próximo item, considerando que os capítulos sobre

segurança em redes de computadores e sobre resposta a incidentes

computacionais em redes contenham uma série de diretrizes

organizacionais, técnicas e computacionais para o ministério.

Para a segurança na comunicação entre a sede do ministério e suas diversas representações dispersas pelas unidades da federação, é recomendável a adoção de redes virtuais privadas baseadas no IPSEC com modo de transporte. Dessa forma, na eventualidade de captura de tráfego entre o ministério e uma de suas representações por meio de um sniffer, não será possível a identificação dos endereços IP de origem e de destino das conexões TCP estabelecidas nas extremidades da rede, enquanto são garantidas ainda a autenticidade e sigilo dos dados trafegados.

Para a segurança na comunicação entre a sede do ministério e suas diversas representações dispersas pelas unidades da federação, é recomendável a adoção de redes virtuais privadas baseadas no IPSEC com modo de transporte. Dessa forma, na eventualidade de captura de tráfego entre o ministério e uma de suas representações por meio de um sniffer, não será possível a identificação dos endereços IP de origem e de destino das conexões TCP estabelecidas nas extremidades da rede, enquanto são garantidas ainda a autenticidade e sigilo dos dados trafegados.

Provas

Questão presente nas seguintes provas

501702

Ano: 2015

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

Julgue o próximo item, considerando que os capítulos sobre segurança em redes de computadores e sobre resposta a incidentes computacionais em redes contenham uma série de diretrizes organizacionais, técnicas e computacionais para o ministério.

A fim de proteger a segurança da informação do ministério, bem como auxiliar no cumprimento de sua missão de desenvolvedor de políticas públicas em sua área de atuação, o ministério deve se abster de desenvolver sua presença digital nas mídias sociais, bloqueando os acessos dos usuários de níveis operacionais e administrativos intermediários a essas mídias sociais, visando à redução da ocorrência de ataques de engenharia social, de phishing, scams e spams.

A fim de proteger a segurança da informação do ministério, bem como auxiliar no cumprimento de sua missão de desenvolvedor de políticas públicas em sua área de atuação, o ministério deve se abster de desenvolver sua presença digital nas mídias sociais, bloqueando os acessos dos usuários de níveis operacionais e administrativos intermediários a essas mídias sociais, visando à redução da ocorrência de ataques de engenharia social, de phishing, scams e spams.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container