Foram encontradas 350 questões.

Tendo como foco o modelo de referência OSI/ISSO, o Point-to-Point Protocol (PPP) é um protocolo de linha discada que opera nas seguintes camadas:

Provas

Questão presente nas seguintes provas

A figura a seguir ilustra uma VPN que utiliza uma rede pública (Internet) responsável pelo transporte do pacote de R1 a R2. Elementos externos à organização não conseguem decifrar o conteúdo do pacote nem os endereços de origem e de destino. A decriptação ocorre em R2, que localiza o endereço de destino do pacote e o entrega.

Essa rede usa um protocolo de segurança num esquema para fornecer autenticação, integridade e privacidade.

O protocolo de segurança e o esquema são denominados:

Essa rede usa um protocolo de segurança num esquema para fornecer autenticação, integridade e privacidade.

O protocolo de segurança e o esquema são denominados:

Provas

Questão presente nas seguintes provas

O DNS define dois tipos de servidores: o primeiro controla e armazena o arquivo sobre a zona que detém autoridade, sendo responsável pela criação, manutenção e atualização do arquivo de zonas. O segundo, transfere as informações completas sobre uma zona de outro servidor e armazena o arquivo em seu disco local, sendo que não cria nem atualiza os arquivos de zona.

Esses servidores são denominados, respectivamente:

Esses servidores são denominados, respectivamente:

Provas

Questão presente nas seguintes provas

Uma rede tendo o Unix como sistema operacional no servidor e configurada pela representação CIDR 150.200.0.0/16, integra 24 sub-redes, num esquema de máscara de tamanho variável, conforme distribuição abaixo.

Uma sub-rede com 30.000 máquinas fisicamente conectadas,

Uma sub-rede com 30.000 máquinas fisicamente conectadas,

Quinze sub-redes com 2.000 máquinas, cada uma,

Quinze sub-redes com 2.000 máquinas, cada uma,

Oito sub-redes com 250 máquinas, cada uma.

Oito sub-redes com 250 máquinas, cada uma.

Tendo o IP 150.200.0.0/16 como ponto de partida para executar a distribuição de faixas de IP´s para as sub-redes e atender às condições especificadas no problema, pode-se afirmar que uma configuração possível para a subrede com 30.000 máquinas, é:

Tendo o IP 150.200.0.0/16 como ponto de partida para executar a distribuição de faixas de IP´s para as sub-redes e atender às condições especificadas no problema, pode-se afirmar que uma configuração possível para a subrede com 30.000 máquinas, é:

Provas

Questão presente nas seguintes provas

Duas redes de computadores com acesso à Internet estão configuradas, a primeira pelo IP 199.242.118.0 e máscara 255.255.255.224, enquanto que a segunda pela notação CIDR 169.204.0.0/22.

A notação CIDR para a primeira rede e a máscara utilizada pela segunda rede são, respectivamente:

A notação CIDR para a primeira rede e a máscara utilizada pela segunda rede são, respectivamente:

Provas

Questão presente nas seguintes provas

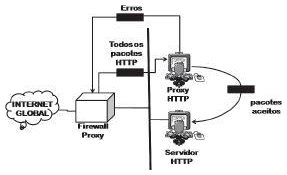

O firewall de filtragem de pacotes se baseia nas informações disponíveis nos cabeçalhos da camada de rede e de transporte. Entretanto, algumas vezes, é necessário filtrar uma mensagem baseada nas informações disponíveis nela própria, como no caso de uma organização que queira implementar as seguintes políticas referentes a suas páginas Web:

I. Somente aqueles usuários Internet que tiverem estabelecido relações comerciais anteriores com a empresa poderão ter acesso.

II. o acesso para outros tipos de usuários deve ser bloqueado.

III. Nesse caso, um firewall para filtragem de pacotes não é viável, pois não consegue distinguir entre diferentes pacotes que chegam na porta TCP 80 (HTTP).

IV. A solução é instalar um computador proxy, que fica posicionado entre o computador-cliente e o computador da empresa, como indicado na figura abaixo.

Quando o processo de cliente-usuário envia uma mensagem, o firewall proxy executa um processo de servidor para receber a solicitação. O servidor abre o pacote e determina se a solicitação é legítima. Se for, o servidor atua como um processo de cliente e envia a mensagem para o verdadeiro servidor da empresa. Se não for legítima, a mensagem é eliminada e é enviada uma mensagem de erro para o usuário externo.

Dessa maneira, as solicitações dos usuários externos são filtradas pelo firewall proxy, tomando-se por base o conteúdo na camada de:

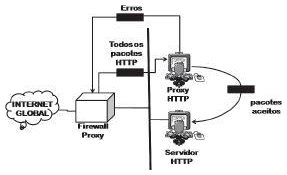

I. Somente aqueles usuários Internet que tiverem estabelecido relações comerciais anteriores com a empresa poderão ter acesso.

II. o acesso para outros tipos de usuários deve ser bloqueado.

III. Nesse caso, um firewall para filtragem de pacotes não é viável, pois não consegue distinguir entre diferentes pacotes que chegam na porta TCP 80 (HTTP).

IV. A solução é instalar um computador proxy, que fica posicionado entre o computador-cliente e o computador da empresa, como indicado na figura abaixo.

Quando o processo de cliente-usuário envia uma mensagem, o firewall proxy executa um processo de servidor para receber a solicitação. O servidor abre o pacote e determina se a solicitação é legítima. Se for, o servidor atua como um processo de cliente e envia a mensagem para o verdadeiro servidor da empresa. Se não for legítima, a mensagem é eliminada e é enviada uma mensagem de erro para o usuário externo.

Dessa maneira, as solicitações dos usuários externos são filtradas pelo firewall proxy, tomando-se por base o conteúdo na camada de:

Provas

Questão presente nas seguintes provas

Uma rede de microcomputadores com acesso à internet está dividida em 16 sub-redes e usa uma identificação de rede de classe B. Cada sub-rede deve permitir pelo menos a conexão de 2.000 hosts. Considerando que no processo de máscara de rede de tamano fixo para atribuição de faixas de IP´s às subredes, as faixas das extremidades são descartadas, a máscara de subrede que deve ser atribuída é:

Provas

Questão presente nas seguintes provas

- Transmissão de DadosATM: Asynchronous Transfer Mode

- Transmissão de DadosComutação de Células, Circuitos e Pacotes

Dentre as tecnologias de alta velocidade para redes de computadores, por padrão, na ATM é empregado a comutação de:

Provas

Questão presente nas seguintes provas

O File Transfer Protocol (FTP) é o protocolo padrão da arquitetura TCP/IP, utilizado para copiar arquivos de um host para outro. O FTP estabelece duas conexões TCP, por meio de duas portas conhecidas, uma usada para a conexão de controle e a outra para conexão de dados.

Essas portas são identificadas, respectivamente, pelos números:

Essas portas são identificadas, respectivamente, pelos números:

Provas

Questão presente nas seguintes provas

Se uma rede Unix possui uma máscara representada em binário por 11111111.11111111.11111111.11110000 e, fisicamente, tem conectada uma máquina configurada por meio do IP 148.236.79.172, pode-se afirmar que a faixa total de endereços disponível para essa rede é:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container