Foram encontradas 20 questões.

Provas

O Microsoft Word (MS-Word) é um software proprietário integrante do pacote Office. É uma ferramenta que pode ser empregada com eficiência para fazer a diagramação de textos. A esse respeito, analise as afirmações abaixo e dê valores Verdadeiro (V) ou Falso (F).

( ) O MS-Word possibilita que se o arquivo seja encriptado com o uso de uma senha, bastando habilitar o recurso durante o processo de salvar o arquivo.

( ) O MS-Word permite salvar arquivos no formato somente leitura para evitar alterações acidentais por pessoas durante processos de revisão, por exemplo.

( ) PDF um formato muito comum de arquivos de texto em virtude de ser muito robusto na manutenção da formatação original. O MS-Word em todas as suas versões, entretanto, não possibilita converter arquivos para PDF sendo necessário o uso de um aplicativo externo ao pacote Offce.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

O protocolo mais popular de transferência de dados na internet, HTTP (do inglês Hypertext Transfer Protocol) teve desenvolvida, ao longo da última década, uma variação com maior segurança, o chamado HTTPS. O HTTPS utiliza uma combinação dos protocolos de comunicação criptografados TLS (Transport Layer Security) ou SSL (Secure Sockets Layers, em inglês). Sobre esse assunto, analise as afrmativas abaixo, dê valores Verdadeiro (V) ou Falso (F).

( ) Os sites que são acessados a partir de um protocolo de transferência de hipertexto seguro, aparecem com o código “https://” antes da URL.

( ) No HTTPS há uma conexão de dados segura entre o computador do usuário e o servidor, usando criptografa, que procuram difcultar a interceptação das informações durante a transmissão dos dados entre o computador do usuário e os servidores dos sites.

( ) Hipertexto é implementado na linguagem html que é uma linguagem de programação de sites e que possibilita programar técnicas de criptografa.

( ) No Google Chrome, desde a versão de 2018, sites HTTP sem a camada de segurança aparecem marcados em vermelho com a advertência “Inseguro”.

Assinale a alternativa que apresenta, de cima para baixo, a sequência correta.

Provas

As aplicações maliciosas, também popularmente chamadas de vírus no Brasil, são de muitos tipos, mas dependerá da estratégia de infecção adotada e do tipo de atividade desempenhada pelo programa. Analise as afrmativas abaixo, dê valores Verdadeiro (V) ou Falso (F).

( ) As aplicações maliciosas são também conhecidas por malware, portanto todo vírus é um malware.

( ) O ransomware é um malware que sequestra os dados do computador, criptografa os arquivos pessoais mantendo o sistema operante. Cobra dinheiro para a liberação, apagando os dados caso o prazo de resgate não seja cumprido ou se tentar a liberação do acesso sem o pagamento.

( ) worms são um tipo de malware que, ao conseguirem invadir uma máquina, seguem se replicando e consumindo recursos computacionais, mesmo que muitas vezes não causem alterações no sistema ou corrompam arquivos.

( ) Trojan horses, ou cavalos de Tróia, são malwares do tipo “worms” encaminhados em emails voltados a capturar senhas.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

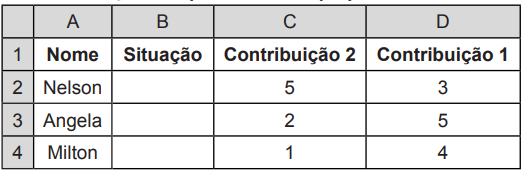

Uma planilha é implementada para organização das contribuições de pessoas a um pequeno fundo.

Deseja-se implementar na coluna B a seguinte condição (booleana): se a pessoa teve contribuição igual ou superior a 6 deve aparecer “OK”, do contrário deve-se indicar um valor numérico com o valor faltante. O analista avalia três expressões que podem ser utilizadas na célula B2 (para posterior implementação nas demais com Cntrl-C Cntrl-V).

I. =SE(D2 <=6; 6-D2+C2, “OK”)

II. =SE(D2+C2 >=6;”OK”;6-D2-C2)

III. =SE(D2>=6;”OK”;SE(C2>=6;”OK”;SE(C2+D2>=6;” OK”;6-C2-D2)))

Assinale a opção que indica os itens que resolvem corretamente a tarefa.

Provas

I. Centragem e Nivelamento: Fazer com que a base do instrumento fique num plano horizontal perpendicular ao eixo principal. II. Estacionar o equipamento: O eixo principal ou vertical do teodolito deve coincidir com a vertical do lugar sobre o ponto topográfico. III. Focalização da luneta: fazer a coincidência do plano do retículo e do plano da imagem do objeto visado com o plano focal comum à objetiva e à ocular. O procedimento de focalização inicia-se pela focalização dos retículos e depois do objeto. IV. Colimação ou Visada: apontar o aparelho (luneta) para as direções determinantes das medidas a serem realizadas, através do eixo de colimação (ocular-objetiva).

Analisados os passos citados acima, assinale a alternativa correta que corresponde à ordem adequada para o trabalho de campo com o teodolito.

Provas

( ) Escalas de redução são escalas em que as medidas do desenho são menores que as medidas reais do objeto. Exemplo: escala 1:100 (um para cem) significa que as medidas reais do objeto foram reduzidas 100 (cem) vezes no desenho. ( ) Escalas de ampliação são escalas em que as medidas do desenho são maiores que as medidas reais do objeto. Exemplo: escala 1:50 (um para cinquenta) significa que as medidas reais do objeto foram reduzidas 50 (cinquenta) vezes no desenho. ( ) Escala real é a escala na qual as medidas do desenho são iguais às medidas reais do objeto. Exemplo: escala 1:1 (um para um) significa que a medida real do objeto é a mesma medida no desenho. ( ) Escalas de ampliação são escalas as quais as medidas do desenho são maiores que as medidas reais do objeto. Exemplo: escala 50:1(cinquenta para um) significa que as medidas reais do objeto foram ampliadas 50 (cinquenta) vezes no desenho. ( ) Escalas de redução são escalas em que as medidas do desenho são menores que as medidas reais do objeto. Exemplo: escala 100:1 (cem para um) significa que as medidas reais do objeto foram ampliadas 100 (cem) vezes no desenho.

Assinale a alternativa que representa a sequência correta de cima para baixo:

Provas

Provas

( ) O PCMAT é um programa cuja obrigatoriedade de sua elaboração é exigida apenas para frentes de trabalho com 25 (vinte e cinco) colaboradores ou mais. ( ) O PCMAT é um programa onde é feito o planejamento e a orientação em relação a quais medidas e procedimentos devem ser adotados pela empresa, bem como pelos funcionários, para reduzir riscos no ambiente de trabalho. ( ) Os equipamentos de proteção individual (EPI) e equipamentos de proteção coletiva (EPC) são instrumentos que fazem parte de um sistema de prevenção e segurança estabelecido pelo PCMAT. ( ) O PCMAT tem como objetivo implantar as medidas de controle e sistemas de preventivos de segurança, porém o cumprimento dessas medidas é opcional de trabalhador para trabalhador.

Assinale a alternativa que apresenta a sequência correta de cima para baixo:

Provas

Provas

Caderno Container