Foram encontradas 30 questões.

- Alta DisponibilidadeDatacenter

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

Você é o responsável pelo projeto de uma rede numa empresa do ramo industrial, e tem que desenvolver um projeto de rede que cubra os escritórios e a área fabril. Sabe-se que a Matriz da empresa (Uma multinacional americana), exige que todo projeto atenda às normas vigentes. Desta forma, você se precaveu e obteve as normas cabíveis para encaminhamento dos cabos de rede (ópticos e cobre) pelos dutos e bandejas que devem estar no projeto. A norma padrão para este tipo de projeto é a descrita na alternativa:

Provas

- Análise de VulnerabilidadesAnálise de Código Malicioso

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasMalwaresWorms

Com base no tema Segurança da Informação, associe as duas colunas corretamente.

A | TROJAN | 1 | E um código malicioso que se replica ao explorar de forma independente vulnerabilidades em redes. | |

B | WORMS | 2 | E um código malicioso executável que está anexado a outro arquivo executável, como um programa legítimo. | |

C | VÍRUS | 3 | É um malware que realiza operações mal-intencionadas, sob o pretexto de uma operação desejada, como jogar um game online. Esse código malicioso explora os privilégios do usuário que o executa. Esse tipo de malware se liga a arquivos não executáveis, como arquivos de imagem, arquivos de áudio ou jogos. |

Assinale a alternativa que apresenta a associação correta.

Provas

- LinuxRedes no LinuxAdministração de Serviços de Rede no Linux

- Servidor WebApache

- Servidor WebIIS: Internet Information Services

- WindowsServiços de Rede no Windows

Você está configurando um servidor WEB na sua empresa. As configurações a serem utilizadas são a padrão para este tipo de serviço. Sabe-se que este servidor responderá às solicitações provenientes de máquinas que acessam tanto o protocolo http como protocolo https. Dessa forma as portas daemon utilizadas serão as indicadas na alternativa:

Provas

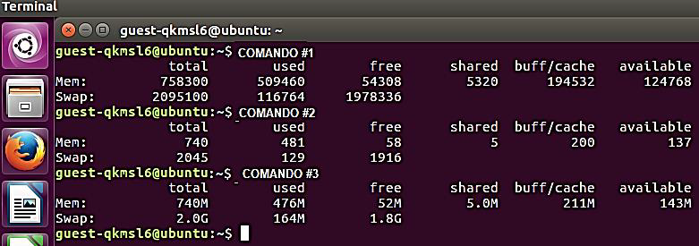

Analise a figura a seguir para responder as questões 13 e 14.

Analise as afirmativas abaixo e dê valores Verdadeiro (V) ou Falso (F).

( ) Considerando o prompt (Linha de Comando) padrão do Linux, podemos afirmar que estamos no modo de root na tela exibida.

( ) A memória ram total (usada + disponível) é de 2.0 GB.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

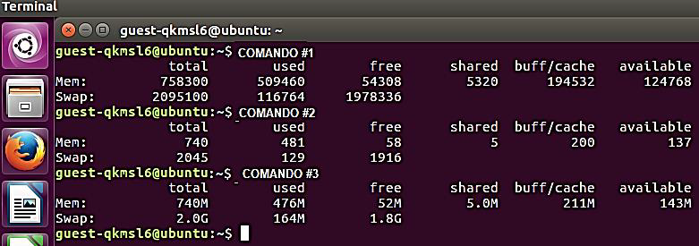

Analise a figura a seguir para responder as questões 13 e 14.

As três formas de se apresentarem os dados em um sistema Linux (Distribuição Ubuntu/Padrão), COMANDO #1, COMANDO #2 e COMANDO #3 respectivamente, estão corretamente descritos na alternativa:

Provas

Em lógica há alguns tipos de Raciocínio Lógico e dentre as alternativas o único que não é um desses tipos é a alternativa:

Provas

Sabendo que alguns marinheiros fizeram o curso de sobrevivência e todos os aviadores fizeram o curso de sobrevivência, então pode-se afirmar que:

Provas

Sobre a utilização de dois produtos de limpeza foi feita uma pesquisa e o resultado foi o seguinte: 126 pessoas utilizavam o produto A, 72 pessoas utilizavam somente o produto B e 45 pessoas utilizavam os dois produtos. Se todos os pesquisados responderam uma única vez, então o total de pessoas pesquisadas foi igual a:

Provas

Um dos conectivos lógicos é chamado de condicional e representado pelo símbolo (!$ \rightarrow !$). Considerando duas proposições e o condicional entre elas, é correto afirmar que seu valor lógico:

Provas

Assinale a alternativa em que todas as palavras estão escritas incorretamente.

Provas

Caderno Container