Foram encontradas 30 questões.

Sobre os serviços WINS (Windows Server 2012 R12), analise as afirmativas abaixo e dê valores Verdadeiro (V) ou Falso (F).

( ) Normalmente, um computador tem um endereço WINS primário e secundário configurado na configuração de TCP/IP. Se o WINS primário não responder aos registros, o computador tentará o WINS secundário.

( ) Recomendamos que um servidor WINS sempre aponte para si mesmo apenas como WINS primário. Essa configuração evita registros divididos e outros problemas.

( ) O serviço WINS não utiliza a arquitetura TCP/IP, ele baseia-se na norma aplicada ao NETBEUI/NETBIOS da Microsoft.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

A figura que segue apresenta um Frame (Quadro IEEE 802.3). Os campos especificados do Frame possuem quantidade de Bytes adequados à transmissão de dados por cabo metálico. A partir destas informações o Delimitador de início de quadro tem a quantidade de bits estabelecida na alternativa.

IEE 802.3

PREÂMBULO | DELIMITADOR DE INÍCIO DE QUADRO | ENDEREÇO DESTINO | ENDEREÇO ORIGEM | COMPRIMENTO | 802.2 CABEÇALHO E DADOS | SEQUÊNCIA DE VERIFICAÇÃO DE QUADRO |

Provas

O quadro Ethernet possui um comprimento mínimo e um comprimento máximo, isso quer dizer que, se a transmissão for abaixo do comprimento mínimo, o sistema irá completar com PAD, e se for acima do comprimento máximo, ocorrerá a fragmentação do quadro.

Assinale a alternativa que apresenta esses dois comprimentos.

Provas

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv6

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

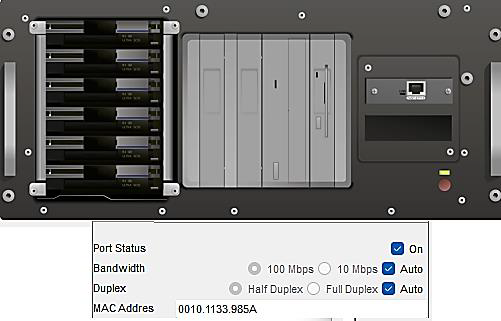

O servidor apresentado na figura a seguir possui uma configuração com vários discos de armazenamento e uma interface de Rede Ethernet.

Diante do exposto, assinale a alternativa que apresenta o endereço de Link Local (IPv6) na tratativa do EUI-64.

Provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- TCP/IPConceitos e Especificações do IP

- TCP/IPSub-redes, Máscara e Endereçamento IP

Sobre o funcionamento da arquitetura TCP/IP, analise as afirmativas a seguir e dê valores Verdadeiro (V) ou Falso (F).

( ) Através de uma operação lógica “AND” entre o endereço IP e a máscara de rede, o equipamento consegue chegar ao NETID da rede que ele se encontra.

( ) A máscara de rede coringa utilizada é conseguida através da aplicação de uma porta lógica “NOT” na máscara de rede.

( ) A aplicação da porta lógica “OR” entre o ID de rede e a máscara de rede coringa faz com que o equipamento chegue ao endereço de broadcast.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

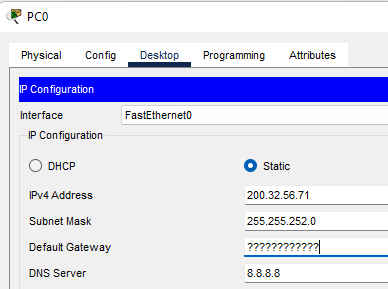

O PC indicado na figura que segue foi configurado pelo profissional de redes da empresa. A configuração foi feita com base nas indicações da área de TI da empresa. Analisando a imagem, foi dito ao técnico que ele poderia utilizar qualquer endereço de Gateway. O técnico selecionou quatro possíveis endereços, no entanto seu supervisor, após verificação apontou um que não pode ser utilizado.

Este endereço IP em particular se encontra descrito na alternativa:

Provas

- AbrangênciaLAN: Local Area Network

- AbrangênciaMAN: Metropolitan Area Network

- AbrangênciaWAN: Wide Area Network

Assinale a alternativa que preencha corretamente a lacuna.

O termo MAN (Metropolitan Area Network) é utilizado quando uma rede de computadores tem uma abrangência maior que uma rede local (LAN), porém menor que uma rede de longa abrangência (WAN). A MetroEthernet é uma rede que utiliza o protocolo Ethernet, nativo para LAN, porém, nesta configuração, atende o que chamamos de MAN, e, uma das suas utilizações é a .

Provas

Complete o texto que segue com a alternativa correta. O LDAP é um dos principais protocolos utilizados na gestão de diretórios. Uma das aplicações que o utilizam é o Active Directory (AD) da Microsoft, que é um enorme banco de dados de serviço de diretório que contém informações sobre todas as contas de usuário em uma rede. O LDAP .

Assinale a alternativa que preencha corretamente a lacuna.

Provas

O Protocolo é um protocolo de gerenciamento de chaves e associação de segurança Internet). Ele foi desenvolvido pela NSA (National Security Agency) que, na verdade, implementa as trocas estabelecidas no IKE. Ele define vários pacotes, protocolos e parâmetros que possibilitam a ocorrência de trocas IKE em mensagens formatadas padronizadas para criar SAs.

Assinale a alternativa que preencha corretamente a lacuna.

Provas

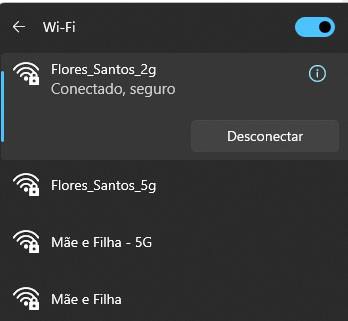

A imagem a seguir apresenta as propriedades de uma rede domiciliar WIFI. Os nomes ora apresentados são configurados como um parâmetro do sistema WIFI conhecido por:

Provas

Caderno Container