Foram encontradas 461 questões.

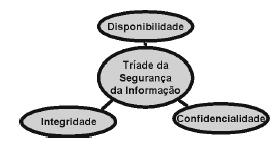

Considerando a figura acima, que apresenta a chamada tríade da segurança da informação, julgue os itens seguintes.

I O uso de criptografia contribui para maior aumento da disponibilidade de um sistema, quando comparado ao aumento da confidencialidade deste.

II O uso de hashs criptográficos, como o MD5, contribui mais intensamente para aumento da integridade de um sistema que da confidencialidade deste.

III O uso de procedimentos de backup contribui em maior intensidade para o aumento da integridade de um sistema que o aumento da disponibilidade destes.

IV Soluções de antivírus são mais relacionadas à manutenção da disponibilidade e integridade de sistemas que da confidencialidade destes.

Estão certos apenas os itens

Provas

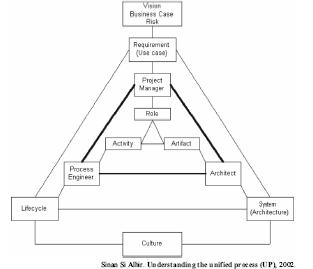

Considerando a figura acima, que apresenta uma visão da dinâmica do desenvolvimento de software conforme o processo unificado, assinale a opção incorreta.

Provas

- Engenharia de SoftwareAnálise Estruturada

- Engenharia de SoftwareFerramentas CASE

- Engenharia de SoftwareUML: Unified Modeling Language

- Ferramentas de DesenvolvimentoIDEs: Ambiente Integrado de Desenvolvimento

Julgue os próximos itens, acerca dos conceitos de desenvolvimento de sistemas.

I. Ferramentas denominadas de IDEs (ambientes de desenvolvimento interativo) não são consideradas ferramentas CASE, pois se aplicam ao paradigma de orientação a objetos e não ao paradigma de análise essencial ou análise e desenho estruturado.

II. A modelagem de dados empregando UML depende, fundamentalmente, de diagramas de classe.

III. A modelagem funcional empregando UML depende em maior proporção de diagramas de seqüência e colaboração, e, em menor proporção, de diagramas de componente e instalação.

A quantidade de itens certos é igual a

Provas

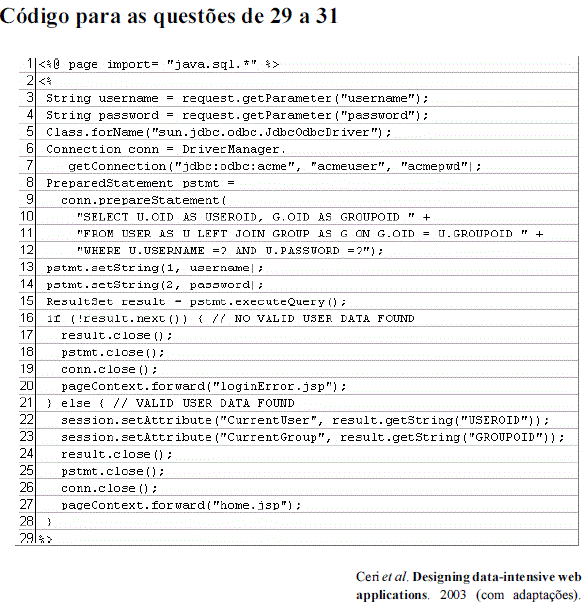

Julgue os itens subseqüentes, acerca das informações apresentadas no código e das características de execução dos comandos SQL.

I A ordem de execução dos comandos das linhas 18 e 20 pode ser invertida, sem produzir falha.

II A execução do comando da linha 24 produzirá como resultado o valor 4.

III A execução do comando entre as linhas 25 e 27 produzirá um conjunto de resultados com 4 registros.

IV A execução do comando entre as linhas 28 e 29 produzirá um conjunto de resultados com 4 registros, cada um tendo 3 colunas.

Estão certos apenas os itens

Provas

Ainda com relação ao código apresentado e à aplicação por ele implementada, julgue os itens subseqüentes.

I Na implementação da aplicação, adotou-se uma política de senhas fortes.

II O código armazena, na sessão do usuário, os atributos de identificação e grupo do usuário, caso esse seja autenticado por senha válida.

III O uso de comandos do tipo PreparedStatement torna essa aplicação mais vulnerável a ataques do tipo SQL injection, quando comparado ao uso alternativo de comandos do tipo Statement.

IV O armazenamento das senhas dos usuários é feito na tabela denominada USER.

Estão certos apenas os itens

Provas

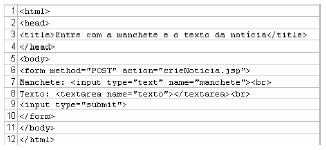

O código apresentado acima refere-se a uma página HTML. Suponha que essa página tenha sido obtida por meio de browser web, ao acessar a URL http://www.pc.pa.gov.br/noticias/ crienoticia.html. Considerando esse código, assinale a opção correta acerca das características de linguagens para desenvolvimento em ambiente web.

Provas

Código para as questões de 23 a 26

|

1 |

class LinkEntry { |

|

2 |

private Object element; |

|

3 |

private LinkEntry link; |

|

4 |

public LinkEntry (Object element, LinkEntry link) ( |

|

5 |

this.element = element; |

|

6 |

this.link = link; |

|

7 |

} |

|

8 |

public Object getElement () { return element; ) |

|

9 |

public LinkEntry getlink () { return link; ) |

|

10 |

public void setlink (LinkEntry newLink) { link = newLink; ) |

|

11 |

} |

|

12 |

public class Queue { |

|

13 |

private LinkEntry front; |

|

14 |

private LinkEntry rear; |

|

15 |

private int count; |

|

16 |

public Queue; () { |

|

17 |

front = null; |

|

18 |

rear = null; |

|

19 |

count = 0; |

|

20 |

} |

|

21 |

public void arrive (Object element) { |

|

22 |

LinkEntry entry = new LinkEntry(element, null) ; |

|

23 |

if (front == null) { |

|

24 |

front = Entry; |

|

25 |

} else { |

|

26 |

rear.setLink (entry); |

|

27 |

} |

|

28 |

rear = entry; |

|

29 |

count++; |

|

30 |

} |

|

31 |

Object leave () { |

|

32 |

Object element = front.getElement () ; |

|

33 |

front = front.getLink() ; |

|

34 |

count--; |

|

35 |

return element; |

|

36 |

} |

|

37 |

Object peek() { return front.getElement () ; |

|

38 |

int length () { return count; } |

|

39 |

boolean empty () { return count == 0; ) |

|

40 |

boolean full () { |

|

41 |

LinkEntry entry = new LinkEntry(null, null) ; |

|

42 |

return entry == null; |

|

43 |

} |

|

44 |

} |

O programa em linguagem Java apresentado implementa os tipos de dados nomeados Queue e LinkEntry. Considerando esse código, assinale a opção incorreta

Provas

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

- Fundamentos de Sistemas OperacionaisGerenciamento de Recursos de Hardware

- Fundamentos de Sistemas OperacionaisSistemas de Tempo Compartilhado

- Fundamentos de Sistemas OperacionaisSubsistema de Entrada e Saída

- LinuxX Window System

Acerca do papel desempenhado pelo sistema operacional no gerenciamento de recursos de um computador, assinale a opção correta.

Provas

- Doenças Transmissíveis, Infecciosas e ParasitáriasAmebíase

- Saúde da Criança e do AdolescenteSaúde da CriançaAleitamento Materno

Considere que Maria, de 23 anos de idade, primigesta, nos primeiros dias após o parto, solicitou a uma enfermeira orientações acerca da amamentação do recém-nascido, que nasceu a termo, de parto normal, sem intercorrências. Considere também que Maria mora em uma fazenda, tem pouca instrução educacional e sempre planejou amamentar. Nessa situação, a enfermeira deve orientá-la a

Provas

Ao estudar as características socioeconômicas dos pacientes que sofrem de diabetes em uma determinada região, os pesquisadores estarão realizando um estudo do tipo

Provas

Caderno Container