Foram encontradas 60 questões.

Sobre análise de código malicioso, observe o código a seguir e marque a única alternativa que corresponde

ao tipo de Malware característico da ação do código em destaque:

User = GetUser( ) Password = GetPasswd( ) if User == ”Supreme”: return ALLOW if Valid (User , Password): return ALLOW else: return DENY

User = GetUser( ) Password = GetPasswd( ) if User == ”Supreme”: return ALLOW if Valid (User , Password): return ALLOW else: return DENY

Provas

Questão presente nas seguintes provas

As afirmativas I referem-se à arquitetura TCP/IP e as afirmativas II referem-se à comunicação sem fio:

padrão 802.11, protocolos 802.1x e Bluetooth. Assinale a única alternativa que traz as duas afirmativas

INCORRETAS.

Provas

Questão presente nas seguintes provas

O NAT (Network Address Translation) é uma técnica utilizada para reescrever endereços IPv4 nos

cabeçalhos e dados das aplicações, permitindo que estações e redes privadas não sejam visíveis

externamente na Internet, ou seja, pode ser utilizado como mecanismo de segurança. Sobre o NAT, marque

a única alternativa INCORRETA.

Provas

Questão presente nas seguintes provas

160816

Ano: 2018

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: NUCEPE

Orgão: PC-PI

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: NUCEPE

Orgão: PC-PI

Provas:

Considere as afirmações abaixo sobre os tipos de RAID (Redundant Array of Independent Disk) e suas

características: I. O conjunto dos discos físicos que compõem o RAID é percebido pelo sistema operacional como um

único drive lógico;

II. Mirroring (Espelhamento) ou mesmo sombreamento, o esquema conhecido como RAID 2, utiliza no

mínimo dois discos para prover tolerância a falhas de discos;

III. A capacidade de armazenamento redundante é utilizada para armazenar informação de paridade,

garantindo assim a recuperação de dados em caso de falha em algum disco, exceto no esquema de

RAID 0.

Está CORRETO apenas o que se afirma em:

Está CORRETO apenas o que se afirma em:

Provas

Questão presente nas seguintes provas

Acerca dos padrões de segurança para redes sem fio, considere as afirmações a abaixo:

I. O padrão WEP tem como algoritmo de criptografia o RC4 (Ron’s Cipher 4). Trata-se de um algoritmo de fluxo (stream cipher) que utiliza um mecanismo de verificação de integridade CRC32 (Cyclic Redundancy Check) de 32 bits. II. O EAP faz uso de métodos legados. Exemplos desses métodos são: TTLS (Tunneled Transport Layer Security) e o PEAP (Protected EAP) para sistema de autenticação pré-existente. III. O WPA é razoavelmente mais forte que o padrão WEP, pois estabeleceu um novo esquema de verificação de integridade, por meio do protocolo TKIP (Temporal Key Integrity Protocol), substituindo o mecanismo de verificação de integridade CRC pelo MD5 (Message-Digest algorithm). IV. Sobre o WPA2, seu diferencial está no fato de o mesmo ter abandonado a criptografia de fluxo e o RC4 e adotado o CCMP (Conter Mode with Cipher Block) como novo sistema de criptografia que faz uso do algoritmo de criptografia AES (Advanced Encryption Standard) que se baseia em algoritmo de criptografia por blocos (block cipher).

Está CORRETO apenas o que se afirma em:

I. O padrão WEP tem como algoritmo de criptografia o RC4 (Ron’s Cipher 4). Trata-se de um algoritmo de fluxo (stream cipher) que utiliza um mecanismo de verificação de integridade CRC32 (Cyclic Redundancy Check) de 32 bits. II. O EAP faz uso de métodos legados. Exemplos desses métodos são: TTLS (Tunneled Transport Layer Security) e o PEAP (Protected EAP) para sistema de autenticação pré-existente. III. O WPA é razoavelmente mais forte que o padrão WEP, pois estabeleceu um novo esquema de verificação de integridade, por meio do protocolo TKIP (Temporal Key Integrity Protocol), substituindo o mecanismo de verificação de integridade CRC pelo MD5 (Message-Digest algorithm). IV. Sobre o WPA2, seu diferencial está no fato de o mesmo ter abandonado a criptografia de fluxo e o RC4 e adotado o CCMP (Conter Mode with Cipher Block) como novo sistema de criptografia que faz uso do algoritmo de criptografia AES (Advanced Encryption Standard) que se baseia em algoritmo de criptografia por blocos (block cipher).

Está CORRETO apenas o que se afirma em:

Provas

Questão presente nas seguintes provas

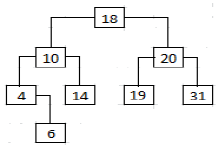

Acerca da estrutura de dados do tipo árvore, considere o gráfico a baixo e assinale a única alternativa

INCORRETA.

Provas

Questão presente nas seguintes provas

Ainda sobre PMBOK 6ª edição, qual das áreas de conhecimento listadas abaixo está vinculada a todos os

cinco grupos de processos?

Provas

Questão presente nas seguintes provas

- Paradigmas de ProgramaçãoOrientação a ObjetosDefinição Técnica: Orientação a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Métodos

Considere o texto a seguir sobre noções de linguagens de programação orientadas objetos:

Uma __I___ é uma estrutura que abstrai um conjunto de objetos com características similares, ou seja, descreve um grupo de objetos com propriedades semelhantes, com o mesmo comportamento, os mesmos relacionamentos com outros objetos e a mesma semântica. __II__ indicam as possíveis informações armazenadas por um objeto, representando o estado de cada objeto. __III__ são procedimentos que formam os comportamentos e serviços oferecidos por objetos de uma classe. Cada __IV__ é dito ser uma instância.

Marque a alternativa que preenche CORRETAMENTE as lacunas I, II, III e IV.

Uma __I___ é uma estrutura que abstrai um conjunto de objetos com características similares, ou seja, descreve um grupo de objetos com propriedades semelhantes, com o mesmo comportamento, os mesmos relacionamentos com outros objetos e a mesma semântica. __II__ indicam as possíveis informações armazenadas por um objeto, representando o estado de cada objeto. __III__ são procedimentos que formam os comportamentos e serviços oferecidos por objetos de uma classe. Cada __IV__ é dito ser uma instância.

Marque a alternativa que preenche CORRETAMENTE as lacunas I, II, III e IV.

Provas

Questão presente nas seguintes provas

O padrão de gerenciamento de projetos do PMBOK (Project Management Body of Knowledge) 6ª edição

está agrupado em cinco grandes grupos de processos. A área de conhecimento relativa ao gerenciamento

das partes interessadas do projeto está vinculada a todos os grupos, EXCETO:

Provas

Questão presente nas seguintes provas

- Compilação e Interpretação de CódigoCompilação

- Compilação e Interpretação de CódigoDebugging

- Engenharia de SoftwareTestesAnálise Estática

- Manutenção e Evolução de Software

Acerca das técnicas e ferramentas de engenharia reversa, analise as afirmações abaixo:

I. Um debugger é um tipo de ferramenta de análise que opera em tempo de execução, permitindo

manipular o programa em nível de código de máquina. Nela é possível executar o programa instrução

por instrução.

II. É possível traduzir, em sua totalidade, dados binários em uma linguagem de alto nível utilizando uma

ferramenta para decompilar o código, pois durante o processo de compilação são mantidas

informações como nome de variáveis e de funções que identificam a estrutura dentro do código binário.

III. A característica mais complexa em relação à ferramenta disassembly é distinguir o que é dado do que

é código executável, pois essa é uma ferramenta de análise estática que transforma bytes em

linguagem assembly.

IV. Um ambiente virtual, como o Xen Server, propicia um ambiente para utilização de ferramentas de

análise de código, uma vez que permite o uso de clones, salvamento de estado em background e

snapshots, virtualizando um ambiente que simula o hardware do computador.

Está CORRETO apenas o que se afirma em:

Está CORRETO apenas o que se afirma em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container