Foram encontradas 60 questões.

Ainda sobre o gerenciamento de usuários do sistema operacional GNU/Linux, segundo padrão POSIX,

considere os comandos utilizados para gerência de usuários nas alternativas abaixo e marque a única

alternativa INCORRETA.

Provas

Questão presente nas seguintes provas

Acerca do COBIT 5, o mesmo é formado por cinco princípios fundamentais, EXCETO:

Provas

Questão presente nas seguintes provas

Qual dos livros abaixo não compõe o ITIL v3?

Provas

Questão presente nas seguintes provas

Ainda sobre ITIL v3, qual o processo responsável por manter e melhorar a qualidade dos serviços através

de um ciclo constante de acordos, monitoração, relatórios e melhoria dos serviços, sendo ele

estrategicamente focado no negócio, mantendo o alinhamento entre o negócio e a TI?

Provas

Questão presente nas seguintes provas

Sobre criptografia, considere as alternativas abaixo e marque a única INCORRETA.

Provas

Questão presente nas seguintes provas

Um IDS pode ser utilizado para detectar uma série de tipos de ataques, incluindo mapeamento de rede

(provido, por exemplo, de nmap), escaneamento de portas, escaneamento de pilha TCP, ataques de

inundação de banda larga DoS, worms e vírus, ataques de vulnerabilidade de OS e ataques de

vulnerabilidade de aplicações. Atualmente, milhares de organizações empregam sistemas IDS. Muitos

desses sistemas implementados são patenteados, comercializados pela Cisco, Check Point, e outros

fornecedores de equipamentos de segurança. Mas muitos desses sistemas IDS implementados são

sistemas de domínio público.

KUROSE, James F. Redes de computadores e Internet: Uma abordagem top-down, São Paulo: Addison Wesley, 2010. p.542

Considerando as informações apresentadas, sobre sistema de detecção de intrusos IDS, marque a única alternativa CORRETA. Qual das aplicações/sistemas a seguir é nativamente um IDS de domínio público?

Considerando as informações apresentadas, sobre sistema de detecção de intrusos IDS, marque a única alternativa CORRETA. Qual das aplicações/sistemas a seguir é nativamente um IDS de domínio público?

Provas

Questão presente nas seguintes provas

Sobre os ataques a redes de computadores, considere a seguinte afirmação:

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro. Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro. Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

Provas

Questão presente nas seguintes provas

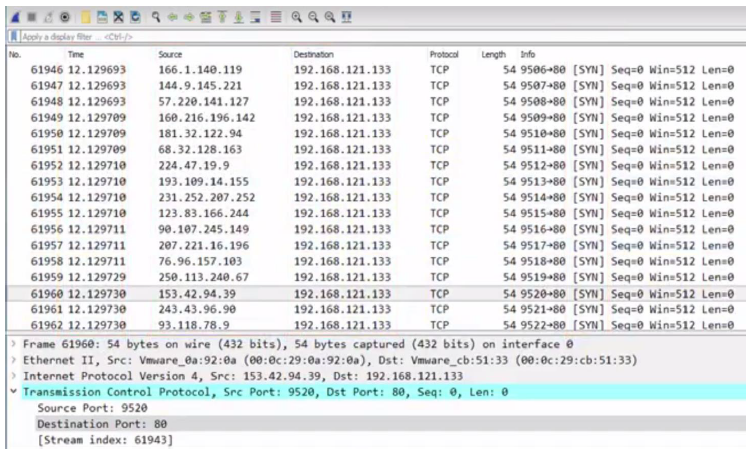

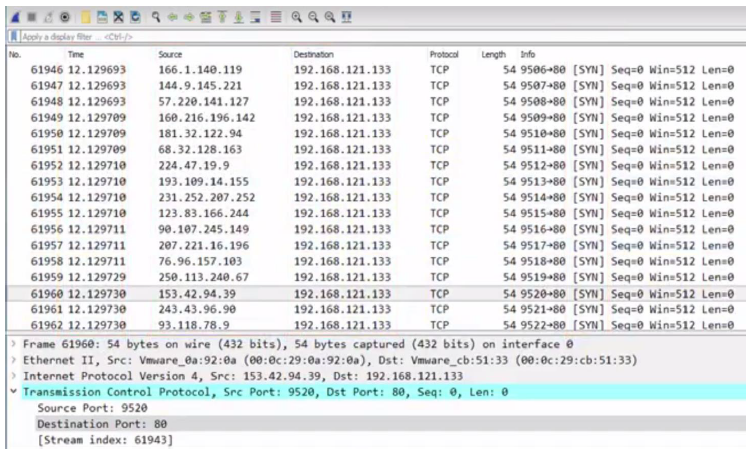

Sobre monitoramento e análise de tráfego, analise a imagem a seguir e marque a única alternativa

CORRETA, quanto ao tipo de ataque que está sendo executado.

Provas

Questão presente nas seguintes provas

O objetivo da norma NBR ISO/IEC 27001 é prover um modelo para estabelecer, implementar, operar,

monitorar, analisar criticamente, manter e melhorar um Sistema de Gestão de Segurança da Informação

(SGSI). Marque a única alternativa INCORRETA sobre a norma NBR ISSO/IEC 27001:2006.

Provas

Questão presente nas seguintes provas

Sobre segurança da informação, analise a imagem abaixo e em seguida marque a única alternativa

CORRETA:

A imagem destaca um procedimento de:

A imagem destaca um procedimento de:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container