Foram encontradas 70 questões.

Provas

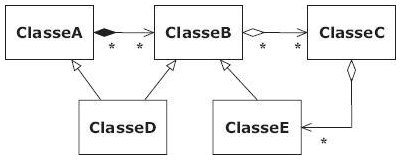

A figura acima mostra um diagrama de classes UML desenvolvido para um projeto em que ainda não se sabe em que linguagem será realizada a implementação. Sobre o diagrama, assinale a afirmação correta.

Provas

I - Uma das vantagens competitivas proporcionadas pelos ERP diz respeito à adoção de modelos de processos pré-definidos.

II - A classificação ABCD avalia o grau de efetividade da implantação de um ERP em uma organização.

III - Uma desvantagem da implantação de um ERP é a pulverização dos dados corporativos entre os diversos módulos do ERP, dificultando sua consolidação.

IV - A implantação de um ERP, em geral, demanda o envolvimento, virtualmente, de todos os departamentos de uma organização e requer que as pessoas passem a trabalhar de uma forma diferente.

Estão corretas APENAS as afirmativas

Provas

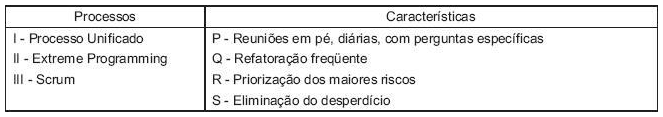

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeisScrum

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeisXP: eXtreme Programming

- Engenharia de SoftwareModelos de DesenvolvimentoUP: Unified ProcessRUP: Rational Unified Process

A relação correta é

Provas

Provas

- Fundamentos de ProgramaçãoAlgoritmosConstrução de Algoritmos

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ListaLista Encadeada

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Tabela Hash

- Fundamentos de ProgramaçãoPseudocódigo

Considere uma tabela hash H, onde H[i] denota uma posição da tabela. H é implementada usando uma função h(k) para determinar a posição i de armazenamento, k sendo a chave do elemento de dados x a ser armazenado em H, e denotada por k = chave[x]. H é um hash com encadeamento, ou seja, cada H[i] é uma lista encadeada que armazenará os elementos de dados que, de outra forma, colidiriam para a posição. Nesta implementação, as listas são duplamente encadeadas, ou seja, cada elemento e da lista armazena também os ponteiros proximo[e] e anterior[e]. Cada lista L possui ainda o valor inicio[L], que aponta para o primeiro elemento da lista. NIL representa um ponteiro vazio.

!$ \gets !$ denota o operador de atribuição.

O pseudocódigo a seguir mostra uma operação nesta estrutura, porém apresenta erro em uma de suas linhas. As linhas estão numeradas apenas para facilitar a correspondência com as alternativas.

01 proximo[chave[x]] !$ \gets !$ inicio[H[h(chave[chave[x]])]]

02 se inicio[H[h(chave[chave[x]])]] !$ \ne !$ NIL

03 então inicio[anterior[inicio[H[h(chave[chave[x]])]]]] !$ \gets !$ chave[x]

04 inicio[H[h(chave[chave[x]])]] !$ \gets !$ chave[x]

05 anterior[chave[x]] !$ \gets !$ NIL

O erro citado é corrigido por

Provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de OrdenaçãoHeap Sort

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreÁrvore Binária

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Heap

Provas

Provas

I - O rastreamento de requisitos é de grande importância para conduzir análises de impacto quando há mudanças em requisitos.

II - O acrônimo FURPS+ se refere aos requisitos não funcionais das categorias de Feasibility, Usability, Reliability, Performance e Supportability.

III - Um requisito pode conter, além da especificação, atributos que sirvam ao seu gerenciamento.

IV - Casos de uso são descrições da interação entre um ator e o sistema e, portanto, especificam apenas requisitos funcionais.

Estão corretas APENAS as afirmativas

Provas

- Fundamentos de ProgramaçãoAlgoritmosConstrução de Algoritmos

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ListaLista Encadeada

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Tabela Hash

Considere uma tabela hash H, onde H[i] denota uma posição da tabela. H é implementada usando uma função h(k) para determinar a posição i de armazenamento, k sendo a chave do elemento de dados x a ser armazenado em H, e denotada por k = chave[x]. H é um hash com encadeamento, ou seja, cada H[i] é uma lista encadeada que armazenará os elementos de dados que, de outra forma, colidiriam para a posição. Nesta implementação, as listas são duplamente encadeadas, ou seja, cada elemento e da lista armazena também os ponteiros proximo[e] e anterior[e]. Cada lista L possui ainda o valor inicio[L], que aponta para o primeiro elemento da lista. NIL representa um ponteiro vazio.

!$ \gets !$ denota o operador de atribuição.

O pseudocódigo a seguir mostra uma operação nesta estrutura, porém apresenta erro em uma de suas linhas. As linhas estão numeradas apenas para facilitar a correspondência com as alternativas.

01 proximo[chave[x]] !$ \gets !$ inicio[H[h(chave[chave[x]])]]

02 se inicio[H[h(chave[chave[x]])]] !$ \ne !$ NIL

03 então inicio[anterior[inicio[H[h(chave[chave[x]])]]]] !$ \gets !$ chave[x]

04 inicio[H[h(chave[chave[x]])]] !$ \gets !$ chave[x]

05 anterior[chave[x]] !$ \gets !$ NIL

Corrigindo-se o erro citado, o pseudocódigo corresponderia a uma operação de

Provas

Caderno Container