Foram encontradas 50 questões.

O arquivo em lote (batch) teste.bat, localizado na pasta "c:\tmp", possui o seguinte conteúdo:

@echo off

rename %1 %2

Sabendo-se que o usuário está na pasta "c:\tmp" e que essa pasta possui o arquivo "x.txt", qual será o resultado obtido ao entrar, no prompt do MS-DOS, com o comando apresentado a seguir?

teste.bat x.txt y.txt

@echo off

rename %1 %2

Sabendo-se que o usuário está na pasta "c:\tmp" e que essa pasta possui o arquivo "x.txt", qual será o resultado obtido ao entrar, no prompt do MS-DOS, com o comando apresentado a seguir?

teste.bat x.txt y.txt

Provas

Questão presente nas seguintes provas

736369

Ano: 2008

Disciplina: TI - Gestão e Governança de TI

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Gestão e Governança de TI

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

Qual termo do ITIL versão 2 é definido como "qualquer evento que não faz parte da operação padrão de um serviço e que causa, ou pode causar, uma interrupção ou uma redução na qualidade deste serviço"?

Provas

Questão presente nas seguintes provas

736366

Ano: 2008

Disciplina: TI - Gestão e Governança de TI

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Gestão e Governança de TI

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

Considere o conceito de disponibilidade definido pelo ITIL versão 2. Sabendo que o tempo acordado para um serviço foi de 24h nos 7 dias da semana e que o tempo total de falha em uma semana foi de 10 horas, a disponibilidade desse serviço foi, aproximadamente, de

Provas

Questão presente nas seguintes provas

736365

Ano: 2008

Disciplina: TI - Gestão e Governança de TI

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Gestão e Governança de TI

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

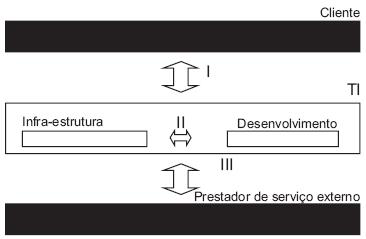

Considere a figura acima e a disciplina de gerenciamento de nível de serviço do ITIL versão 2. Quais devem ser os acordos especificados por I, II e III, respectivamente?

Provas

Questão presente nas seguintes provas

Associe alguns termos do Microsoft Access, na coluna da esquerda, com suas definições, na coluna da direita.

I - Relatório

II - Macro

III - Consulta

IV - Tabela

P - Objeto em que são armazenados dados de um assunto específico, de modo estruturado; possui uma lista de linhas e colunas.

Q - Objeto utilizado para rever, adicionar, alterar ou eliminar dados da base de dados; permite obter respostas para questões que seriam difíceis de perceber observando os dados diretamente e, ainda, filtrar, efetuar cálculos e resumir dados.

R - Objeto utilizado para visualização de dados, destinado especialmente à impressão, permitindo que sejam definidos cabeçalho e rodapé de páginas e que sejam configuradas formatações para facilitar a impressão.

A relação correta é:

I - Relatório

II - Macro

III - Consulta

IV - Tabela

P - Objeto em que são armazenados dados de um assunto específico, de modo estruturado; possui uma lista de linhas e colunas.

Q - Objeto utilizado para rever, adicionar, alterar ou eliminar dados da base de dados; permite obter respostas para questões que seriam difíceis de perceber observando os dados diretamente e, ainda, filtrar, efetuar cálculos e resumir dados.

R - Objeto utilizado para visualização de dados, destinado especialmente à impressão, permitindo que sejam definidos cabeçalho e rodapé de páginas e que sejam configuradas formatações para facilitar a impressão.

A relação correta é:

Provas

Questão presente nas seguintes provas

Considere o Sistema Operacional Windows XP com suas configurações padrões. Para fazer uma cópia do conteúdo exibido no monitor para a área de transferência, a tecla PRINT SCREEN pode ser utilizada. Entretanto, para fazer uma cópia apenas da janela ativa para a área de transferência, quais teclas podem ser utilizadas?

Provas

Questão presente nas seguintes provas

736325

Ano: 2008

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

- GestãoPolíticas de Segurança de InformaçãoConscientização e Treinamento em Segurança

- Segurança LógicaSegurança na Internet

Considere as seguintes recomendações sobre o comportamento que o usuário deve ter para aumentar a sua segurança e proteger seus dados:

I - manter Java e ActiveX sempre ativados;

II - manter o navegador sempre atualizado;

III - só habilitar javascript ao acessar sites confiáveis.

Está(ão) correta(s) a(s) recomendação(ões)

I - manter Java e ActiveX sempre ativados;

II - manter o navegador sempre atualizado;

III - só habilitar javascript ao acessar sites confiáveis.

Está(ão) correta(s) a(s) recomendação(ões)

Provas

Questão presente nas seguintes provas

Sobre as redes de computadores está correto afirmar que a topologia em anel

Provas

Questão presente nas seguintes provas

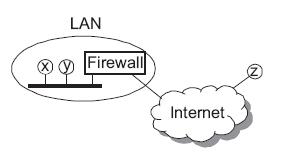

Interprete a figura abaixo.

Um exemplo de configuração segura e funcional de uma VPN formada pelos escritórios 1, 2 e 3 é aquele em que os dispositivos a e b , respectivamente, são:

Um exemplo de configuração segura e funcional de uma VPN formada pelos escritórios 1, 2 e 3 é aquele em que os dispositivos a e b , respectivamente, são:

Provas

Questão presente nas seguintes provas

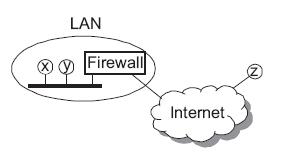

Sobre segurança da informação, considere a figura abaixo.

Ao ser notificado de que a estação x envia, sem permissão corporativa, dados sigilosos para a Internet, e que a estação z realiza tentativas de ataques à LAN, quais configurações de segurança devem ser implantadas na LAN?

Ao ser notificado de que a estação x envia, sem permissão corporativa, dados sigilosos para a Internet, e que a estação z realiza tentativas de ataques à LAN, quais configurações de segurança devem ser implantadas na LAN?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container