Foram encontradas 70 questões.

O número de acessos a uma determinada página da internet é modelado, segundo um processo de Poisson, com uma taxa média de 12 acessos por hora.

Qual a probabilidade de a página ser acessada por exatamente três usuários entre 10 horas e 15 minutos e 10 horas e 20 minutos?

Provas

Questão presente nas seguintes provas

Uma das codificações mais utilizadas para a voz em sistemas VoIP é descrita pela recomendação ITU-T G.729: Coding of speech at 8 kbit/s using conjugate-structure algebraic-code-excited linear prediction (CS-ACELP).

O algoritmo utilizado nessa codificação é capaz de gerar um sinal de voz de 8 kbps de boa qualidade, utilizando, como entrada, um sinal de voz digital obtido da filtragem de um sinal analógico e de sua amostragem a uma taxa de

Provas

Questão presente nas seguintes provas

324521

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

O SIP (Session Initiation Protocol) é um protocolo definido pelo IETF para contemplar a criação e o gerenciamento de sessões para troca de fluxos multimídia entre aplicações. Apesar de o SIP especificar o processo para o anúncio da descrição das informações de uma sessão (incluindo todas as mensagens de requisição e respostas), ele não especifica o formato para a definição de informações sobre as mídias a serem utilizadas.

Essa descrição de formato (e as respectivas informações para a transmissão dessas mídias – como o codec e o protocolo de controle para a transmissão), que será carregada pelo SIP, encontra-se padronizada em outro documento, denominado

Provas

Questão presente nas seguintes provas

324520

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

Em um ambiente de telefonia VoIP que utiliza a recomendação H.323, é mantido um controle de estabelecimento de novas chamadas que inclui um controle de admissão. Esse controle pode, por exemplo, verificar, estatisticamente, a banda já utilizada na rede e impedir o estabelecimento de novas chamadas quando isso provocar o uso da banda acima de um determinado patamar.

Nesse caso, o elemento que deverá estar presente para realizar esse controle é o

Provas

Questão presente nas seguintes provas

A criptografia constitui a base da segurança dos túneis VPN. É utilizada para garantir três aspectos de segurança das redes virtuais privadas, sendo o sigilo o principal deles. Além disso, um protocolo, por suas características, é o padrão de fato.

Os dois aspectos restantes e o protocolo são, respectivamente,

Provas

Questão presente nas seguintes provas

324518

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

- AAA: Autenticação, Autorização e AuditoriaFederação de Identidades

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

A Public Key Infrastructure (PKY) tem uma série de funções executadas por componentes específicos da infraestrutura. Uma dessas funções é descrita como um tipo de certificação necessária, empregada quando um certificado de uma Certificate Authority (CA) é enviado a outra CA, de modo que uma entidade de um domínio administrativo possa comunicar-se de forma segura com uma entidade de outro domínio. Essa interoperabilidade entre certificados é importante em um ambiente corporativo, no qual os usuários acessam recursos de diferentes organizações.

Essa função é denominada certificação

Provas

Questão presente nas seguintes provas

- Alta DisponibilidadeBalanceamento de Carga

- Segurança de RedesFirewall

- Segurança de RedesPolíticas de Segurança de Rede

O firewall deve ser o único ponto de acesso a uma rede, de modo que todo o tráfego passe por ele. Ele pode representar, também, um gargalo na rede, sendo recomendável que mecanismos de contingência sejam utilizados. Um desses mecanismos é o balanceamento de cargas que visa à divisão de tráfego entre dois firewalls que trabalhem em paralelo.

Qual método de balanceamento prevê que cada firewall da lista receba uma conexão de cada vez?

Provas

Questão presente nas seguintes provas

O IPSec é um conjunto de protocolos desenvolvido pelo Internet Engineering Task Force (IETF), para oferecer segurança a um pacote no nível de rede que opera em dois modos. No primeiro modo, não protege o cabeçalho IP, e sim as informações provenientes da camada de transporte, enquanto que, no segundo modo, protege o cabeçalho IP original.

Esses dois modos são denominados, respectivamente, de

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

Os protocolos da camada de aplicação se comunicam com o TCP por meio de portas, reservadas para serviços padronizados que, normalmente, são iniciadas apenas por usuários privilegiados.

Nesse sentido, os protocolos HTTP, DNS e SNMP empregam, respectivamente, as seguintes portas:

Provas

Questão presente nas seguintes provas

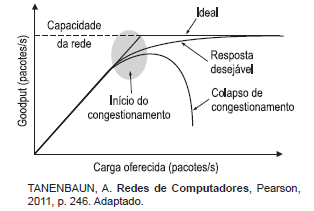

Seja o gráfico, relacionado ao desempenho de redes de computadores.

Qual é o significado do termo goodput?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container