Foram encontradas 1.530 questões.

Os EUA foram vítimas de uma ação terrorista em larga escala, sendo que o bioterrorismo teve papel fundamental nessa escalada. Vários microrganismos podem ser utilizados para espalhar o pânico e a morte entre as pessoas, sendo que muitos têm importância médicoveterinária. Acerca desse assunto, julgue os itens subseqüentes.

O botulismo, causado pela toxina de Clostridium botulinum, também é uma forma provável de arma biológica. A forma inalatória seria a de mais provável uso em um ataque biológico, seguida pela forma oral, por meio de alimento contaminado. Foi descrito que a inalação ocorreu naturalmente em veterinários e experimentalmente em primatas. A ingestão da toxina por meio de alimentos contaminados é a forma mais comum de intoxicação no homem, podendo ocorrer também por meio de feridas contaminadas. A forma intestinal, com colonização e formação da toxina no intestino, tem sido descrita com certa freqüência em crianças com menos de seis meses de idade nos EUA.

Provas

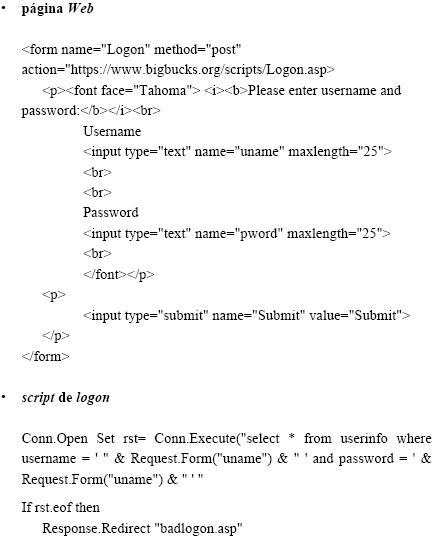

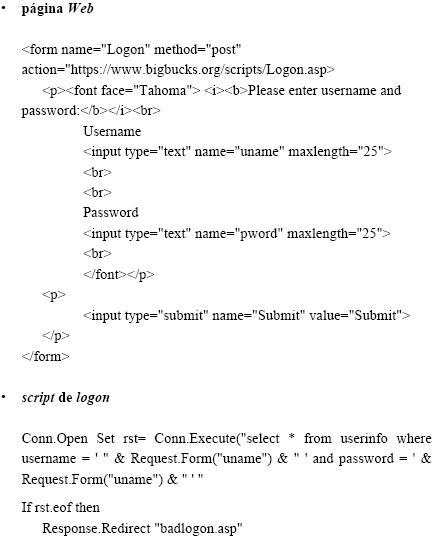

Considere uma página Web utilizada por um grupo de usuários para alimentar um banco de dados SQL Server. Os usuários realizam o logon sobre uma conexão SSL e, se autenticados, podem inserir informações e(ou) realizar consultas no banco de dados, que, após as inserções, envia como retorno um e-mail de confirmação. O firewall interno só aceita conexões nas portas 443 e 25, nos dois extremos da DMZ. Alguns trechos de código correspondentes a essa página e ao script de logon são mostrados a seguir.

Com base nessas informações, julgue os itens seguintes.

A simplicidade com que os dados de entrada são validados, repassandoos diretamente para a montagem do statement SQL, atesta o bom design da solução do controle de acesso, pois o código é facilmente auditável.

Provas

Considere uma página Web utilizada por um grupo de usuários para alimentar um banco de dados SQL Server. Os usuários realizam o logon sobre uma conexão SSL e, se autenticados, podem inserir informações e(ou) realizar consultas no banco de dados, que, após as inserções, envia como retorno um e-mail de confirmação. O firewall interno só aceita conexões nas portas 443 e 25, nos dois extremos da DMZ. Alguns trechos de código correspondentes a essa página e ao script de logon são mostrados a seguir.

Com base nessas informações, julgue os itens seguintes.

Independentemente do que possa acontecer com as informações do banco de dados, é correto afirmar que o servidor hospedeiro desse banco de dados é seguro, já que as conexões são encriptadas e os acessos são intermediados pelo servidor Web.

Provas

- Compilação e Interpretação de CódigoCompilação

- Compilação e Interpretação de CódigoInterpretação

- LinguagensJavaJVM: Máquina Virtual Java

A construção e a utilização de códigos-fonte de programas de computador possuem características diferentes em função do tipo de linguagem. Assim, o uso de cada linguagem está ligado ao emprego de ferramentas específicas para a interpretação e a execução do código-fonte. Acerca da maneira como os códigosfonte das principais linguagens de programação são utilizados para a geração de programas de computador e acerca das ferramentas disponíveis para essa finalidade, julgue os itens abaixo.

Interpretadores de comandos são máquinas virtuais que geram código executável diretamente a partir do código-fonte, como é o caso de interpretadores PERL e Java.

Provas

- Engenharia de Software

- Manutenção e Evolução de SoftwareEngenharia Reversa

- Manutenção e Evolução de SoftwareReengenharia de Software

Técnicas de reengenharia de sistemas vêm sendo incorporadas sistematicamente à prática corrente da engenharia de software, em especial devido ao suporte oferecido pelas modernas ferramentas CASE a esse tipo de técnica. Assim, as técnicas de engenharia direta e reversa, de reestruturação de código e de documentação integram-se às técnicas de gestão de configuração, documentação e requisitos, entre outras. Em atividades de auditoria de sistemas, a utilização de técnicas de reengenharia assistida por uma ferramenta CASE pode ser bastante útil para revelar detalhes internos de sistemas existentes, muitas vezes ocultos na documentação disponível, bem como auxiliar na identificação de alterações de configuração, documentação e especificação de requisitos desses sistemas. Acerca da utilização de técnicas de reengenharia assistidas por ferramentas CASE em auditoria de sistemas, julgue os itens a seguir.

Quando a documentação de um programa ou sistema não está disponível, é suficiente realizar uma engenharia reversa automática a partir do código-fonte para descobrir quais são as suas principais funcionalidades e a semântica de suas estruturas de dados internas mais importantes. Entretanto, os detalhes de implementação internos a cada funcionalidade não podem ser revelados ou evidenciados com esse tipo de técnica.

Provas

- Arquitetura e Design de SoftwareArquitetura de Sistemas de Informação

- Engenharia de SoftwareEngenharia de Requisitos

- Engenharia de SoftwareModelos de Desenvolvimento

O desenvolvimento de sistemas de informação concebidos para emprego e utilização de arquitetura Web acarreta um conjunto de requisitos para as fases de projeto (design) e de implementação do ciclo de vida do software. Esses requisitos precisam ser considerados desde as fases de análise e concepção dos sistemas, além de influenciarem na definição da metodologia e da abordagem de desenvolvimento a serem seguidas. Julgue os itens seguintes, acerca de metodologias de desenvolvimento de sistemas e de requisitos de projeto e implementação para sistemas com arquitetura Web.

A utilização de técnicas de orientação a objetos é imperativa para o projeto de interfaces, ainda que esse não seja necessariamente o caso para o projeto de banco de dados.

Provas

- Segurança de SoftwareIdentificação de Vulnerabilidades e Condições de Erro

- Segurança de SoftwarePráticas de Programação Segura

Com relação aos comprometimentos de máquinas originados a partir da exploração de uma sobrecarga de buffer (buffer overflow), julgue os itens abaixo.

O buffer overflow consiste em injetar uma cadeia de caracteres longa o suficiente para ocupar totalmente o buffer atacado, seguindo-se uma chamada de sistema que executa o código malicioso.

Provas

- Engenharia de SoftwareGerenciamento de Configuração de Software (SCM)Versionamento de Código e Artefatos

- Manutenção e Evolução de SoftwareReengenharia de Software

- Qualidade de Software

Técnicas de reengenharia de sistemas vêm sendo incorporadas sistematicamente à prática corrente da engenharia de software, em especial devido ao suporte oferecido pelas modernas ferramentas CASE a esse tipo de técnica. Assim, as técnicas de engenharia direta e reversa, de reestruturação de código e de documentação integram-se às técnicas de gestão de configuração, documentação e requisitos, entre outras. Em atividades de auditoria de sistemas, a utilização de técnicas de reengenharia assistida por uma ferramenta CASE pode ser bastante útil para revelar detalhes internos de sistemas existentes, muitas vezes ocultos na documentação disponível, bem como auxiliar na identificação de alterações de configuração, documentação e especificação de requisitos desses sistemas. Acerca da utilização de técnicas de reengenharia assistidas por ferramentas CASE em auditoria de sistemas, julgue os itens a seguir.

Alterações maliciosas em programas podem ser detectadas automaticamente com o emprego sistemático de ferramentas adequadas de controle de versão, que mantêm indicadores de integridade do código-fonte e do código executável ou que podem determinar diferenças entre versões anteriores existentes em cópias de segurança e em versões mais novas.

Provas

- Fundamentos de ProgramaçãoTipos de Dados

- LinguagensC++

- LinguagensJava

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

Muitas das principais linguagens de programação da atualidade são linguagens cujas regras sintáticas e semânticas incluem regras explícitas para o emprego de tipos de dados elementares e estruturas compostas e derivadas. Acerca da utilização de tipos de dados e estruturas nas linguagens de programação freqüentemente usadas na atualidade, julgue os seguintes itens.

A palavra-chave class é usada para definir tipos derivados em Java e em C++, duas linguagens orientadas a objetos. De fato, tais tipos constituem as principais estruturas dos programas orientados a objetos, escritos nessas linguagens.

Provas

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Engenharia de SoftwareGerenciamento de Riscos

A gestão de projetos de engenharia de software, além de envolver heurísticas relacionadas às boas práticas de gestão de recursos e de pessoal, envolve cada vez mais a definição e a aplicação sistemática de métricas objetivas para avaliação e acompanhamento da evolução dos riscos, da qualidade e do próprio ciclo de vida (processo) do software. Acerca das métricas de projeto, julgue os itens que se seguem.

O produto da probabilidade de sucesso de uma etapa do projeto por uma variável que dimensione o impacto (financeiro e(ou) temporal) relacionado ao não-cumprimento da etapa define objetivamente o risco associado a essa etapa.

Provas

Caderno Container