Foram encontradas 184 questões.

Aplicativos do tipo firewall são úteis para proteger de acessos indesejados computadores conectados à Internet. A respeito do funcionamento básico de um firewall do tipo pessoal em sistemas Windows 7 configurados e em funcionamento normal, julgue o próximo item.

Se uma estação com firewall habilitado receber solicitação de conexão do tipo TCP, a conexão será automaticamente negada, porque, comumente, o protocolo TCP transporta vírus.

Provas

Julgue o item subsequente, acerca de segurança da informação.

A fim de se proteger do ataque de um spyware − um tipo de vírus (malware) que se multiplica de forma independente nos programas instalados em um computador infectado e recolhe informações pessoais dos usuários −, o usuário deve instalar softwares antivírus e antispywares, mais eficientes que os firewalls no combate a esse tipo de ataque.

Provas

Acerca do Excel 2010, julgue o item seguinte.

Um usuário que deseje que todos os valores contidos nas células de B2 até B16 de uma planilha Excel sejam automaticamente formatados para o tipo número e o formato moeda (R$) pode fazê-lo mediante a seguinte sequência de ações: selecionar as células desejadas; clicar, na barra de ferramentas do Excel, a opção Formato de Número de Contabilização; e, por fim, selecionar a unidade monetária desejada.

Provas

Aplicativos do tipo firewall são úteis para proteger de acessos indesejados computadores conectados à Internet. A respeito do funcionamento básico de um firewall do tipo pessoal em sistemas Windows 7 configurados e em funcionamento normal, julgue o próximo item.

Quando a solicitação de conexão do tipo UDP na porta 21 for recebida por estação com firewall desligado, caberá ao sistema operacional habilitar o firewall, receber a conexão, processar a requisição e desligar o firewall. Esse procedimento é realizado porque a função do UDP na porta 21 é testar a conexão do firewall com a Internet.

Provas

Julgue o item subsequente, acerca de segurança da informação.

As senhas, para serem seguras ou fortes, devem ser compostas de pelo menos oito caracteres e conter letras maiúsculas, minúsculas, números e sinais de pontuação. Além disso, recomenda-se não utilizar como senha nomes, sobrenomes, números de documentos, placas de carros, números de telefones e datas especiais.

Provas

Para proferir uma palestra acerca de crime organizado, um agente conectou dispositivo USB do tipo bluetooth no computador que lhe estava disponível. A respeito desse cenário, julgue o item abaixo.

O uso de dispositivos bluetooth em portas USB necessita de driver especial do sistema operacional. Em termos de funcionalidade, esse driver equivale ao de uma interface de rede sem fio (wireless LAN), pois ambas as tecnologias trabalham com o mesmo tipo de endereço físico.

Provas

Julgue o próximo item, relativo a cloud storage e processos de informação.

O conceito de cloud storage está associado diretamente ao modelo de implantação de nuvem privada, na qual a infraestrutura é direcionada exclusivamente para uma empresa e são implantadas políticas de acesso aos serviços; já nas nuvens públicas isso não ocorre, visto que não há necessidade de autenticação nem autorização de acessos, sendo, portanto, impossível o armazenamento de arquivos em nuvens públicas.

Provas

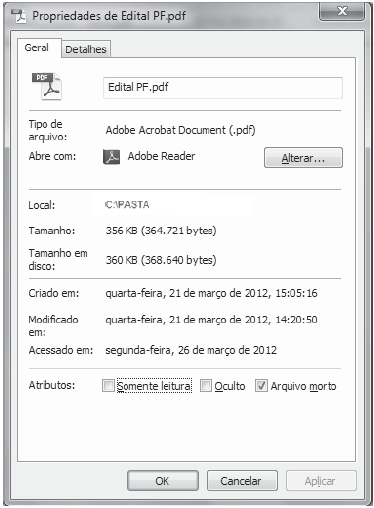

A figura acima apresenta as propriedades básicas de um arquivo em disco, no sistema operacional Windows. A respeito da figura, julgue o item a seguir.

Ao clicar na guia  , o usuário visualizará a data de criação do arquivo e a data de sua última modificação.

, o usuário visualizará a data de criação do arquivo e a data de sua última modificação.

Provas

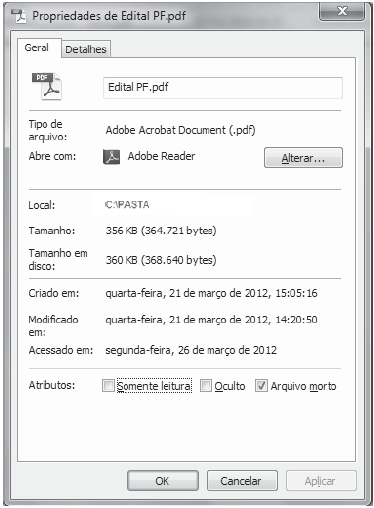

A figura acima apresenta as propriedades básicas de um arquivo em disco, no sistema operacional Windows. A respeito da figura, julgue o item a seguir.

Caso deseje alterar o nome do arquivo em questão, o usuário deverá selecionar o nome do arquivo na caixa de texto, alterá-lo conforme desejado e clicar o botão  .

.

Provas

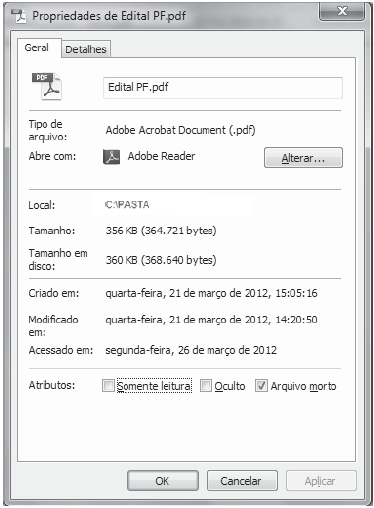

A figura acima apresenta as propriedades básicas de um arquivo em disco, no sistema operacional Windows. A respeito da figura, julgue o item a seguir.

Marcar a caixa da opção Oculto, em Atributos; tornará o arquivo em questão inacessível para softwares antivírus.

Provas

Caderno Container