Foram encontradas 1.230 questões.

Disciplina: Agronomia (Engenharia Agronômica)

Banca: CESPE / CEBRASPE

Orgão: PF

Provas

Disciplina: Agronomia (Engenharia Agronômica)

Banca: CESPE / CEBRASPE

Orgão: PF

Provas

Disciplina: Agronomia (Engenharia Agronômica)

Banca: CESPE / CEBRASPE

Orgão: PF

Provas

Disciplina: Agronomia (Engenharia Agronômica)

Banca: CESPE / CEBRASPE

Orgão: PF

Provas

Disciplina: Agronomia (Engenharia Agronômica)

Banca: CESPE / CEBRASPE

Orgão: PF

Provas

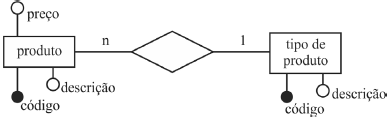

Considerando o modelo entidade-relacionamento (ER) precedente, julgue o seguinte item, relativo a banco de dados.

Situação hipotética: Ao analisar o modelo ER em questão, Paulo verificou que há duas chaves identificadas com o mesmo nome: código — em tipo de produto e em produto. Paulo sabe que o conceito de chaves é básico para estabelecer relações entre linhas de tabelas de um banco de dados relacional e que as chaves primárias devem ser únicas. Assertiva: Nessa situação, Paulo deve invalidar o modelo ER em questão, pois ele está semanticamente errado, já que não pode haver chaves primárias com nomes iguais, ainda que em entidades distintas.

Provas

Acerca de banco de dados, julgue o item seguinte.

Em um banco de dados relacional, os dados são armazenados em tabelas; e as tabelas, organizadas em colunas.

Provas

No que se refere aos conceitos de estratégias de distribuição de banco de dados, julgue o item que se segue.

Na replicação síncrona, recomenda-se que os bancos de dados fiquem armazenados em sítios geograficamente distantes entre si, pois a execução da replicação ocorrerá com um atraso, que varia de poucos minutos a horas.

Provas

No que se refere aos conceitos de estratégias de distribuição de banco de dados, julgue o item que se segue.

Disponibilidade de um sistema de banco de dados distribuído é, por definição, a característica de o sistema estar sempre disponível para ser utilizado imediatamente.

Provas

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

Softwares desenvolvidos para a Web podem ter diversas vulnerabilidades e cada uma delas pode ser explorada com uma técnica específica. Sendo o ataque bem-sucedido, o atacante tem o controle do sistema. A respeito de características de ataques em software web, julgue o item.

O ataque conhecido por blind SQL injection tem por característica a exploração de perguntas ao banco de dados, as quais retornam verdadeiro ou falso; conforme a resposta da aplicação, o atacante consegue identificar de onde os dados podem ser extraídos do banco, por falhas de programação na aplicação.

Provas

Caderno Container