Foram encontradas 1.248 questões.

Julgue os itens seguintes, relativos ao WPA3.

A técnica denominada simultaneous authentication of equals torna o WPA3 resistente a ataques de dicionário e força bruta em tentativas de senha.

Provas

Em relação ao DNSSEC e às suas chaves, julgue os itens que se seguem.

A key signing key é usada para assinar as chaves zone signing keys e não deve ser compartilhada com nenhuma entidade.

Provas

A respeito do OAuth 2.0 e do OpenId Connect (OIDC), julgue os itens subsequentes.

O OIDC é uma camada de autorização construída sobre o OAuth 2.0 que permite que os clientes usem a identidade do usuário final com base na autorização realizada pelo servidor de autenticação.

Provas

Considerando que um suspeito de ataques de ransomware utilize máquinas virtuais para encobrir sua identidade durante esses ataques, julgue os itens subsequentes.

A aplicação do princípio da proporcionalidade justifica a omissão de etapas do processo pericial para acelerar a obtenção da prova.

Provas

Considerando que um suspeito de ataques de ransomware utilize máquinas virtuais para encobrir sua identidade durante esses ataques, julgue os itens subsequentes.

A identificação de vestígios cibernéticos pode envolver a análise de arquivos temporários, tarefas agendadas e entradas de registro do sistema operacional analisado.

Provas

Julgue os itens a seguir, considerando que uma equipe forense tenha sido acionada para investigar possíveis crimes cibernéticos relacionados a um incidente de segurança que comprometeu o servidor de arquivos de uma instituição.

A criptografia ponta a ponta inviabiliza completamente a extração de qualquer vestígio útil em uma análise forense.

Provas

Com base nas legislações aplicáveis à governança de TI, julgue os itens seguintes.

De acordo com o Marco Civil da Internet, o provedor de aplicações de Internet somente poderá ser responsabilizado civilmente por danos decorrentes de conteúdo gerado por terceiros se, após ordem judicial ou notificação extrajudicial, não tomar as providências, no prazo assinalado, para tornar indisponível o conteúdo apontado como infringente.

Provas

Julgue os próximos itens, a respeito do algoritmo Twofish e da técnica MITM (man-in-the-middle).

Twofish é uma cifra simétrica com um tamanho de bloco de 128 bits e uma chave de até 256 bits que, semelhante aos algoritmos AES e DES, depende da estrutura de Feistel — especificamente 16 rodadas na rede Feistel (16-round Feistel network)

Provas

Julgue os próximos itens, a respeito do algoritmo Twofish e da técnica MITM (man-in-the-middle).

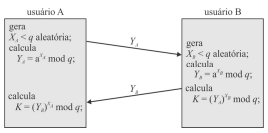

Considerando-se que a figura a seguir descreve um acordo de chave Diffie-Hellman, é correto afirmar que, nesse cenário, o protocolo de acordo de chave é vulnerável ao ataque MITM porque não autentica os participantes, vulnerabilidade que pode ser superada com a utilização de assinaturas digitais e certificados de chave pública.

Provas

Julgue os próximos itens, no que se refere à esteganografia.

Na área de informática forense digital, os peritos usam técnicas de esteganografia para realizar a alteração da assinatura digital de arquivos.

Provas

Caderno Container