Foram encontradas 60 questões.

Entre os padrões IEEE 802.11, um é também conhecido

por Wi-Fi5, sendo amplamente utilizado, suporta

velocidades máximas de transferência de dados de até

6,93 Gb/s nominais, largura de canal mínimo de 80 MHz,

podendo chegar a até 160 MHz, frequência de operação

exclusivamente em 5 GHz, modulação 256 QAM, suporte

MIMO para transmissões simultâneas entre um mesmo

dispositivo e protocolos de segurança WEP, WPA e

WPA2.

Esse padrão é conhecido como:

Esse padrão é conhecido como:

Provas

Questão presente nas seguintes provas

No uso dos recursos de sintaxe do HTML5/CSS3, uma

cor pode ser especificada usando matiz, saturação e

luminosidade no formato HSL, onde matiz é um grau

entre 0 a 360, que define o padrão de cores básicas,

saturação é um valor percentual, finalizando por

luminosidade que também é expressa em porcentagem.

Nesse cenário, observe o código exemplificado a seguir.

<html> <body> <h1> Especificando cores usando padrão HSL</h1> <h2 style="background-color:hsl(0,100%,50%);"> GASOLINA</h2> <h2 style="background-color:hsl(240,100%,50%);"> DIESEL</h2> </body> </html> Na execução desse código em um browser, as palavras GASOLINA e DIESEL serão exibidas com fonte na cor preta, com fundos, respectivamente, nas cores básicas:

Nesse cenário, observe o código exemplificado a seguir.

<html> <body> <h1> Especificando cores usando padrão HSL</h1> <h2 style="background-color:hsl(0,100%,50%);"> GASOLINA</h2> <h2 style="background-color:hsl(240,100%,50%);"> DIESEL</h2> </body> </html> Na execução desse código em um browser, as palavras GASOLINA e DIESEL serão exibidas com fonte na cor preta, com fundos, respectivamente, nas cores básicas:

Provas

Questão presente nas seguintes provas

O GitLab representa um gerenciador de repositórios de

software, cujo funcionamento se baseia em Git —

sistema de versões distribuído usado para desenvolver

softwares. O GitLab Ci caracteriza-se como um ambiente

de Integração Contínua, que pertence ao GitLab, e

oferece suporte para integração contínua, implantação

contínua) e entrega contínua. Desse produto, o usuário

deve criar uma conta para acessar o GitLab e, logo em

seguida, criar um repositório. Nesse processo, há que se

configurar um arquivo específico, com o intuito de

promover o controle do projeto conforme o seu

andamento. Após concluir a criação do arquivo, deve-se

adicionar alguns comandos que garantem o seu

funcionamento adequado, com destaque para três,

descritos a seguir..

I. Responsável por determinar as fases que podem ser executadas ao longo do projeto.

II.Tem a finalidade de especificar a lista de arquivos e diretórios a serem anexados ao job depois do seu sucesso.

III. Detalha o caminho que vai ser trilhado pelo arquivo.

O nome do arquivo a ser criado e os três comandos descritos são, respectivamente:

I. Responsável por determinar as fases que podem ser executadas ao longo do projeto.

II.Tem a finalidade de especificar a lista de arquivos e diretórios a serem anexados ao job depois do seu sucesso.

III. Detalha o caminho que vai ser trilhado pelo arquivo.

O nome do arquivo a ser criado e os três comandos descritos são, respectivamente:

Provas

Questão presente nas seguintes provas

O COBIT 2019 é um framework de governança e gestão

de Informação e Tecnologia desenvolvido pela ISACA,

usado por empresas para desenvolver, organizar e

implementar estratégias de gestão de informação e

governança. De acordo como o COBIT 2019, os

objetivos de gestão estão agrupados em quatro

domínios, dos quais três são caracterizados a seguir.

I.Trata da prestação e suporte dos serviços de TI, inclusive os de segurança.

II.Trata da organização em geral, a estratégia e as atividades de gestão da TI.

III.Trata da definição, aquisição e implementação de soluções de TI e suas integrações nos processos de negócio.

Os três domínios caracterizados em I, II e III, são conhecidos, respectivamente, como:

I.Trata da prestação e suporte dos serviços de TI, inclusive os de segurança.

II.Trata da organização em geral, a estratégia e as atividades de gestão da TI.

III.Trata da definição, aquisição e implementação de soluções de TI e suas integrações nos processos de negócio.

Os três domínios caracterizados em I, II e III, são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

No uso da computação em nuvem, a segurança da

informação nunca foi tão desafiadora, sendo que como o

aumento da digitalização, a quantidade de dados

gerados e armazenados pelas empresas cresceu

exponencialmente. Nesse sentido, essa digitalização

acelerada também trouxe consigo uma explosão de

ameaças cibernéticas, elevando o grau de importância

da preocupação com os pilares da segurança da

informação. Nesse contexto, a integridade dos dados é

crucial para assegurar que as informações permaneçam

exatas e consistentes ao longo do tempo, sem

alterações não autorizadas, garantindo que os dados

transmitidos ou armazenados não sejam adulterados,

seja de forma intencional ou acidental. Para proteger a

integridade dos dados, as empresas utilizam alguns

recursos, dos quais três são descritos a seguir.

I.Funciona como uma marca de verificação para sinalizar qualquer alteração não autorizada.

II.Constitui uma prática comum, permitindo que as organizações acompanhem as mudanças nos documentos e revertam para versões anteriores se necessário.

III.São fundamentais para verificar a precisão dos dados e identificar quaisquer inconsistências.

Esses três recursos são conhecidos, respectivamente, como:

I.Funciona como uma marca de verificação para sinalizar qualquer alteração não autorizada.

II.Constitui uma prática comum, permitindo que as organizações acompanhem as mudanças nos documentos e revertam para versões anteriores se necessário.

III.São fundamentais para verificar a precisão dos dados e identificar quaisquer inconsistências.

Esses três recursos são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

A computação em nuvem é um modelo de serviços que

fornece recursos computacionais, como armazenamento,

infraestrutura, rede, software, análise e inteligência, por

meio da internet. Dentre os principais tipos de

computação em nuvem, o primeiro fornece aplicativos de

software completos como um serviço, o segundo um

ambiente virtualizado, como máquinas virtuais,

armazenamento e redes e o terceiro e último, uma

arquitetura para desenvolver, testar e gerenciar

aplicativos.

Esses três tipos de computação em nuvem são conhecidos, respectivamente, pelas siglas:

Esses três tipos de computação em nuvem são conhecidos, respectivamente, pelas siglas:

Provas

Questão presente nas seguintes provas

- Análise de Vulnerabilidades

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

A Gestão de Riscos Cibernéticos tem um novo

referencial técnico em português - a norma internacional

e brasileira NBR ISO/IEC 27005 , baseada no Processo

de Gestão de Riscos estabelecido na ISO 31000. A NBR

ISO/IEC 27005 visa traçar ações para lidar com os riscos

de Segurança da Informação, além de realizar atividades

de gerenciamento na área, especificamente avaliação e

tratamento de riscos, podendo ser aplicada a todas as

organizações, independente de tipo, tamanho ou setor.

As ações para tratamento de risco, são denominadas

respostas ao risco, havendo quatro possibilidades, das

quais três são caracterizadas a seguir.

I.Consiste em alterar a probabilidade de ocorrência de um evento ou alterar a gravidade da consequência. O risco fica mais difícil de ocorrer ou menos impactante.

II.Consiste em reconhecer o risco e não tomar nenhuma ação. É uma estratégia muito adotada quando o custo para atuar sobre o risco ultrapassa a consequência que ele traria.

III.Consiste em dividir responsabilidades com outras partes, interna ou externamente. O exemplo clássico é contratar um seguro.

As três respostas ao risco descritas em I, em II e em III são conhecidas, respectivamente, como:

I.Consiste em alterar a probabilidade de ocorrência de um evento ou alterar a gravidade da consequência. O risco fica mais difícil de ocorrer ou menos impactante.

II.Consiste em reconhecer o risco e não tomar nenhuma ação. É uma estratégia muito adotada quando o custo para atuar sobre o risco ultrapassa a consequência que ele traria.

III.Consiste em dividir responsabilidades com outras partes, interna ou externamente. O exemplo clássico é contratar um seguro.

As três respostas ao risco descritas em I, em II e em III são conhecidas, respectivamente, como:

Provas

Questão presente nas seguintes provas

Blockchain é definido como um registro digital

descentralizado de transações compartilhadas em uma

rede imutável ou inalterável, que usa o que se chama de

tecnologia de registro distribuído. Entre as características

da tecnologia blockchain, uma se destaca pela natureza

distribuída e criptografada do blockchain, que dificulta a

ação de hackers , fato importante e promissor para a proteção dos negócios e a Internet das Coisas (IoT),

enquanto que outra se caracteriza pelo fato do

ser programável, o que permite desencadear

ações, eventos e pagamentos automaticamente quando

as condições são atendidas. Para finalizar, uma terceira

se deve ao fato de que, enquanto as informações são

verificadas e adicionadas ao blockchain por meio de um

processo de consenso, os dados em si são traduzidos

em uma série de letras e números por um código hash e,

por consequência, os participantes da rede não têm

como traduzir essas informações sem uma chave.

As três características são conhecidas, respectivamente, como:

As três características são conhecidas, respectivamente, como:

Provas

Questão presente nas seguintes provas

No mundo da cibernética e da segurança em redes e na internet, existem muitas formas de se lidar com a privacidade, e uma consiste em usar uma rede de camada de soquete seguro, que utiliza o protocolo SSL para estabelecer uma conexão criptografada entre o dispositivo do usuário e o servidor, garantindo que os dados transmitidos entre eles estejam seguros e protegidos contra interceptação ou acesso não autorizado, podendo ser implementada de dois modos, via portal ou túnel.

Essa rede é conhecida pelo seguinte termo técnico:

Provas

Questão presente nas seguintes provas

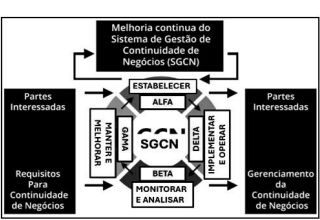

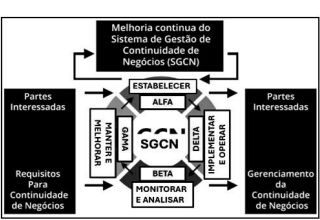

Seguindo o padrão de outras normas de gestão, a ISO

22301 adota o ciclo PDCA , mostrado na figura, para a

eficácia do SISTEMA DE GESTÃO DE CONTINUIDADE

DE NEGÓCIOS - SGCN e requer que o plano possua

uma política, pessoal competente com responsabilidades

definidas, processos de gestão e documentações que

apoiem o controle operacional e avaliação de

desempenho.

Os identificadores ALFA − BETA − GAMA − DELTA mostrados na figura, correspondem no ciclo PDCA, respectivamente a:

Os identificadores ALFA − BETA − GAMA − DELTA mostrados na figura, correspondem no ciclo PDCA, respectivamente a:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container