Foram encontradas 50 questões.

Computação em Nuvem constitui uma forma rápida, eficiente e segura de acessar informações e aplicativos

online em vez de construí-los, gerenciá-los e mantê-los em seu próprio disco rígido ou servidores.

Ao decidir sobre a nuvem que deseja implementar, uma empresa também deve considerar que tipos de serviços de computação em nuvem deseja acessar. Existem três escolhas principais, sendo duas caracterizadas a seguir.

I. É o tipo mais comum de computação em nuvem. Enquanto os usuários tradicionalmente precisavam baixar e instalar software em seus computadores, essa modalidade fornece aplicativos completos e prontos para uso pela internet, o que economiza muito tempo para a equipe técnica. A manutenção e a resolução de problemas ficam inteiramente a cargo do fornecedor.

II. É o tipo que oferece uma abordagem de escolha e seleção para a computação, que parte do pressuposto que a empresa já possui alguma infraestrutura básica de Tecnologia da Informação - TI em funcionamento. É melhor para organizações que possuem seus próprios sistemas operacionais, mas desejam ferramentas para dar suporte a esses sistemas ao longo do tempo.

Os dois tipos de computação em nuvem caracterizados em I e em II são conhecidos, respectivamente, pelas siglas:

Ao decidir sobre a nuvem que deseja implementar, uma empresa também deve considerar que tipos de serviços de computação em nuvem deseja acessar. Existem três escolhas principais, sendo duas caracterizadas a seguir.

I. É o tipo mais comum de computação em nuvem. Enquanto os usuários tradicionalmente precisavam baixar e instalar software em seus computadores, essa modalidade fornece aplicativos completos e prontos para uso pela internet, o que economiza muito tempo para a equipe técnica. A manutenção e a resolução de problemas ficam inteiramente a cargo do fornecedor.

II. É o tipo que oferece uma abordagem de escolha e seleção para a computação, que parte do pressuposto que a empresa já possui alguma infraestrutura básica de Tecnologia da Informação - TI em funcionamento. É melhor para organizações que possuem seus próprios sistemas operacionais, mas desejam ferramentas para dar suporte a esses sistemas ao longo do tempo.

Os dois tipos de computação em nuvem caracterizados em I e em II são conhecidos, respectivamente, pelas siglas:

Provas

Questão presente nas seguintes provas

Para navegar em sites da internet em

microcomputadores e notebooks, ou mesmo em

celulares, é comum o emprego de um browser,

como o Edge da Microsoft Edge, o Chrome da

Google e o Firefox Mozilla, entre outros. Nessa

atividade, um mesmo atalho de teclado é

suportado por esses três softwares com a função

de verificar o andamento dos downloads. De

forma análoga, a execução de outro atalho de

teclado possibilita adicionar ou editar um favorito,

ao passo que pressionar uma mesma tecla de

função, permite visualizar o site exibido na tela do

monitor de vídeo na modalidade tela cheia.

Os atalhos de teclado e a tecla de função são, respectivamente:

Os atalhos de teclado e a tecla de função são, respectivamente:

Provas

Questão presente nas seguintes provas

Nos dias atuais, tornou-se imprescindível o uso

dos recursos das redes de computadores com

acesso à internet, que podem ser implementadas

com uso de cabos e, como alternativa, na

modalidade sem fio. Assim, as redes cabeadas

utilizam um tipo de par trançado com conectores

padronizados, havendo dois plugues bem comuns,

conhecidos como Cat5 e Cat6, embora padrões

avançados, como Cat7 e Cat8, possam usar

conectores especializados, como GG45 ou

Ethercon. Atualmente, há uma tendência natural

para redes conhecidas como padrão Gigabit

Ethernet.

Nesse contexto, a sigla e a imagem utilizados para os conectores Cat 5 e Cat 6 são, respectivamente:

Nesse contexto, a sigla e a imagem utilizados para os conectores Cat 5 e Cat 6 são, respectivamente:

Provas

Questão presente nas seguintes provas

Segurança da informação é definida como a

proteção contra acesso não autorizado,

divulgação, uso, alteração ou interrupção, tendo

por finalidade assegurar que os dados

organizacionais confidenciais estejam disponíveis

para usuários autorizados, permaneçam

confidenciais e mantenham sua integridade. É um

conceito que possui pilares como fundamentos,

dos quais um deles tem por finalidade garantir que

os usuários possam acessar as informações a que

estão autorizados a acessar quando precisarem.

Esse pilar é denominado:

Esse pilar é denominado:

Provas

Questão presente nas seguintes provas

João está atualizando o arquivo

DEMONSTRAÇÃO.PPTX no Powerpoint da

plataforma Microsoft 365 da Web por meio do

browser Google Chrome, usando o endereço

eletrônico https://www.microsoft.com/ptbr/microsoft-365/powerpoint/how-to-make-a-slideshow. Nesse contexto, ele clicou em um ícone da

guia “Inserir”, que resultou no surgimento de uma

pequena janela de diálogo, visualizada na figura a

seguir.

Nessas condições, a sigla pela qual é conhecido um endereço eletrônico na internet e o ícone que foi acionado estão indicados na seguinte opção de resposta:

Nessas condições, a sigla pela qual é conhecido um endereço eletrônico na internet e o ícone que foi acionado estão indicados na seguinte opção de resposta:

Provas

Questão presente nas seguintes provas

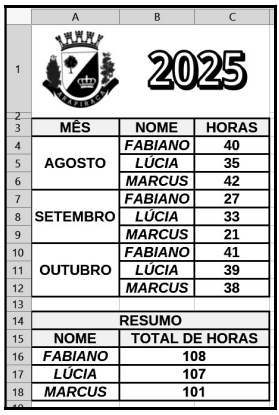

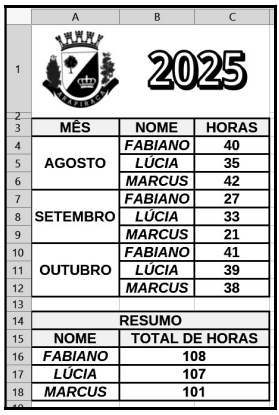

A planilha foi criada no software Calc do pacote

LibreOffice 24.8.2.1, em português, em um

notebook Intel com Windows 11 BR (x64). Nas

células de C4 a C12 foram digitados os totais de

horas trabalhadas pelos funcionários FABIANO,

LÚCIA e MARCUS, nos meses de agosto a

outubro, conforme mostra a figura. Por meio do

emprego do conceito de referência absoluta, em

B16, B17 e B18, foram inseridas fórmulas usando

a função SOMASE, para determinar o total de

horas dos funcionários, englobando os meses de

agosto a outubro, inclusive.

Nessas condições, a expressão inserida em B16, que mostra a quantidade de horas trabalhadas pelo funcionário FABIANO no período, foi:

Nessas condições, a expressão inserida em B16, que mostra a quantidade de horas trabalhadas pelo funcionário FABIANO no período, foi:

Provas

Questão presente nas seguintes provas

No uso dos recursos do processador de textos

Word do pacote MS Office, em uma de suas

versões, instalado em um microcomputador Intel

com sistema operacional Windows 10 BR (x64),

os objetivos e significados são diferentes quando

os ícones  e

e  são pressionados,

por meio do cursor do mouse, dentre aqueles que

correspondem à guia “Página Inicial” da Barra de

Menu e visualizados na Faixa de Opções.

são pressionados,

por meio do cursor do mouse, dentre aqueles que

correspondem à guia “Página Inicial” da Barra de

Menu e visualizados na Faixa de Opções.

Nesse caso, os objetivos e significados estão indicados, respectivamente, na seguinte alternativa:

e

e  são pressionados,

por meio do cursor do mouse, dentre aqueles que

correspondem à guia “Página Inicial” da Barra de

Menu e visualizados na Faixa de Opções.

são pressionados,

por meio do cursor do mouse, dentre aqueles que

correspondem à guia “Página Inicial” da Barra de

Menu e visualizados na Faixa de Opções. Nesse caso, os objetivos e significados estão indicados, respectivamente, na seguinte alternativa:

Provas

Questão presente nas seguintes provas

No uso dos recursos do Explorer no Windows 11

BR, a execução de um atalho de teclado tem por

objetivo selecionar todos os objetos existentes em

um disco rígido, como os arquivos armazenados

em uma pasta, por exemplo. Em contrapartida, no

Linux existem diversas distribuições, conhecidas

como “distros”, que realizam funções

semelhantes aos sistemas operacionais Windows

10 e 11 BR.

Nesse contexto, o atalho de teclado e um exemplo de “distro Linux” são, respectivamente:

Nesse contexto, o atalho de teclado e um exemplo de “distro Linux” são, respectivamente:

Provas

Questão presente nas seguintes provas

No que se refere ao hardware dos notebooks e

microcomputadores, três dispositivos se

caracterizam por serem utilizados no

armazenamento de dados, em momentos

distintos, sendo enquadrados em uma categoria

que possibilitam o uso na entrada dos dados, na

consulta às informações a serem processadas

pela máquina, como também na saída, na

gravação dos dados já processados pelo sistema.

São periféricos empregados em uma ampla

variedade de aplicações, com destaque para o

backup, que tem por objetivo garantir a segurança

e a integridade dos dados.

Esses dispositivos são conhecidos, respectivamente, como:

Esses dispositivos são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

No que diz respeito às modalidades de

processamento, uma se destaca pelo fato das

transações serem processadas pelo sistema e

executadas no momento em que ocorrem. No

tocante à entrada dos dados, as informações não

são submetidas a qualquer armazenamento

intermediário, sendo gravadas em um banco de

dados central, para evitar redundância e

inconsistências. Quanto ao tempo de resposta,

cabe ressaltar que deve ser o menor possível,

constituindo um requisito básico a ser atendido

pelo sistema.

Nesse contexto, pode-se afirmar que esse sistema é classificado como:

Nesse contexto, pode-se afirmar que esse sistema é classificado como:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container