Foram encontradas 40 questões.

Relacione a Coluna 1 à Coluna 2, associando os comandos da linguagem SQL às respectivas funções.

Coluna 1

1. DROP TABLE

2. INSERT INTO

3. SELECT INTO

4. TRUNCATE TABLE

Coluna 2

( ) Excluir uma tabela.

( ) Copiar dados de uma tabela e os inserir em uma nova tabela.

( ) Inserir novas linhas em uma tabela.

( ) Excluir todas as linhas de uma tabela, mantendo a estrutura dessa tabela.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Em um Diagrama de Entidade-Relacionamento (DER), um relacionamento é representado por:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: Pref. Campo Bom-RS

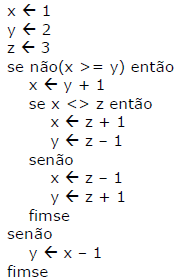

Abaixo é apresentado um trecho de um algoritmo escrito em pseudocódigo (Portugol).

Ao final da execução do código acima, quais serão, respectivamente, os valores das variáveis "x" e "y"?

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Campo Bom-RS

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAssinatura Digital

- Certificado DigitalTipos de Certificados Digitais

- Certificado DigitalValidade de Certificados

Assinale a alternativa INCORRETA sobre certificados digitais do tipo A (certificado de assinatura digital).

Provas

Disciplina: TI - Sistemas Operacionais

Banca: FUNDATEC

Orgão: Pref. Campo Bom-RS

Analise o comando de prompt abaixo, executado em um computador com sistema operacional Linux.

rm arq1.txt arq2.txt

Qual o resultado esperado?

Provas

Disciplina: TI - Sistemas Operacionais

Banca: FUNDATEC

Orgão: Pref. Campo Bom-RS

No Microsoft Windows 10, em sua configuração original e versão em português, o utilitário Assistência Rápida permite:

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Campo Bom-RS

No contexto da segurança da informação, a prática de má-fé, usada por golpistas para tentar explorar a ganância, a vaidade e a boa-fé ou abusar da ingenuidade e da confiança de outras pessoas, a fim de aplicar golpes, ludibriar ou obter informações sigilosas e importantes, é conhecida como:

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Campo Bom-RS

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasMalwaresSpyware

- Ataques e Golpes e AmeaçasMalwaresWorms

Analise as assertivas abaixo sobre códigos maliciosos (malwares) e assinale a alternativa correta.

I. Spyware é um programa capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo, de computador para computador.

II. Bot é um programa que dispõe de mecanismos de comunicação com o invasor que permitem que ele seja controlado remotamente.

III. Worm é um programa projetado para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros.

Provas

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Campo Bom-RS

Assinale a alternativa que apresenta um utilitário de rede que pode ser utilizado para verificar se um host está ativo na Internet.

Provas

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Campo Bom-RS

Em relação ao modo de transmissão de dados, o __________ permite a transmissão nos dois sentidos, mas não simultaneamente.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Provas

Caderno Container