Foram encontradas 40 questões.

O ataque cibernético de negação de serviço efetuado por vários sistemas de computadores comprometidos como fontes de tráfego é conhecido como

Provas

O tipo de backup que copia somente os dados recémadicionados e alterados desde o último backup completo é o backup

Provas

É correto afirmar que a tecnologia que é construída usando Infraestrutura de Chave Pública e que emprega um par de chaves (privada e pública) é conhecida como

Provas

Os algoritmos que preservam a segurança de dados na segurança da informação são algoritmos de

Provas

O usuário precisa fazer a busca de uma pessoa no Google usando o nome completo dela (exemplo de nome completo fictício): nome1 nome2 sobrenome1 sobrenome2. Para efetuar a busca exata pelo nome completo, o usuário deve escrever no buscador:

Provas

Os protocolos que podem ser escolhidos na “Configuração do servidor” e que estão presentes no “Servidor de Recebimento” de e-mail no ThunderBird são

Provas

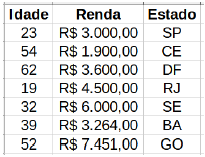

No LibreOffice Calc, a ordenação crescente dos dados da coluna Idade na seguinte planilha são efetuados clicando em

Provas

Diversos tipos de alinhamento podem ser aplicados em parágrafos no LibreOffice Writer. Para aplicar o alinhamento justificado, o usuário deve clicar em

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IDIB

Orgão: Pref. Formosa-GO

Analise a seguinte linha de comando em Linux que manipula arquivos e assinale a alternativa que descreve sua execução.

cp x.txt y.txt

Provas

Os periféricos ajudam no tratamento de dados executado pelo usuário. É correto afirmar que um dos periféricos de entrada e saída simultaneamente é o

Provas

Caderno Container