Foram encontradas 39 questões.

A política de segurança define os direitos e as responsabilidades de cada um em relação à segurança dos recursos computacionais que utiliza e as penalidades às quais está sujeito, caso não a cumpra. Conforme o , a política de segurança pode conter outras políticas específicas. A esse respeito, numere a COLUNA II de acordo com a COLUNA I, fazendo a relação da política com o que ela define.

COLUNA I

1. Política de senhas

2. Política de confidencialidade

3. Política de privacidade

COLUNA II

( )Define como são tratadas as informações pessoais, sejam elas de clientes, usuários ou funcionários.

( )Define como são tratadas as informações institucionais, ou seja, se elas podem ser repassadas a terceiros.

( )Define as regras sobre o uso de senhas nos recursos computacionais, como tamanho mínimo e máximo, regra de formação e periodicidade de troca.

Assinale a sequência correta.

Provas

Muitos sistemas operacionais já possuem ferramentas de backup e de recuperação integradas.

Conforme o <cert.br> , ao usar essas ferramentas para fazer o backup, são algumas decisões que devem ser tomadas, exceto:

Provas

Provas

O Microsoft Excel 2016 é um editor de planilhas eletrônicas. Seus recursos incluem uma interface intuitiva e capacitadas ferramentas de cálculo e de construção de gráficos. Uma das funcionalidades do Excel é criar fórmulas referenciando células com o intuito de utilizar seus valores nas fórmulas descritas.

Um exemplo de fórmula correta nesse editor é

Provas

O sistema operacional Windows 10 introduz uma nova maneira de criar, implantar e reparar o Windows: o Windows como serviço. Existem muitas ferramentas com as quais os profissionais de TI podem fazer a manutenção do Windows como serviço.

São algumas dessas ferramentas, exceto:

Provas

Uma rede de computadores é formada por um conjunto de máquinas eletrônicas com processadores capazes de trocar informações e compartilhar recursos, interligados por um subsistema de comunicação.

São topologias de rede, exceto:

Provas

Analise as afirmativas a seguir relativas a recursos utilizados por sistemas para recuperação de senha, conforme o <cert.br>.

I. Os sistemas podem permitir que se responda a uma pergunta de segurança previamente determinada pelo usuário para recuperar a senha cadastrada.

II. O sistema pode enviar a senha atual, ou uma nova, para o e-mail de recuperação previamente definido pelo usuário.

III. O sistema pode solicitar confirmações cadastrais, como data de aniversário, nome da mãe e número de documentos do usuário cadastrado.

Estão corretas as afirmativas

Provas

Provas

Analise as afirmativas a seguir relativas às unidades funcionais (ou componentes) de um computador.

I. A função do microprocessador, a CPU, é executar programas armazenados no disco rígido somente.

II. Dispositivos de entrada e saída representam a interface de entrada e saída de dados, como por exemplo mouse e teclado.

III. A UCP ou CPU é representada atualmente por um microprocessador.

Estão corretas as afirmativas

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDEP

Orgão: Pref. Itatiaiuçu-MG

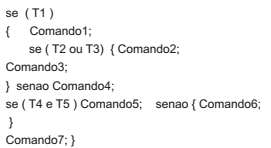

Considere o trecho de um algoritmo em pseudocódigo que mostra comandos condicionais “se” aninhados com início e fim delimitados por { }:

Analisando esse trecho, é correto afirmar que

Provas

Caderno Container