Foram encontradas 150 questões.

De forma geral, os softwares contam com atalhos que podem ser executados pelo teclado a fim de facilitar sua manipulação. Considerando o navegador Google Chrome, qual a função do atalho Ctrl + Shift + w?

Provas

Questão presente nas seguintes provas

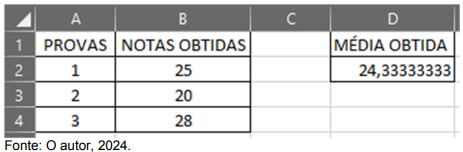

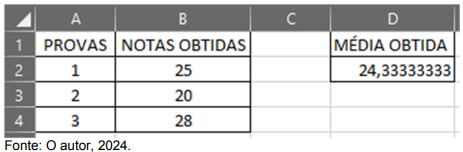

Um aluno após realizar três provas, obteve uma média em relação a seus resultados, conforme figura a seguir:

Para a realização do cálculo da média obtida, foi utilizada a fórmula “=MÉDIA(B2:B4)” de média aritmética ou também conhecida popularmente como simples, disponível no Excel. Caso fosse necessário realizar esse cálculo sem essa fórmula, qual das alternativas a seguir poderia ser utilizada?

Para a realização do cálculo da média obtida, foi utilizada a fórmula “=MÉDIA(B2:B4)” de média aritmética ou também conhecida popularmente como simples, disponível no Excel. Caso fosse necessário realizar esse cálculo sem essa fórmula, qual das alternativas a seguir poderia ser utilizada?

Provas

Questão presente nas seguintes provas

Os serviços de e-mail costumam utilizar protocolos para funcionalidades distintas. Considerando isso, avalie o trecho a seguir.

“[...] É um protocolo utilizado para troca de mensagens eletrônicas. Funciona da seguinte forma: um servidor de e-mail recebe e armazena mensagens. O cliente autentica-se ao servidor da caixa postal para poder acessar e ler as mensagens. Assim, as mensagens armazenadas no servidor são transferidas em sequência para o computador do cliente. Quando a conexão é encerrada, as mensagens ainda são acessadas no modo off-line.”

Disponível em: https://www.opservices.com.br/protocolos-de-rede/#:~:text=11.-,POP3,email%20recebe%20e%20armazena%20mensagens. Acesso em: 20 jan. 2024. Adaptado.

O protocolo em questão é o

“[...] É um protocolo utilizado para troca de mensagens eletrônicas. Funciona da seguinte forma: um servidor de e-mail recebe e armazena mensagens. O cliente autentica-se ao servidor da caixa postal para poder acessar e ler as mensagens. Assim, as mensagens armazenadas no servidor são transferidas em sequência para o computador do cliente. Quando a conexão é encerrada, as mensagens ainda são acessadas no modo off-line.”

Disponível em: https://www.opservices.com.br/protocolos-de-rede/#:~:text=11.-,POP3,email%20recebe%20e%20armazena%20mensagens. Acesso em: 20 jan. 2024. Adaptado.

O protocolo em questão é o

Provas

Questão presente nas seguintes provas

3422334

Ano: 2024

Disciplina: TI - Redes de Computadores

Banca: COTEC

Orgão: Pref. Lagoa Grande-MG

Disciplina: TI - Redes de Computadores

Banca: COTEC

Orgão: Pref. Lagoa Grande-MG

Provas:

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Para que seja possível uma comunicação entre computadores, é necessário que algumas regras sejam estabelecidas. Esse conjunto de normas e padrões que definem como se dará esse contato é conhecido como protocolos de rede. O protocolo de transferência de hipertexto é usado para navegação em sites da internet. Ele funciona como uma conexão entre o cliente (browser) e o servidor (site ou domínio). O navegador envia um pedido de acesso a uma página, e o servidor retorna uma resposta de permissão de acesso. Juntamente com ela, são enviados também os arquivos da página que o usuário deseja acessar. O protocolo mencionado no trecho é

Provas

Questão presente nas seguintes provas

Geralmente, em pesquisas sobre ambientes de trabalho conectados, surgem os termos internet, intranet e extranet, que são basicamente redes de computadores, e o que os diferencia é a sua função. Analise as afirmativas a seguir sobre esse assunto.

I. Possui conexão normal, porém seu objetivo é permitir o acesso aos dados restritos de uma organização de qualquer lugar.

II. É uma rede restrita, o que significa que os seus usuários conseguem se comunicar apenas com quem está conectado a ela.

III. A maioria da população mundial usa essa rede, pois se refere à conexão de computadores ao redor do mundo.

Assinale a alternativa que apresenta os serviços descritos nas afirmativas, considerando-as de cima para baixo.

I. Possui conexão normal, porém seu objetivo é permitir o acesso aos dados restritos de uma organização de qualquer lugar.

II. É uma rede restrita, o que significa que os seus usuários conseguem se comunicar apenas com quem está conectado a ela.

III. A maioria da população mundial usa essa rede, pois se refere à conexão de computadores ao redor do mundo.

Assinale a alternativa que apresenta os serviços descritos nas afirmativas, considerando-as de cima para baixo.

Provas

Questão presente nas seguintes provas

Atualmente, entre os mais variados tipos de usuários, é bem popular um modelo de computação que determina o fornecimento de serviços pela internet, incluindo servidores, armazenamento, bancos de dados, rede, software, análise e inteligência, para oferecer inovações mais rápidas, recursos flexíveis e economias de escala. Normalmente, paga-se pelos serviços utilizados, ajudando a reduzir os custos operacionais e executar sua infraestrutura com mais eficiência. O serviço mencionado é conhecido por

Provas

Questão presente nas seguintes provas

O serviço de e-mail oferece a opção de manipular os destinatários das mensagens de forma distinta. Avalie as afirmativas a seguir.

I. A mensagem é enviada para um interessado, mas ele não é o destinatário principal do e-mail.

II. A mensagem é enviada para um interessado, mas o remetente não quer que o destinatário visualize quem mais recebeu o e-mail.

III. A mensagem é enviada ao destinatário original do e-mail, mas pode, também, ser enviada para mais de um destinatário, e todos dessa lista saberão quem recebeu o e-mail.

Considerando as possibilidades Para, Cópia (CC) e Cópia oculta (CCO) para envio de mensagens a destinatários, assinale a alternativa que apresenta cada uma dessas opções, conforme a ordem das afirmativas apresentadas.

I. A mensagem é enviada para um interessado, mas ele não é o destinatário principal do e-mail.

II. A mensagem é enviada para um interessado, mas o remetente não quer que o destinatário visualize quem mais recebeu o e-mail.

III. A mensagem é enviada ao destinatário original do e-mail, mas pode, também, ser enviada para mais de um destinatário, e todos dessa lista saberão quem recebeu o e-mail.

Considerando as possibilidades Para, Cópia (CC) e Cópia oculta (CCO) para envio de mensagens a destinatários, assinale a alternativa que apresenta cada uma dessas opções, conforme a ordem das afirmativas apresentadas.

Provas

Questão presente nas seguintes provas

As redes sociais são espaços virtuais em que grupos de pessoas ou empresas se relacionam através do envio de mensagens, do compartilhamento de conteúdo, entre outros. Atualmente, existem diferentes redes sociais, cada uma com um propósito e um público-alvo específico. Assinale a alternativa que apresenta a rede social conhecida pelo foco exclusivo em interação e expansão de contatos profissionais.

Provas

Questão presente nas seguintes provas

Analise as afirmativas a seguir sobre ataque de phishing.

I. O ataque é realizado por meio de comunicações eletrônicas, como um e-mail ou uma chamada telefônica.

II. O invasor disfarça-se como uma pessoa ou organização de confiança.

III. O objetivo é obter informações pessoais confidenciais, como credenciais de login ou números de cartão de crédito.

IV. Os phishers (pessoas por trás do ataque) não querem prejudicar, geralmente só querem propagar lixo eletrônico.

Estão CORRETAS as afirmativas

I. O ataque é realizado por meio de comunicações eletrônicas, como um e-mail ou uma chamada telefônica.

II. O invasor disfarça-se como uma pessoa ou organização de confiança.

III. O objetivo é obter informações pessoais confidenciais, como credenciais de login ou números de cartão de crédito.

IV. Os phishers (pessoas por trás do ataque) não querem prejudicar, geralmente só querem propagar lixo eletrônico.

Estão CORRETAS as afirmativas

Provas

Questão presente nas seguintes provas

Considerando as características de um computador infectado por vírus, avalie as proposições a seguir:

I. Seu sistema fica mais lento do que o normal. Isso pode acontecer quando um vírus usa os recursos do computador para se replicar. Com menos poder de computação para seus processos, o computador apresentará problemas de desempenho.

II. Anúncios e pop-ups aparecem na área de trabalho. Um fluxo súbito de anúncios pop-up pode muito bem ser obra de um vírus.

III. Você encontra programas ou outros softwares no seu computador que não instalou. Um vírus pode baixar malware adicional no computador para uso posterior em crimes virtuais. Os únicos programas no seu computador devem ser aqueles que você instalou ou que foram incluídos pelo fabricante.

IV. O comportamento do sistema fica estranho. À medida que o vírus se estabelece no computador, pode-se observar efeitos colaterais, como panes, desligamentos ou falhas de programas.

Está(ão) CORRETA(S) a(s) proposição(ões)

I. Seu sistema fica mais lento do que o normal. Isso pode acontecer quando um vírus usa os recursos do computador para se replicar. Com menos poder de computação para seus processos, o computador apresentará problemas de desempenho.

II. Anúncios e pop-ups aparecem na área de trabalho. Um fluxo súbito de anúncios pop-up pode muito bem ser obra de um vírus.

III. Você encontra programas ou outros softwares no seu computador que não instalou. Um vírus pode baixar malware adicional no computador para uso posterior em crimes virtuais. Os únicos programas no seu computador devem ser aqueles que você instalou ou que foram incluídos pelo fabricante.

IV. O comportamento do sistema fica estranho. À medida que o vírus se estabelece no computador, pode-se observar efeitos colaterais, como panes, desligamentos ou falhas de programas.

Está(ão) CORRETA(S) a(s) proposição(ões)

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container