Foram encontradas 360 questões.

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosCaracterísticas de TransmissãoLatência e Jitter

Sobre a tipologia de redes físicas, avalie as seguintes afirmações:

I. O objetivo da camada física é transportar uma sequência de bits de uma máquina para outra

II. O tipo de meio físico a ser usado depende, dentre outros fatores de:

largura de banda (BW: bandwidth); atraso (delay) ou latência (latency); custo; Facilidade de instalação e manutenção.

III. A topologia física define a forma como o fluxo de informações será transmitido através da rede, portanto determina a estrutura de funcionamento da rede.

Está(ão) correta(s) a(s) afirmativa(s):

I. O objetivo da camada física é transportar uma sequência de bits de uma máquina para outra

II. O tipo de meio físico a ser usado depende, dentre outros fatores de:

largura de banda (BW: bandwidth); atraso (delay) ou latência (latency); custo; Facilidade de instalação e manutenção.

III. A topologia física define a forma como o fluxo de informações será transmitido através da rede, portanto determina a estrutura de funcionamento da rede.

Está(ão) correta(s) a(s) afirmativa(s):

Provas

Questão presente nas seguintes provas

É correto afirmar sobre criptografia de chave assimétrica,

EXCETO:

Provas

Questão presente nas seguintes provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCifra de Substituição

- CriptografiaCifra de Transposição

Há duas principais formas de criptografia: por códigos e por

cifras. A respeito dos métodos por cifras é correto afirmar:

Provas

Questão presente nas seguintes provas

Analise a seguinte figura que ilustra o processo de criptografia

utilizando a técnica de chave simétrica. A partir da análise da

figura, avalie as seguintes afirmações:

Fonte: https://repositorio.ifgoiano.edu.br/bitstream/prefix/795/1/tcc_ Willian_Wallace_de_Matteus_Silva.pdf

I. o algoritmo de chave simétrica The Data Encryption Standard (DES) desenvolvido pela IBM na década de 1970, foi adotado em 1976 pelo National Institute of Standards and echnolog (NIST). O DES foi projetado para criptografar e descriptografar blocos de informação de 64 bits de comprimento. Mesmo tendo uma chave de entrada de 64 bits, o tamanho real da chave do algoritmo DES de bits.

II. o sistema de chave simétrica consiste em um par de chaves, uma pública e uma privada, onde esse par de chaves é utilizado para criptografar e descriptografar uma informação.

III. utilizando o conceito de chave simétrica, se um terceiro interceptar a chave durante a transmissção, ele tem acesso às instruções para criptografar novas mensagens e descriptografar a informação cifrada enviada, inutilizando qualquer segurança que o algoritmo traria.

Está(ão) correta(s) a(s) afirmativa(s):

Fonte: https://repositorio.ifgoiano.edu.br/bitstream/prefix/795/1/tcc_ Willian_Wallace_de_Matteus_Silva.pdf

I. o algoritmo de chave simétrica The Data Encryption Standard (DES) desenvolvido pela IBM na década de 1970, foi adotado em 1976 pelo National Institute of Standards and echnolog (NIST). O DES foi projetado para criptografar e descriptografar blocos de informação de 64 bits de comprimento. Mesmo tendo uma chave de entrada de 64 bits, o tamanho real da chave do algoritmo DES de bits.

II. o sistema de chave simétrica consiste em um par de chaves, uma pública e uma privada, onde esse par de chaves é utilizado para criptografar e descriptografar uma informação.

III. utilizando o conceito de chave simétrica, se um terceiro interceptar a chave durante a transmissção, ele tem acesso às instruções para criptografar novas mensagens e descriptografar a informação cifrada enviada, inutilizando qualquer segurança que o algoritmo traria.

Está(ão) correta(s) a(s) afirmativa(s):

Provas

Questão presente nas seguintes provas

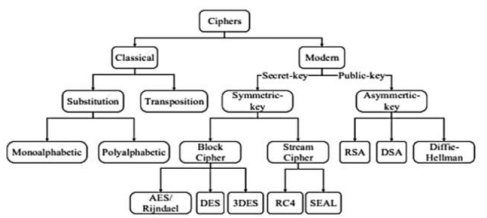

A figura a seguir mostra uma representação visual de como os

métodos criptográficos estão classificados, sendo divididos entre

métodos clássicos e modernos.

Fonte: SINGH (2013).

A respeito dos métodos de criptografia é correto afirmar, EXCETO:

Fonte: SINGH (2013).

A respeito dos métodos de criptografia é correto afirmar, EXCETO:

Provas

Questão presente nas seguintes provas

Para criptografar uma informa o podem ser utilizados dois

métodos baseado em códigos e baseado em cifras E

PEREIRA; CHIARAMONTE, 2005). A respeito do método baseado

em códigos é CORRETO afirmar:

Provas

Questão presente nas seguintes provas

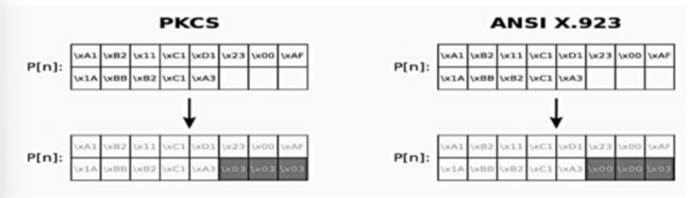

Considere a seguinte figura que ilustra o m dulo cryptography do

Python que disponibiliza dois esquemas de padding (AES): PKCS e

ANSI X.923 e avalie as afirmações seguintes.

Fonte: https://edisciplinas.usp.br/

I. The Public-Key Cryptography Standards (PKCS) compreende um grupo de padrões criptográficos que fornecem diretrizes e interfaces de programação de aplicativos (APIs) para o uso de métodos criptográficos.

II. AES significa Advanced Encryption Standard e consiste de um algoritmo de criptografia simétrica popularmente usado, estabelecido pelo Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) em 2001. O AES é apresentado como sucessor do então popular, mas antigo, algoritmo Data Encryption Standard (DES).

III. ANSI X9.23 define um aprimoramento no modo básico de encadeamento de blocos de criptografia (CBC) do ANSI X3.106 para que o sistema possa processar dados com um comprimento que não seja um múltiplo exato de oito bytes.

Está(ão) correta(s) a(s) afirmativa(s):

Fonte: https://edisciplinas.usp.br/

I. The Public-Key Cryptography Standards (PKCS) compreende um grupo de padrões criptográficos que fornecem diretrizes e interfaces de programação de aplicativos (APIs) para o uso de métodos criptográficos.

II. AES significa Advanced Encryption Standard e consiste de um algoritmo de criptografia simétrica popularmente usado, estabelecido pelo Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) em 2001. O AES é apresentado como sucessor do então popular, mas antigo, algoritmo Data Encryption Standard (DES).

III. ANSI X9.23 define um aprimoramento no modo básico de encadeamento de blocos de criptografia (CBC) do ANSI X3.106 para que o sistema possa processar dados com um comprimento que não seja um múltiplo exato de oito bytes.

Está(ão) correta(s) a(s) afirmativa(s):

Provas

Questão presente nas seguintes provas

Existem dois tipos de algoritmos para cifra com chave simétrica,

são eles:

Provas

Questão presente nas seguintes provas

- Gerenciamento de MemóriaAlgoritmos de Substituição de Páginas

- Gerenciamento de MemóriaFalha de Página (Page Fault)

- Gerenciamento de MemóriaMemória Virtual (Conceito)

- Gerenciamento de MemóriaPaginação de Memória

A respeito do funcionamento de memória virtual avalie as

seguintes afirmações:

I. Falta de página, que é o evento que ocorre quando se precisa acessar um endereço de uma página que não está na memória;

II. Conjunto residente, que é o conjunto das páginas que estão na memória em um dado instante; Tamanho do conjunto residente, é o número de páginas ocupadas (pelo sistema ou segmento) num dado momento;

III. Sequência de referência, que é uma sequência de páginas que deverão ser acessadas pelo sistema ao longo do tempo.

Está(ão) correta(s) a(s) afirmativa(s):

I. Falta de página, que é o evento que ocorre quando se precisa acessar um endereço de uma página que não está na memória;

II. Conjunto residente, que é o conjunto das páginas que estão na memória em um dado instante; Tamanho do conjunto residente, é o número de páginas ocupadas (pelo sistema ou segmento) num dado momento;

III. Sequência de referência, que é uma sequência de páginas que deverão ser acessadas pelo sistema ao longo do tempo.

Está(ão) correta(s) a(s) afirmativa(s):

Provas

Questão presente nas seguintes provas

- Gerenciamento de MemóriaAlgoritmos de Substituição de Páginas

- Gerenciamento de ProcessosSwapping (Troca de Processos)

O problema passa a ser, então, o que fazer se não houver mais

páginas livres na memória. A solução é escolher uma das páginas

alocadas para sair da memória, liberando, portanto, seu espaço.

Essa operação é conhecida como de_______________, em que se

faz o swap-out de uma página (a escolhida para sair) e o swap-in

de outra (a demandada).

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container