Foram encontradas 120 questões.

O Serviço Social constitui-se uma especialização

do trabalho coletivo inserido na divisão social e

técnica do trabalho e partícipe do processo de

produção e reprodução social. Sobre a relação entre

a categoria trabalho e o Serviço Social, assinale a

alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Conforme Raichelis (2018), a reestruturação

produtiva do capital resulta em diferentes formas de

precarização do trabalho que atingem o mercado

de trabalho dos assistentes sociais e revelam o

surgimento de uma nova morfologia do trabalho.

Dentre as expressões da nova morfologia do

trabalho, destacam-se, EXCETO:

Provas

Questão presente nas seguintes provas

O debate dos fundamentos históricos, teóricos

e metodológicos do serviço social apresenta

fundamental relevância no interior da profissão.

Sobre o movimento da gênese à ruptura hegemônica

do Serviço Social com o conservadorismo, é

INCORRETO afirmar que:

Provas

Questão presente nas seguintes provas

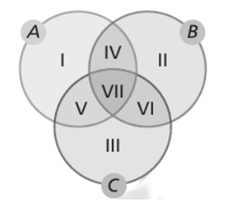

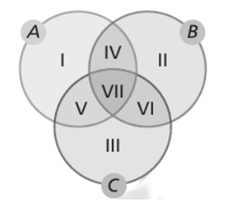

Cada região do diagrama abaixo está

representada por um número. A região VI pode ser

representada por qual das seguintes operações com

conjuntos:

Provas

Questão presente nas seguintes provas

- Lógica ProposicionalContingência, Contradição e Tautologia

- Lógica ProposicionalEquivalências Lógicas

Dada duas proposições, p e q, podemos dizer

que a alternativa que corresponde a resolução da

tabela-verdade para a coluna:

~(p∧q)∨∼(q↔p)

É a seguinte:

~(p∧q)∨∼(q↔p)

É a seguinte:

Provas

Questão presente nas seguintes provas

Considere as seguintes proposições:

p: Carlos é engenheiro.

q: Carlos é pobre.

A contrapositiva da recíproca associada a condicional p→~q, é:

p: Carlos é engenheiro.

q: Carlos é pobre.

A contrapositiva da recíproca associada a condicional p→~q, é:

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica a negação da

proposição composta:

“O gato não mia ou não está doente”

“O gato não mia ou não está doente”

Provas

Questão presente nas seguintes provas

Com relação ao uso das regras de inferência,

analise as seguintes afirmativas:

I- Regra da adição: Dada uma proposição p, dela se pode deduzir a sua disjunção com qualquer outra proposição, por exemplo, deduzir p ∨ q, ou p ∨ r.

II- Regra da simplificação: Permite deduzir de duas proposições dadas p e q (premissas) a sua conjunção, p ∧ q ou q ∧ p (conclusão).

III- Regra Modus ponens: conhecida também como regra da separação, permite deduzir da disjunção p ∨ q de duas proposições e da negação ~p (ou ~q) de uma delas a outra proposição q (ou p).

IV- Regra Modus tollens: permite, a partir das premissas p→q (condicional) e ~q (negação do consequente), deduzir como conclusão ~p (negação do antecedente).

Estão corretas as afirmativas:

I- Regra da adição: Dada uma proposição p, dela se pode deduzir a sua disjunção com qualquer outra proposição, por exemplo, deduzir p ∨ q, ou p ∨ r.

II- Regra da simplificação: Permite deduzir de duas proposições dadas p e q (premissas) a sua conjunção, p ∧ q ou q ∧ p (conclusão).

III- Regra Modus ponens: conhecida também como regra da separação, permite deduzir da disjunção p ∨ q de duas proposições e da negação ~p (ou ~q) de uma delas a outra proposição q (ou p).

IV- Regra Modus tollens: permite, a partir das premissas p→q (condicional) e ~q (negação do consequente), deduzir como conclusão ~p (negação do antecedente).

Estão corretas as afirmativas:

Provas

Questão presente nas seguintes provas

3712101

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Mogeiro-PB

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Mogeiro-PB

Provas:

Diversas são as estratégias adotadas para garantir

a confidencialidade, integridade e disponibilidade

das informações. Dentre as mais utilizadas,

destacam-se o uso de firewalls, antivírus e práticas

seguras de navegação. Pragas digitais, como vírus,

Worms e trojans, exploram continuamente falhas

nos sistemas e podem causar danos ou roubar

dados. Sobre segurança da informação, analise as

afirmações a seguir:

I- Os Firewalls servem para eliminar vírus automaticamente do sistema, assim que são detectados.

II- Trojans (ou cavalos de Tróia) disfarçam-se de programas legítimos para enganar o usuário.

III- Boas práticas de segurança da informação incluem a segurança em dois fatores e backups regulares.

IV- Manter o sistema operacional e os aplicativos atualizados ajuda a prevenir ataques de pragas digitais.

V- Segurança da informação se resume à utilização de senhas fortes.

Estão CORRETAS APENAS:

I- Os Firewalls servem para eliminar vírus automaticamente do sistema, assim que são detectados.

II- Trojans (ou cavalos de Tróia) disfarçam-se de programas legítimos para enganar o usuário.

III- Boas práticas de segurança da informação incluem a segurança em dois fatores e backups regulares.

IV- Manter o sistema operacional e os aplicativos atualizados ajuda a prevenir ataques de pragas digitais.

V- Segurança da informação se resume à utilização de senhas fortes.

Estão CORRETAS APENAS:

Provas

Questão presente nas seguintes provas

3712100

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Mogeiro-PB

Disciplina: TI - Redes de Computadores

Banca: Ápice

Orgão: Pref. Mogeiro-PB

Provas:

Por meio das redes de computadores, é possível

realizar a comunicação entre dispositivos locais ou

globais, como a internet. Elas podem ser de diversos

tipos e desempenham um papel fundamental na troca

de informações. Considerando os conceitos básicos

de redes de computadores, analise as afirmações a

seguir:

I- As redes de computadores sempre utilizam cabos para comunicação entre os dispositivos. Sendo o protocolo TCP/IP utilizado apenas em redes locais (LANs).

II- Os protocolos HTTP e HTTPS são utilizados exclusivamente em redes privadas, como intranets.

III- O dispositivo responsável por encaminhar pacotes de dados entre redes diferentes é o roteador.

IV- O protocolo DNS é o responsável por mapear nomes de domínios para os respectivos endereços IP, permitindo que os dispositivos localizem servidores na rede.

Estão CORRETAS APENAS:

I- As redes de computadores sempre utilizam cabos para comunicação entre os dispositivos. Sendo o protocolo TCP/IP utilizado apenas em redes locais (LANs).

II- Os protocolos HTTP e HTTPS são utilizados exclusivamente em redes privadas, como intranets.

III- O dispositivo responsável por encaminhar pacotes de dados entre redes diferentes é o roteador.

IV- O protocolo DNS é o responsável por mapear nomes de domínios para os respectivos endereços IP, permitindo que os dispositivos localizem servidores na rede.

Estão CORRETAS APENAS:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container