Foram encontradas 2.103 questões.

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

O Sistema de Gestão de Proteção de Dados é composto por 5 fases, sendo as fases 2 e 4 denominadas, respectivamente, de

Provas

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalValidade de Certificados

Quando um certificado SSL autoassinado é utilizado em um servidor web, os navegadores, em geral, não consideram o website confiável pela seguinte razão:

Provas

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

No contexto de VPNs com IPSec, uma vantagem do protocolo ESP (Encapsulating Security Payload) em relação ao AH (Authentication Header) é:

Provas

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

Uma diferença entre sistemas do tipo IDS e IPS, relacionados à detecção e/ou prevenção de intrusões, é que

Provas

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

Quando usuários navegam em websites na Internet, cookies podem apresentar riscos de segurança se expostos indevidamente. Uma situação que pode causar o envio indevido de informações de cookies para um atacante ocorre quando um usuário malicioso consegue postar conteúdo JavaScript não filtrado em um site, e esse código é posteriormente executado no navegador de um usuário que o acessa. Esse tipo de ataque é conhecido como

Provas

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

A norma ABNT 27001 especifica que a organização deve estabelecer os objetivos da segurança da informação, sendo correto que, especificamente, esses objetivos

Provas

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

A Norma ABNT 27005 estabelece alguns itens que devem ser considerados quando da definição dos critérios para a aceitação de riscos, sendo dois desses itens

Provas

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

Os malwares são programas desenvolvidos para

Provas

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

Assinale a alternativa que apresenta um parâmetro que não pode ser usado em uma regra de um firewall na Internet para descarte ou liberação de um pacote recebido, considerando que esse pacote é enviado de uma origem arbitrária a um destino qualquer, podendo atravessar múltiplos roteadores.

Provas

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Pindamonhangaba-SP

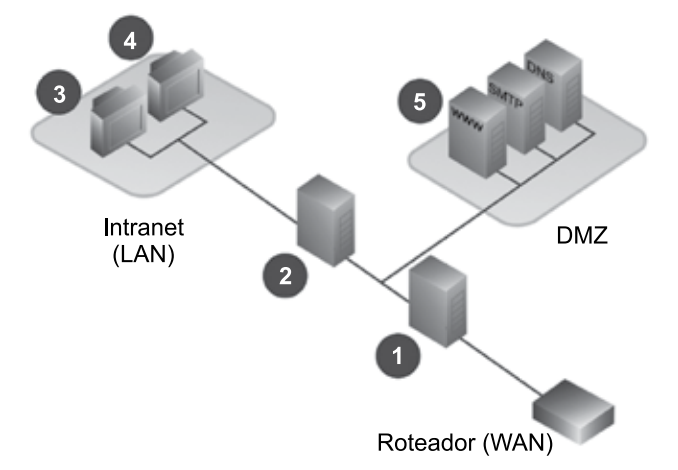

A figura a seguir representa uma arquitetura de DMZ (Demilitarized Zone) baseada em dois firewalls, no qual alguns equipamentos estão identificados por números.

Nesse contexto, o firewall conhecido como front-end é o equipamento de número

Provas

Caderno Container