Foram encontradas 270 questões.

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

Qual das seguintes funcionalidades do Windows 10 permite a criação de múltiplos desktops virtuais para organizar melhor as janelas e aplicativos abertos?

Provas

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

No Microsoft PowerPoint, a criação de apresentações dinâmicas e interativas pode ser facilitada através do uso de várias ferramentas avançadas. Considerando o contexto de uma apresentação técnica, qual dos recursos a seguir é mais adequado para criar uma navegação interativa entre diferentes slides ou seções de uma apresentação, permitindo que o usuário salte para áreas específicas durante a exibição?

Provas

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

No Microsoft Excel, qual das seguintes funções é usada para procurar um valor em uma tabela e retornar um valor na mesma linha, porém, em uma coluna diferente?

Provas

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

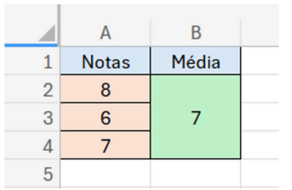

Um aluno foi avaliado a partir de 3 notas e obteve a seguinte média:

Fonte: O elaborador, 2024.

Diante da planilha exposta acima, avalie qual fórmula pode ser utilizada para obter o valor da média:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

- LinuxPrivilégios de root no Linuxsu/sudo

- LinuxManipulação de Arquivos e Pastas (Shell)find

- LinuxManipulação de Arquivos e Pastas (Shell)mkdir (Linux)

- LinuxManipulação de Arquivos e Pastas (Shell)mv

Ao operar um sistema operacional Linux, o usuário precisa usar um shell, que é uma interface que fornece acesso aos serviços do sistema operacional. Em combinação com o shell, é recomendável usar uma interface de linha de comando (CLI), porque uma mesma tarefa, que exigirá várias etapas repetitivas na interface gráfica do usuário (GUI), pode ser realizada com apenas poucos comandos (e em poucos segundos) na CLI. A partir dessas informações, avalie os comandos a seguir:

I- mv: pode ser usado para apagar ou renomear arquivos.

II- mkdir: cria um diretório.

III- rm: cria arquivos e diretórios.

IV- sudo: executa um comando como superusuário.

V- .find: busca arquivos em diretórios.

Estão CORRETOS os comandos

Provas

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

No Microsoft Windows, atalhos de teclado são teclas ou combinações de teclas que permitem uma maneira alternativa de executar algo que o usuário normalmente faria com um mouse. Considerando isso, assinale a alternativa que descreve a função do atalho "Alt + Esc":

Provas

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

A segurança de um sistema depende de várias camadas de proteção, incluindo medidas contra ataques internos e externos. Um profissional foi encarregado de proteger um servidor contra acessos indevidos e assegurar que apenas usuários autenticados possam fazer login remotamente. Qual técnica de segurança a seguir é a mais apropriada para aumentar a proteção do acesso remoto a esse servidor?

Provas

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

Para garantir a segurança de sistemas corporativos, os técnicos de TI devem aplicar medidas preventivas que os protejam contra ameaças internas e externas. Caso seja necessário limitar o acesso físico a um computador, para evitar que usuários não autorizados realizem alterações no sistema, qual das medidas, a seguir, é mais adequada para garantir essa proteção física e o controle do acesso ao computador?

Provas

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

Leia o trecho a seguir:

“[...] é um tipo específico de malware (software malicioso) que, uma vez dentro de um sistema, bloqueia ou criptografa os dados da vítima como uma forma de “sequestro” dos dados ou sistemas de um indivíduo ou organização, exigindo um resgate (geralmente em criptomoedas) para desbloqueá-los.”

Disponível em: https://clavis.com.br/... Acesso em: 10 out. 2024. Adaptado.

O trecho refere-se ao malware conhecido por:

Provas

Disciplina: Informática

Banca: COTEC

Orgão: Pref. Presidente Kubitschek-MG

Em um ambiente corporativo, o correio eletrônico é amplamente utilizado para comunicação formal. Um técnico de TI foi solicitado para garantir que os e-mails enviados pela empresa sejam autenticados, a fim de reduzir o risco de fraudes e garantir que os destinatários saibam que o remetente é legítimo. Qual recurso ou técnica é o mais apropriado para esse tipo de autenticação de e-mails?

Provas

Caderno Container