Foram encontradas 50 questões.

2980212

Ano: 2023

Disciplina: Ética e Regulação Profissional

Banca: SELECON

Orgão: Pref. Primavera Leste-MT

Disciplina: Ética e Regulação Profissional

Banca: SELECON

Orgão: Pref. Primavera Leste-MT

Provas:

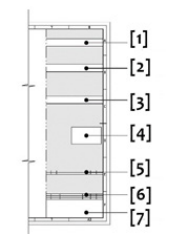

Observe a imagem a seguir:

Fonte: ABNT NBR 16752 (2020), editada.

De acordo com a ABNT NBR 16752/2020, referente a “Desenho técnico – Requisitos para apresentação em folhas de desenho”, os valores para [1], [2], [3], [4], [5], [6] e [7] indicados no espaço de informações complementares são, respectivamente:

Provas

Questão presente nas seguintes provas

2980182

Ano: 2023

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: Pref. Primavera Leste-MT

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: Pref. Primavera Leste-MT

Provas:

Em termos de tecnologias, os notebooks atuais têm utilizado

um novo dispositivo de armazenamento em substituição ao disco

rígido tradicional. Esse novo dispositivo representa uma tendência,

considerando algumas das características listadas a seguir:

• é um dispositivo de armazenamento que não tem peças móveis, e seus tempos de acesso são quase instantâneos;

• os dados são armazenados em microchips, tornando-os mais rápidos;

• é menor em tamanho, em comparação com o disco rígido, e pode mesmo ser instalado diretamente na placa mãe;

• os mais comuns possuem capacidade de armazenamento na faixa de 240 GB, 480 GB, podendo chegar a valores em 1 e 2 TB.

Esse dispositivo de armazenamento é conhecido pela sigla:

• é um dispositivo de armazenamento que não tem peças móveis, e seus tempos de acesso são quase instantâneos;

• os dados são armazenados em microchips, tornando-os mais rápidos;

• é menor em tamanho, em comparação com o disco rígido, e pode mesmo ser instalado diretamente na placa mãe;

• os mais comuns possuem capacidade de armazenamento na faixa de 240 GB, 480 GB, podendo chegar a valores em 1 e 2 TB.

Esse dispositivo de armazenamento é conhecido pela sigla:

Provas

Questão presente nas seguintes provas

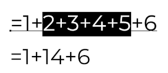

Observe a imagem a seguir:

No programa Excel (da Microsoft Office), para substituir parte de uma fórmula pelo seu resultado, basta selecionar a parte a ser substituída na barra de fórmulas e pressionar:

Provas

Questão presente nas seguintes provas

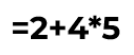

Observe a imagem a seguir:

No programa Excel (da Microsoft Office), a fórmula indicada gera o valor:

Provas

Questão presente nas seguintes provas

No programa Word (da Microsoft Office), a opção “margens

espelho”, dentro de configuração de página, define que:

Provas

Questão presente nas seguintes provas

A sequência de informações próprias de um endereço

eletrônico se dá, entre pontos, com:

Provas

Questão presente nas seguintes provas

A rede mundial de computadores acessada por meio de

conexão de dados é conhecida como:

Provas

Questão presente nas seguintes provas

Em um microcomputador com Windows 11 BR (x64), um

usuário desse sistema operacional acessou o site da Prefeitura

de Primavera do Leste no Mato Grosso usando o browser Google

Chrome, em sua última versão. Para acessar o menu Iniciar,

mostrado na tela de entrada no S.O. como  ele pode acionar

isoladamente a tecla

ele pode acionar

isoladamente a tecla  ou, de forma alternativa, executar um atalho de teclado.

ou, de forma alternativa, executar um atalho de teclado.

O atalho de teclado corresponde a pressionar as teclas Ctrl e:

O atalho de teclado corresponde a pressionar as teclas Ctrl e:

Provas

Questão presente nas seguintes provas

No que se relaciona à segurança da informação, um termo é

usado para se referir aos e-mails não solicitados, que, geralmente,

são enviados para um grande número de pessoas. Quando esse

tipo de mensagem possui conteúdo exclusivamente comercial,

também é referenciado como UCE (Unsolicited Commercial

E-mail). Essa praga cibernética, em alguns pontos, assemelhase a outras formas de propaganda, como a carta colocada na

caixa de correio, o panfleto recebido na esquina e a ligação

de telemarketing. No entanto, o que o difere é justamente o

que o torna tão atraente e motivante para quem o envia, pois,

enquanto nas demais formas, o remetente precisa fazer algum

tipo de investimento, o hacker necessita investir muito pouco, ou

até mesmo nada, para alcançar os mesmos objetivos e em uma

escala muito maior. O termo que define essa praga cibernética é:

Provas

Questão presente nas seguintes provas

No que refere às redes de computadores com acesso à

internet, para que a comunicação possa ser feita, é necessário

o emprego de uma série de protocolos. No caso específico

do correio eletrônico, enquanto um protocolo é empregado no

envio de e-mails, outro é utilizado no recebimento e, um terceiro,

no gerenciamento de caixas de mensagens diretamente no

servidor. Esses protocolos são, respectivamente, conhecidos

pelas siglas:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container