Foram encontradas 38 questões.

Uma das formas de proteção dos dados de uma organização é a realização de cópias de segurança. Sobre o tema, considere as seguintes afirmativas:

1. Um backup completo faz a cópia de todos os dados e é referência para outras modalidades de backups.

2. A cópia de segurança dos arquivos criados ou alterados desde o último backup completo é chamada de diferencial.

3. O backup incremental é chamado dessa forma por alterar o backup completo ao adicionar novos arquivos.

4. Para recuperar os dados após diversos backups diferenciais, é necessário o último backup diferencial.

Assinale a alternativa correta.

Provas

Utilizando o PowerPoint 2013, deseja-se fazer uma apresentação dos diversos departamentos da prefeitura. Para incluir um organograma na apresentação, o recurso a ser utilizado é:

Provas

No processo de reinstalação do Windows 10, a opção que mantém os arquivos e configurações do usuário e remove os aplicativos adicionados após a última instalação é:

Provas

Após a atualização do Windows 7 para o Windows 10 em um dos computadores do departamento de informática, as impressões deixaram de ocorrer normalmente nesse computador. Considerando que a impressão pode ser feita a partir de outros equipamentos em rede que ainda não foram atualizados, é correto afirmar:

Provas

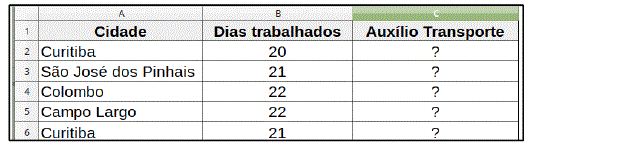

A imagem abaixo corresponde a uma planilha do Excel 2013, versão Português BR, referente a um cálculo de auxílio transporte, com 3 condições a serem verificadas. A primeira avalia se a pessoa reside em Curitiba e atribui o valor de R$ 9,00 por dia trabalhado, a segunda avalia se a pessoa reside em São José dos Pinhais e atribui o valor de R$ 15,00 por dia trabalhado e, por fim, é atribuído o valor de R$ 18,00 para quem não estiver nas condições anteriores.

Provas

Programas desenvolvidos com a finalidade de causar danos a um computador são chamados de malwares. Alguns se instalam no computador de forma autônoma, outros dependem da execução pelo próprio usuário e ainda há casos de instalação feita através de ataques. A ameaça que permite que um usuário mal intencionado consiga capturar as teclas digitadas corresponde a:

Provas

A segurança de redes pode ser considerada, de forma macro, como a junção das iniciativas de segurança física com as iniciativas visando à segurança lógica. A atividade de segurança que se preocupa em proteger o local de instalação dos servidores e equipamentos de rede e a atividade cujo foco é a prevenção de catástrofes como raios e enchentes são, respectivamente:

Provas

As características da Segurança da Informação conhecidas são Confidencialidade, Integridade, Disponibilidade, Autenticidade e Não Repúdio. A garantia de que a informação será acessada somente por pessoas autorizadas é chamada de:

Provas

Disciplina: TI - Redes de Computadores

Banca: UFPR

Orgão: Pref. Quatro Barras-PR

A máscara de rede que atende de forma mais otimizada à necessidade de uma rede que conta com aproximadamente 700 equipamentos é:

Provas

Disciplina: TI - Redes de Computadores

Banca: UFPR

Orgão: Pref. Quatro Barras-PR

O padrão IEEE 802.11 é utilizado para descrever o funcionamento da rede wireless. As frequências mais utilizadas atualmente são as de 2,4 GHz e 5 GHz. O padrão que permite uso das duas frequências no mesmo equipamento é:

Provas

Caderno Container